Aggiornamenti recenti Aprile 24th, 2024 2:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Una nuova campagna di CoralRaider distribuisce infostealer tramite cache CDN

- Come ToddyCat continua a sottrarre dati sensibili su larga scala

- Kaspersky Next: protezione efficace e automatizzata degli endpoint

- È stato creato un worm gestito dall’IA capace di propagarsi tra i sistemi informatici

- CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e 285 IOC!

Angler sempre più pericoloso, ora aggira Microsoft EMET

Giu 08, 2016 Marco Schiaffino Attacchi, Minacce, News, Prodotto, Tecnologia 0

Nella filiera del cyber-crimine, gli Exploit Kit si sono guadagnati un posto di rilievo. Si tratta di strumenti specializzati che permettono la diffusione di malware sfruttando reti di server dedicati e pagine Web predisposte per compromettere i computer che vi si collegano.

Angler è uno dei veterani del settore. Comparso nel 2013, ha saputo aggiornarsi e rinnovarsi per mantenere la sua efficacia. Stando a un report di FireEye, ora utilizzerebbe nuove tecniche che lo renderebbero ancora più pericoloso.

La novità è che Angler utilizzerebbe tecniche che gli permetterebbero di aggirare i controlli di EMET, l’Enhanced Mitigation Experience Toolkit di Microsoft che molte aziende e organizzazioni utilizzano per rendere i loro sistemi più sicuri.

EMET, in pratica, introduce nei sistemi Windows una serie di controlli e regole che rendono la vita più difficile ai malware. L’idea è quella di sottoporre tutte le applicazioni a un rigoroso controllo, creando per ognuna di esse un set di regole che ne blocca l’attività appena fanno qualcosa di anomalo.

Una logica, questa, introdotta anche in Windows 10 (Microsoft suggerisce l’uso di EMET per i sistemi precedenti) e che consente di mitigare notevolmente il rischio di attacchi, bloccando per esempio l’azione di molti ransomware.

Poco conosciuto, ma molto utile. EMET aumenta il livello di sicurezza nei sistemi Windows.

Il software, però, è stato implementato principalmente dalle aziende. La ragione è semplice: viste le sue modalità di funzionamento, è facile che la sua presenza interferisca con il funzionamento delle applicazioni e, in questo caso, si rende necessaria un intervento manuale per garantirne la convivenza.

Insomma: qualcosa con cui gli utenti consumer non hanno di certo voglia di destreggiarsi e che di solito negli ambiti aziendali viene affidato a un amministratore IT.

Secondo il rapporto di FireEye, le nuove tecniche utilizzate da Angler per diffondere malware su sistemi Windows adotta delle tecniche particolarmente sofisticate, che consentono all’Exploit Kit di aggirare i sistemi di controllo di EMET.

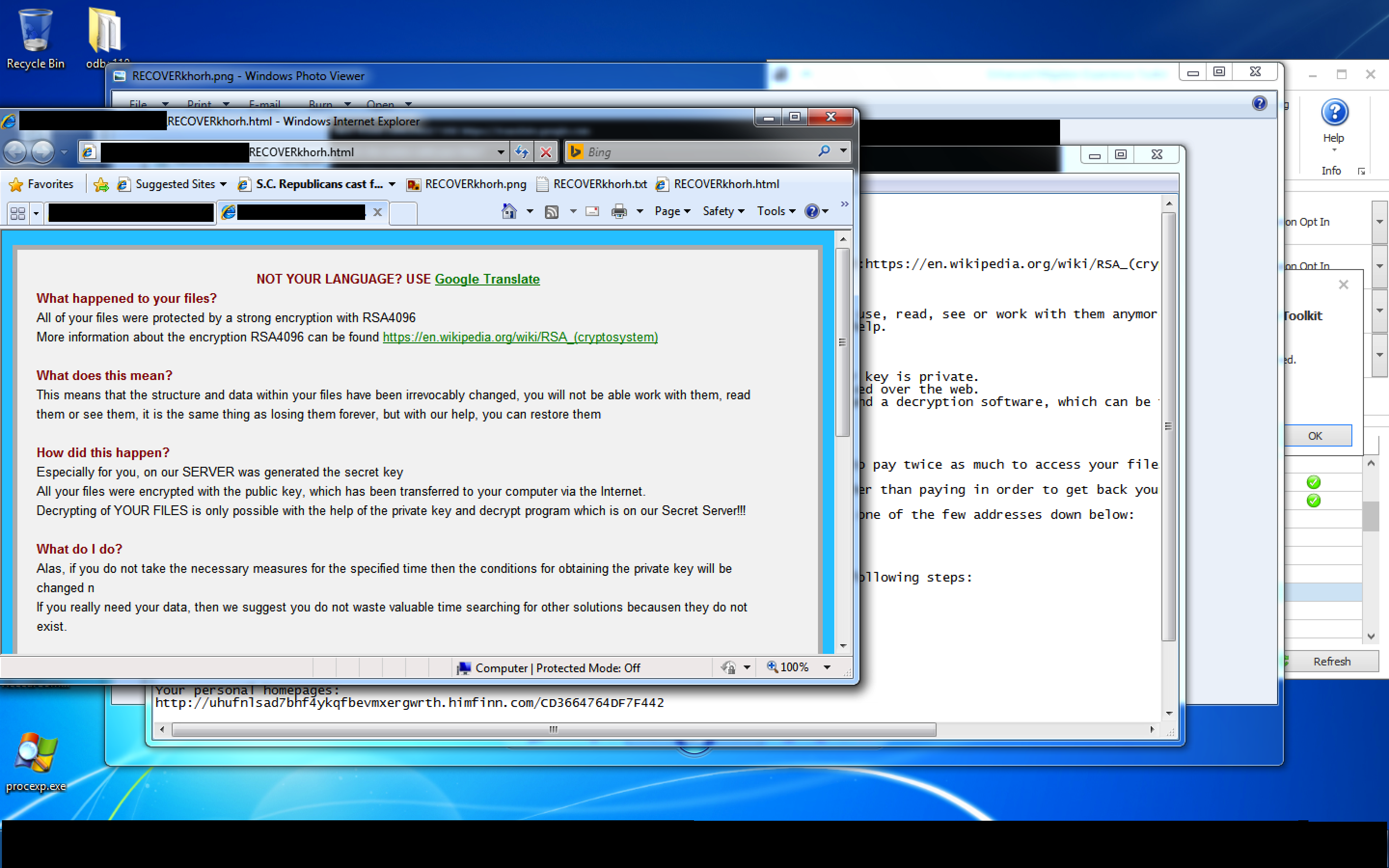

Utilizzando le nuove tecniche, Angler è in grado di avviare il ransomware Tesla su una macchina con Windows 7 aggirando i controlli di EMET.

In particolare, gli exploit in questione riguardano alcune vulnerabilità di Flash e Silverlight, a cui Angler associa alcune tecniche per evitare il controllo da parte del sistema DEP (Data Execution Prevention) di EMET, che normalmente impedisce l’esecuzione di codice in alcune parti della memoria.

La raccomandazione degli analisti di FireEye, considerata la capacità dell’Exploit Kit di aggirare i controlli, è di prestare ancora più attenzione nel mantenere aggiornati i software di terze parti (come i citati Flash e Silverlight) per ridurre al minimo il rischio che eventuali exploit possano essere sfruttati.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

Una nuova campagna di CoralRaider...

Una nuova campagna di CoralRaider...Apr 24, 2024 0

-

Come ToddyCat continua a sottrarre dati...

Come ToddyCat continua a sottrarre dati...Apr 24, 2024 0

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

-

È stato creato un worm gestito...

È stato creato un worm gestito...Apr 23, 2024 0

Altro in questa categoria

-

Una nuova campagna di CoralRaider...

Una nuova campagna di CoralRaider...Apr 24, 2024 0

-

Come ToddyCat continua a sottrarre dati...

Come ToddyCat continua a sottrarre dati...Apr 24, 2024 0

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

-

È stato creato un worm gestito...

È stato creato un worm gestito...Apr 23, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del...

Minacce recenti

Il ransomware Akira ha ottenuto più di 42 milioni di dollari di riscatto

Le aziende italiane peccano nella sicurezza degli ambienti OT

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Una nuova campagna di CoralRaider distribuisce infostealer...

Una nuova campagna di CoralRaider distribuisce infostealer...Apr 24, 2024 0

I ricercatori di Cisco Talos hanno scoperto una nuova... -

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

Kaspersky Next: protezione efficace e automatizzata degli...

Kaspersky Next: protezione efficace e automatizzata degli...Apr 23, 2024 0

In occasione dell’Italian Partner Conferencetenutasi... -

È stato creato un worm gestito dall’IA capace di...

È stato creato un worm gestito dall’IA capace di...Apr 23, 2024 0

Un team di ricercatori ha sviluppato quello che ritengono... -

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...Apr 22, 2024 0

Nel periodo compreso tra il 13 e il 19 aprile,...