Aggiornamenti recenti Aprile 24th, 2024 2:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Una nuova campagna di CoralRaider distribuisce infostealer tramite cache CDN

- Come ToddyCat continua a sottrarre dati sensibili su larga scala

- Kaspersky Next: protezione efficace e automatizzata degli endpoint

- È stato creato un worm gestito dall’IA capace di propagarsi tra i sistemi informatici

- CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e 285 IOC!

Vecchio exploit per XP e l’antivirus non lo blocca

Giu 28, 2016 Marco Schiaffino Apt, Attacchi, Minacce, News, Trojan, Vulnerabilità 0

La passione per il vintage non si limita al settore della moda. Un bell’esempio di applicazione nel campo della sicurezza informatica è quello descritto da TrapX, un’azienda californiana che ha recentemente pubblicato l’analisi di un malware specializzato nell’infiltrazione di reti all’interno di istituti ospedalieri.

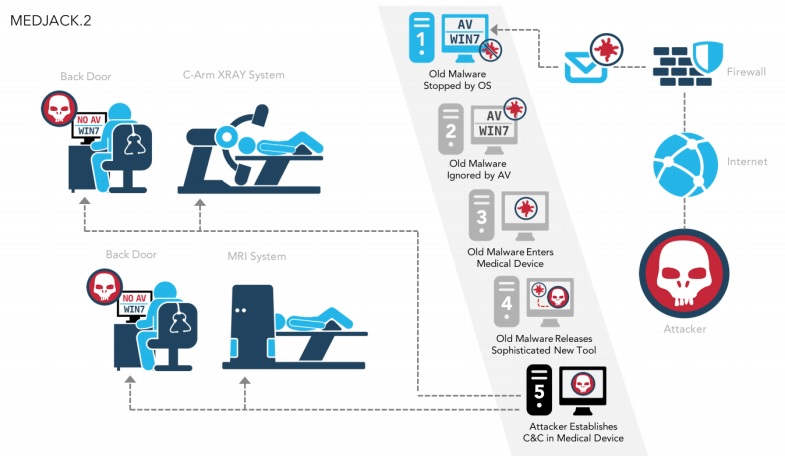

MEDJACK.2, com’è stato battezzato dai ricercatori, è estremamente sofisticato, ma “impacchettato” all’interno di un vecchio malware che sfrutta una vulnerabilità del 2008. Talmente “retrò” che nelle versioni più recenti dei sistemi Microsoft è inefficace.

L’obiettivo dei cyber-criminali, d’altra parte, sembra fossero proprio le macchine con Windows XP, utilizzate all’interno degli ospedali per gestire alcuni macchinari specifici.

Per la gestione di alcuni macchinari gli ospedali usano ancora computer con Windows XP.

In uno dei casi studio riportati, MEDJACK.2 era riuscito a infettare tre dispositivi medici del reparto di oncologia, ottenendo potenzialmente l’accesso (oltre che alle informazioni sui pazienti) alle funzioni che gestiscono il funzionamento dei macchinari.

Stando a quanto riportato dagli analisti di TrapX, i sistemi informatici dell’ospedale erano protetti da software antivirus aggiornati e firewall attivi su più livelli. Il malware, però, è sfuggito ai controlli.

La ragione? Era troppo vecchio e, in buona sostanza, non rappresentava una minaccia per i sistemi operativi più recenti. Il sistema di controllo antivirus, quindi, non ha reagito in alcun modo.

Lo schema di attacco di MEDJACK.2 schematizzato dagli analisti di TrapX.

Le workstation dedicate con Windows XP, invece, erano prive di protezione endpoint e il malware ha potuto colpire senza incontrare alcuna resistenza, aprendo una backdoor collegata a un server Command and Control.

Secondo gli analisti, nelle fasi successive dell’attacco MEDJACK.2 ha dato dimostrazione di un notevole livello di complessità. Il malware è infatti in grado di diffondersi all’interno della rete aggirando i sistemi di controllo, cercando di raggiungere tutte le macchine vulnerabili all’interno dell’infrastruttura.

Per individuarlo e studiarne il comportamento, i ricercatori di TrapX hanno disposto delle “trappole” emulando lo stesso ambiente delle workstation vulnerabili. E MEDJACK, per quanto sofisticato, ci è cascato.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

Una nuova campagna di CoralRaider...

Una nuova campagna di CoralRaider...Apr 24, 2024 0

-

Come ToddyCat continua a sottrarre dati...

Come ToddyCat continua a sottrarre dati...Apr 24, 2024 0

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

-

È stato creato un worm gestito...

È stato creato un worm gestito...Apr 23, 2024 0

Altro in questa categoria

-

Una nuova campagna di CoralRaider...

Una nuova campagna di CoralRaider...Apr 24, 2024 0

-

Come ToddyCat continua a sottrarre dati...

Come ToddyCat continua a sottrarre dati...Apr 24, 2024 0

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

-

È stato creato un worm gestito...

È stato creato un worm gestito...Apr 23, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del...

Minacce recenti

Il ransomware Akira ha ottenuto più di 42 milioni di dollari di riscatto

Le aziende italiane peccano nella sicurezza degli ambienti OT

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Una nuova campagna di CoralRaider distribuisce infostealer...

Una nuova campagna di CoralRaider distribuisce infostealer...Apr 24, 2024 0

I ricercatori di Cisco Talos hanno scoperto una nuova... -

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

Kaspersky Next: protezione efficace e automatizzata degli...

Kaspersky Next: protezione efficace e automatizzata degli...Apr 23, 2024 0

In occasione dell’Italian Partner Conferencetenutasi... -

È stato creato un worm gestito dall’IA capace di...

È stato creato un worm gestito dall’IA capace di...Apr 23, 2024 0

Un team di ricercatori ha sviluppato quello che ritengono... -

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...Apr 22, 2024 0

Nel periodo compreso tra il 13 e il 19 aprile,...