Aggiornamenti recenti Aprile 24th, 2024 9:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Come ToddyCat continua a sottrarre dati sensibili su larga scala

- Kaspersky Next: protezione efficace e automatizzata degli endpoint

- È stato creato un worm gestito dall’IA capace di propagarsi tra i sistemi informatici

- CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e 285 IOC!

- MITRE colpita da un breach a opera di gruppo nation-state

Trojan per Linux usa i server per “minare” Bitcoin

Ago 12, 2016 Marco Schiaffino Malware, Minacce, News, Trojan 0

Il malware va a caccia di server abbastanza potenti per garantire ai pirati la potenza di calcolo che gli serve per forgiare la cripto-valuta. A rischio le macchine (configurate male) con il database Redis.

Per “minare” Bitcoin nel 2016 serve una notevole potenza di calcolo e parecchio tempo. Secondo alcuni, il costo dei consumi di energia elettrica per ottenere un singolo Bitcoin sarebbe superiore al valore della moneta stessa.

I pirati informatici che hanno realizzato Linux.Lady hanno pensato di risolvere il problema in maniera creativa: infettare i server Linux di qualcun altro per metterli al lavoro per conto loro.

Il trojan, individuato e analizzato dai ricercatori della società russa Dr. Web, è scritto in GO, un linguaggio di programmazione sviluppato da Google.

Linux.Lady agisce in maniera estremamente pragmatica. Per prima cosa analizza il sistema colpito e comunica al server Command and Control le caratteristiche della macchina: versione di Linux installata, numero di processori, informazioni sulle attività in corso.

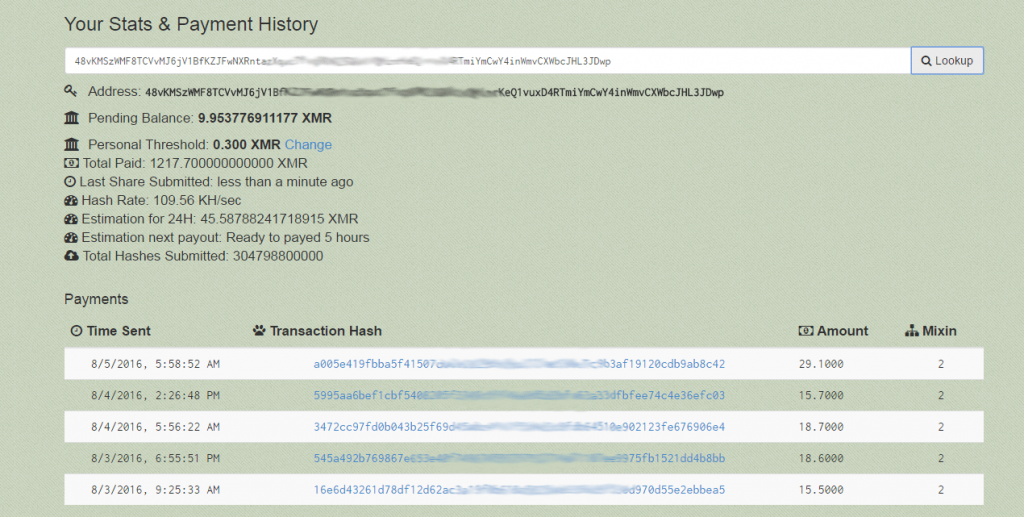

In pratica una sorta di “carta d’identità” del sistema per capire se valga la pena usarlo come miner. A questo punto riceve un file di configurazione per scaricare e installare il programma che gli permette di minare i Bitcoin, che saranno trasferiti nel portafoglio dei pirati.

La potenza di calcolo per minare Bitcoin si può affittare o… rubare con un malware.

Per massimizzare il risultato, Linux.Lady cerca di propagarsi all’interno della rete locale e infettare altri server collegati al primo per “arruolarli” nell’attività di mining.

Il punto debole (ma non troppo) del trojan è il sistema di comunicazione scelto dai cyber-criminali per comunicare con il server C&C. IL malware utilizza infatti la porta 6379 utilizzata dal database Redis. Affinché possa accedervi è necessario che sul server stia girando il database e l’amministratore non abbia impostato alcuna password.

Secondo i ricercatori, il parco macchine con queste caratteristiche sarebbe piuttosto ampio e Linux.Lady potrebbe quindi contare su più di 30.000 potenziali bersagli.

Articoli correlati

-

Scoperto AcidPour, un wiper che...

Scoperto AcidPour, un wiper che...Mar 20, 2024 0

-

Scoperta una nuova versione di Bifrost...

Scoperta una nuova versione di Bifrost...Mar 01, 2024 0

-

Trovate due vulnerabilità WiFi che...

Trovate due vulnerabilità WiFi che...Feb 23, 2024 0

-

“Command-not-found” di...

“Command-not-found” di...Feb 16, 2024 0

Altro in questa categoria

-

Come ToddyCat continua a sottrarre dati...

Come ToddyCat continua a sottrarre dati...Apr 24, 2024 0

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

-

È stato creato un worm gestito...

È stato creato un worm gestito...Apr 23, 2024 0

-

CERT-AGID 13 – 19 aprile 2024: ben 29...

CERT-AGID 13 – 19 aprile 2024: ben 29...Apr 22, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del...

Minacce recenti

Il ransomware Akira ha ottenuto più di 42 milioni di dollari di riscatto

Le aziende italiane peccano nella sicurezza degli ambienti OT

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

Kaspersky Next: protezione efficace e automatizzata degli...

Kaspersky Next: protezione efficace e automatizzata degli...Apr 23, 2024 0

In occasione dell’Italian Partner Conferencetenutasi... -

È stato creato un worm gestito dall’IA capace di...

È stato creato un worm gestito dall’IA capace di...Apr 23, 2024 0

Un team di ricercatori ha sviluppato quello che ritengono... -

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...Apr 22, 2024 0

Nel periodo compreso tra il 13 e il 19 aprile,... -

MITRE colpita da un breach a opera di gruppo nation-state

MITRE colpita da un breach a opera di gruppo nation-stateApr 22, 2024 0

I cyber attacchi moderni riescono a colpire anche le...