Aggiornamenti recenti Aprile 18th, 2024 2:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’IA generativa complica la gestione sicura delle applicazioni SaaS

- In aumento gli attacchi brute-force a VPN e servizi SSH

- Microsoft Copilot for Security è ora disponibile per le aziende italiane

- Una vulnerabilità di PuTTY permette di ottenere la chiave privata dell’utente

- LockBit: scoperta una nuova variante in grado di auto-propagarsi

NanHaiShu: cyber-spionaggio in salsa cinese

Ago 31, 2016 Marco Schiaffino Attacchi, Intrusione, Malware, News 0

Una rete di spionaggio informatico ha preso di mira enti governativi e aziende private nell’area del mar cinese meridionale usando APT (Advanced Persistent Threaten) di alto livello.

La vicenda si iscrive nel più classico degli schemi dello spionaggio di stato: un’area geografica contesa, nazioni con aspirazioni contrapposte e un processo di “dialogo” che nasconde frizioni e conflitti mai sopiti.

L’area è quella del mar cinese meridionale, in cui varie nazioni (tra cui la Cina) si stanno confrontando da anni contrapponendo le loro aspirazioni per affermare la sovranità nazionale su isole e aree geografiche ricche di risorse naturali.

Il copione vuole che, accanto alla diplomazia, a muoversi siano anche gli 007 dei diversi paesi coinvolti, e lo facciano utilizzando tutti gli strumenti che hanno a disposizione. Uno di questi è NanHaiShu: un software spia che gli analisti di F-Secure hanno individuato e studiato in maniera approfondita.

Stando al report pubblicato dai ricercatori dell’azienda finlandese, il malware sarebbe in circolazione da quasi due anni. Il primo esemplare, infatti, è stato individuato il 13 gennaio 2015. Per quanto riguarda l’origine del malware, gli analisti hanno pochi dubbi: tutti gli indizi conducono alla Cina.

NanHaiShu è un classico RAT (Remote Access Tool) che è stato distribuito in maniera estremamente mirata attraverso campagne di spear phishing. I casi analizzati da F-Secure denunciano un’attenta pianificazione nella distribuzione del malware e un’accuratezza quasi maniacale nella scelta dei bersagli e delle tecniche di infezione.

Per colpire i bersagli individuati, i pirati hanno usato email con oggetti e contenuti adatti al contesto di ogni singola vittima, sfruttando anche la cronaca per suscitare il loro interesse e indurli ad aprire gli allegati ai messaggi.

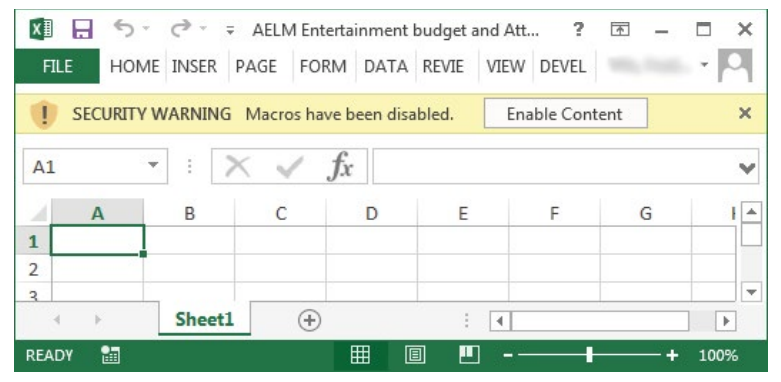

Il malware viene installato attraverso l’uso delle Macro in documenti Office (XLS e DOC) e non utilizza alcun sistema per aggirare il blocco delle Macro nel pacchetto Microsoft. Questo significa che l’utente deve intervenire attivamente per autorizzarne l’esecuzione.

L’infezione tramite Macro richiede l’autorizzazione dell’utente, ma evidentemente è ancora un sistema efficace.

Nonostante questo sistema di installazione non particolarmente sofisticato, NanHaiShu adotta delle tecniche di offuscamento decisamente evolute. Il collegamento per il download del malware contenuto nel Javascript all’interno dei file, per esempio, è protetto da due livelli di codifica: una in base 64 e una crittografica.

Il trojan è modulare, e consente ai suoi autori di scaricare qualsiasi altro tipo di programma vogliano installare sulla macchina compromessa per aggiungere nuove funzioni.

Gli indizi che conducono ai servizi segreti cinesi sono numerosi, già a partire da un profilo squisitamente tecnico. L’utilizzo di un decoder VBA per codice in base 64, per esempio, viene indicato dagli analisti come un chiaro “marchio di fabbrica” degli hacker cinesi, che adottano questa tecnica molto spesso.

Anche i collegamenti con i server Command and Control (C&C) utilizzati per gestire il malware puntano nella stessa direzione. Se in una prima fase in cui gli indirizzi IP facevano riferimento a dei servizi di hosting con sede negli USA, in seguito i collegamenti hanno infatti cominciato a far riferimento a infrastrutture situate nella Repubblica Popolare.

Il passaggio, come fanno notare i ricercatori nel report, è avvenuto in concomitanza con la notizia riguardante lo spostamento della flotta statunitense in direzione del mar cinese meridionale, proprio in un momento in cui la vicenda stava assumendo ancora maggiore importanza.

Tutte le vittime, inoltre, sono legate a nazioni coinvolte (a vario titolo) nelle dispute geopolitiche riguardanti l’area, a partire dalle Filippine, che a partire dal dicembre 2014 (1 mese prima della comparsa di NanHaiShu) sono state coinvolte con la Cina in una causa arbitrale a livello internazionale.

Articoli correlati

-

Il cyberspionaggio cinese ha colpito il...

Il cyberspionaggio cinese ha colpito il...Feb 07, 2024 0

-

Agent Tesla torna a diffondersi grazie...

Agent Tesla torna a diffondersi grazie...Dic 22, 2023 0

-

Defender Application Guard for Office...

Defender Application Guard for Office...Nov 28, 2023 0

-

La Cina accusa gli Stati Uniti di...

La Cina accusa gli Stati Uniti di...Set 21, 2023 0

Altro in questa categoria

-

L’IA generativa complica la...

L’IA generativa complica la...Apr 18, 2024 0

-

In aumento gli attacchi brute-force a...

In aumento gli attacchi brute-force a...Apr 18, 2024 0

-

Microsoft Copilot for Security è ora...

Microsoft Copilot for Security è ora...Apr 17, 2024 0

-

Una vulnerabilità di PuTTY permette di...

Una vulnerabilità di PuTTY permette di...Apr 17, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del... -

Il protocollo RDP è ancora un grosso problema di sicurezza...

Il protocollo RDP è ancora un grosso problema di sicurezza...Apr 11, 2024 0

Secondo l’ultimo report di Sophos, “It’s Oh...

Minacce recenti

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Nuovi attacchi sfruttano la condivisione dei documenti per rubare le credenziali utente

Gli utenti sono preoccupati per la propria sicurezza online, ma hanno molti punti deboli

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

In aumento gli attacchi brute-force a VPN e servizi SSH

In aumento gli attacchi brute-force a VPN e servizi SSHApr 18, 2024 0

I ricercatori di Cisco Talos hanno individuato un... -

Microsoft Copilot for Security è ora disponibile per le...

Microsoft Copilot for Security è ora disponibile per le...Apr 17, 2024 0

“In un contesto di crescente fragilità, gli sforzi di... -

Una vulnerabilità di PuTTY permette di ottenere la chiave...

Una vulnerabilità di PuTTY permette di ottenere la chiave...Apr 17, 2024 0

I mantainer di PuTTY, il client open-source di SSH e... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il...