Aggiornamenti recenti Aprile 19th, 2024 9:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Cresce il numero di attacchi informatici: +28% rispetto al 2023

- L’IA generativa complica la gestione sicura delle applicazioni SaaS

- In aumento gli attacchi brute-force a VPN e servizi SSH

- Microsoft Copilot for Security è ora disponibile per le aziende italiane

- Una vulnerabilità di PuTTY permette di ottenere la chiave privata dell’utente

Doppia chiave crittografica: ecco il ransomware Odin

Ott 11, 2016 Marco Schiaffino Malware, Minacce, News, Ransomware 0

Derivato da Locky, il malware utilizza un doppio sistema di crittografia dei file e tecniche di offuscamento per aggirare l’antivirus.

Sempre più diffusi, sempre più complessi. I ransomware sono esplosi come fenomeno nel 2016 e continuano a evolversi per aggirare antivirus e contromisure.

L’ultimo arrivato si chiama Odin ed è una variante derivata dal famigerato Locky che utilizza una serie di tecniche piuttosto peculiari, a partire dal metodo di distribuzione.

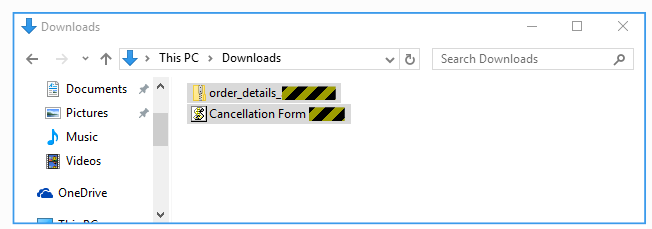

Il ransomware, fino a oggi, è stato individuato dai ricercatori di Sophos solo come allegato a messaggi di posta elettronica che sembrano fare riferimento a un qualche tipo di ordine. AI messaggi è allegato un file ZIP il cui nome contiene la dicitura “order_details” seguito da un riferimento all’email del destinatario.

All’interno dell’archivio ci sono due file: uno è posticcio e composto da codice casuale al solo scopo di confondere la potenziale vittima. Il secondo è invece un JavaScript, il cui nome contiene il termine “cancellation_form” (modulo di cancellazione) anche in questo caso seguito da un riferimento all’email del destinatario.

Lo schema della trappola è piuttosto chiaro: la vittima si vede recapitare la conferma di un ordine che non ha mai fatto e di cui non sa nulla. Prova ad aprire l’ordine ma il file posticcio non funziona. Di fronte si trova però un altro file che sembra poter risolvere i suoi problemi.

Con le impostazioni predefinite di Windows l’estensione non viene visualizzata e l’icona associata ai file JS, può far pensare a un utente inesperto che si tratti di un file di testo. Ed ecco che la sventurata vittima è portata a fare il fatidico doppio clic.

*

L’icona collegata ai file JS è poco conosciuta e può anche far pensare a un file di testo.

A questo punto il JavaScript, il cui contenuto è offuscato, si avvia e genera un secondo JavaScript che scarica da Internet una DLL, a sua volta protetta da un sistema di offuscamento. Questa viene poi decodificata e caricata utilizzando l’elemento di Windows rundll32.exe.

La DLL avvia l’attività del ransomware, che comincia immediatamente a crittografare i file presenti sul computer. Anche il sistema usato per la crittografia, però, è piuttosto particolare.

Odin, infatti, utilizza per i file un sistema AES a chiave simmetrica, generando una chiave crittografica diversa per ogni singolo file. Ogni chiave, poi, viene a sua volta crittografata con un sistema a doppia chiave RSA.

RSA utilizza il sistema di crittografia asimmetrica, che usa una chiave pubblica per cifrare i file e richiede una chiave privata per decodificarli. Ai file criptati viene cambiata l’estensione in “.odin”. In definitiva, quindi, i file possono essere recuperati solo con la chiave privata in possesso dei pirati.

Il motivo per cui i cyber-criminali usano questo sistema, spiegano i ricercatori, è legato alla velocità con cui il ransomware può agire. Il sistema di crittografia simmetrica AES, infatti, è molto più veloce di quello a doppia chiave.

Usare il secondo solo per crittografare le chiavi simmetriche permette a Odin di agire fulmineamente e impedire alla vittima di bloccarne l’azione.

Una volta completate le operazioni, il malware presenta la richiesta di riscatto, sostituendo lo sfondo del desktop con un messaggio da parte dei cyber-criminali e aprendo una finestra che permette di visualizzare le istruzioni per il pagamento in diverse lingue. Il riscatto, che dovrebbe essere pagato in bitcoin, equivale a circa 300 dollari.

Articoli correlati

-

Cresce il numero di attacchi...

Cresce il numero di attacchi...Apr 19, 2024 0

-

LockBit: scoperta una nuova variante in...

LockBit: scoperta una nuova variante in...Apr 16, 2024 0

-

Gli attacchi ransomware non si...

Gli attacchi ransomware non si...Mar 28, 2024 0

-

Il ransomware StopCrypt evolve per...

Il ransomware StopCrypt evolve per...Mar 18, 2024 0

Altro in questa categoria

-

L’IA generativa complica la...

L’IA generativa complica la...Apr 18, 2024 0

-

In aumento gli attacchi brute-force a...

In aumento gli attacchi brute-force a...Apr 18, 2024 0

-

Microsoft Copilot for Security è ora...

Microsoft Copilot for Security è ora...Apr 17, 2024 0

-

Una vulnerabilità di PuTTY permette di...

Una vulnerabilità di PuTTY permette di...Apr 17, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del... -

Il protocollo RDP è ancora un grosso problema di sicurezza...

Il protocollo RDP è ancora un grosso problema di sicurezza...Apr 11, 2024 0

Secondo l’ultimo report di Sophos, “It’s Oh...

Minacce recenti

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Nuovi attacchi sfruttano la condivisione dei documenti per rubare le credenziali utente

Gli utenti sono preoccupati per la propria sicurezza online, ma hanno molti punti deboli

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Cresce il numero di attacchi informatici: +28% rispetto al...

Cresce il numero di attacchi informatici: +28% rispetto al...Apr 19, 2024 0

Il mondo del cybercrimine continua a mettere in difficoltà... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

In aumento gli attacchi brute-force a VPN e servizi SSH

In aumento gli attacchi brute-force a VPN e servizi SSHApr 18, 2024 0

I ricercatori di Cisco Talos hanno individuato un... -

Microsoft Copilot for Security è ora disponibile per le...

Microsoft Copilot for Security è ora disponibile per le...Apr 17, 2024 0

“In un contesto di crescente fragilità, gli sforzi di... -

Una vulnerabilità di PuTTY permette di ottenere la chiave...

Una vulnerabilità di PuTTY permette di ottenere la chiave...Apr 17, 2024 0

I mantainer di PuTTY, il client open-source di SSH e...