Aggiornamenti recenti Aprile 23rd, 2024 2:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky Next: protezione efficace e automatizzata degli endpoint

- È stato creato un worm gestito dall’IA capace di propagarsi tra i sistemi informatici

- CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e 285 IOC!

- MITRE colpita da un breach a opera di gruppo nation-state

- Una vulnerabilità critica di Forminator colpisce più di 300.000 siti WordPress

Trojan per Linux trasforma le macchine in proxy

Gen 26, 2017 Marco Schiaffino Malware, Minacce, News, Trojan 0

Il malware viene installato su macchine già infette per consentire ai pirati di occultare ulteriori attacchi o le loro attività criminali.

Una delle preoccupazioni maggiori dei pirati informatici è quella di riuscire a coprire le loro tracce, nascondendo il loro indirizzo IP. A questo scopo utilizzano diverse tecniche: dalle VPN all’uso del circuito Tor.

Stando a quanto riportato dalla società di sicurezza russa Dr.Web, che ha individuato e analizzato un nuovo trojan per Linux, alcuni cyber-criminali hanno trovato uno stratagemma che gli consente di poter contare su un metodo molto più efficace.

Il malware, battezzato Linux.Proxy.10, è stato individuato su migliaia di dispositivi con sistema Linux ed è progettato per utilizzare il dispositivo infetto come server proxy. In questo modo, tutto il traffico che passa dal dispositivo viene mascherato in modo da renderne irrintracciabile l’origine.

I ricercatori di Dr.Web hanno individuato la rete di dispositivi Linux su un server che, oltre a gestire il sistema di proxy, ospita anche altri strumenti di controllo che fanno riferimento a malware per computer Windows. L’ipotesi, quindi, è che la creazione della botnet di proxy sui sistemi Linux sia funzionale a nascondere altre attività dello stesso gruppo di cyber-criminali.

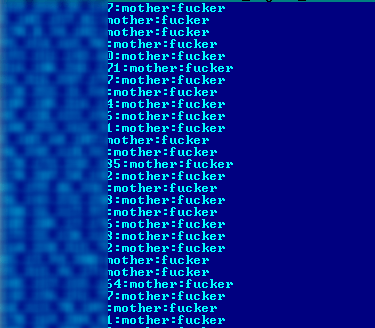

I dispositivi compromessi sono elencati con indirizzo IP e credenziali di accesso. Sempre le stesse…

Linux.Proxy.10 non sfrutta exploit o moduli dedicati alla sua diffusione. Secondo i ricercatori i cyber-criminali usano altri strumenti per compromettere le macchine, creando poi una backdoor accessibile tramite autenticazione (username: mother, password: fucker) che gli permette di installare il trojan usando il protocollo SSH.

Il “cuore” del malware è rappresentato da Satanic Socks Server, un componente freeware con funzioni di proxy ben conosciuto e, di conseguenza, piuttosto facile da reperire.

Oltre all’uso di un antivirus per la scansione delle macchine, gli amministratori di sistemi basati su Linux possono ridurre le probabilità di finire vittima del trojan limitando gli accessi tramite SSH.

Articoli correlati

-

PROXYLIB trasforma gli smartphone in...

PROXYLIB trasforma gli smartphone in...Apr 03, 2024 0

-

Scoperto AcidPour, un wiper che...

Scoperto AcidPour, un wiper che...Mar 20, 2024 0

-

Scoperta una nuova versione di Bifrost...

Scoperta una nuova versione di Bifrost...Mar 01, 2024 0

-

Trovate due vulnerabilità WiFi che...

Trovate due vulnerabilità WiFi che...Feb 23, 2024 0

Altro in questa categoria

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

-

È stato creato un worm gestito...

È stato creato un worm gestito...Apr 23, 2024 0

-

CERT-AGID 13 – 19 aprile 2024: ben 29...

CERT-AGID 13 – 19 aprile 2024: ben 29...Apr 22, 2024 0

-

MITRE colpita da un breach a opera di...

MITRE colpita da un breach a opera di...Apr 22, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del... -

Cosa tiene un CISO sveglio la notte?

Cosa tiene un CISO sveglio la notte?Apr 12, 2024 0

Al Google Next ’24 abbiamo assistito a un interessante...

Minacce recenti

Il ransomware Akira ha ottenuto più di 42 milioni di dollari di riscatto

Le aziende italiane peccano nella sicurezza degli ambienti OT

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Kaspersky Next: protezione efficace e automatizzata degli...

Kaspersky Next: protezione efficace e automatizzata degli...Apr 23, 2024 0

In occasione dell’Italian Partner Conferencetenutasi... -

È stato creato un worm gestito dall’IA capace di...

È stato creato un worm gestito dall’IA capace di...Apr 23, 2024 0

Un team di ricercatori ha sviluppato quello che ritengono... -

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...Apr 22, 2024 0

Nel periodo compreso tra il 13 e il 19 aprile,... -

MITRE colpita da un breach a opera di gruppo nation-state

MITRE colpita da un breach a opera di gruppo nation-stateApr 22, 2024 0

I cyber attacchi moderni riescono a colpire anche le... -

Una vulnerabilità critica di Forminator colpisce più di...

Una vulnerabilità critica di Forminator colpisce più di...Apr 22, 2024 0

Il JPCERT Coordination Center, l’organizzazione...