Aggiornamenti recenti Aprile 17th, 2024 6:38 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Microsoft Copilot for Security è ora disponibile per le aziende italiane

- Una vulnerabilità di PuTTY permette di ottenere la chiave privata dell’utente

- LockBit: scoperta una nuova variante in grado di auto-propagarsi

- Trovata una vulnerabilità zero-day nei firewall di Palo Alto Networks sfruttata da marzo

- CERT-AGID 106 – 12 Aprile 2024: il Banking nel mirino con 12 campagne!

BrickerBot, il worm anti-Mirai che mette K.O. i device IoT

Apr 07, 2017 Marco Schiaffino Attacchi, In evidenza, News, RSS 0

Il malware attacca i device vulnerabili e li rende inutilizzabili. Gli esperti: “forse un metodo poco ortodosso per bloccare Mirai”.

Il nuovo worm che prende di mira i dispositivi della “Internet of Things” potrebbe essere stato progettato per mettere fine alla diffusione di Mirai, il malware che permette ai pirati informatici di compromettere i dispositivi IoT e utilizzarli come bot per portare attacchi DDoS.

Stando a quanto riportano i ricercatori di Radware, BrickerBot prende di mira esattamente il tipo di dispositivi che sono vulnerabili agli attacchi di Mirai, ma al posto di prenderne il controllo, ne modifica le impostazioni rendendoli inutilizzabili.

L’idea di utilizzare un malware per questo scopo non è nuova ed era già circolata in passato. Ora qualcuno sembra averla presa sul serio, ma con modalità che non sono esattamente quelle che aveva prospettato il ricercatore di sicurezza Jerry Gabin all’indomani della comparsa delle prime botnet Mirai.

Gabin, infatti, aveva ipotizzato la diffusione di un worm che fosse in grado di rendere più sicuri i dispositivi vulnerabili, BrickerBot invece li toglie dalla circolazione con metodi decisamente più spicci.

Il worm prende di mira i device su piattaforma Linux, che sono accessibili via Internet e hanno una sessione Telnet disponibile. Esattamente lo stesso identikit della classica vittima di Mirai.

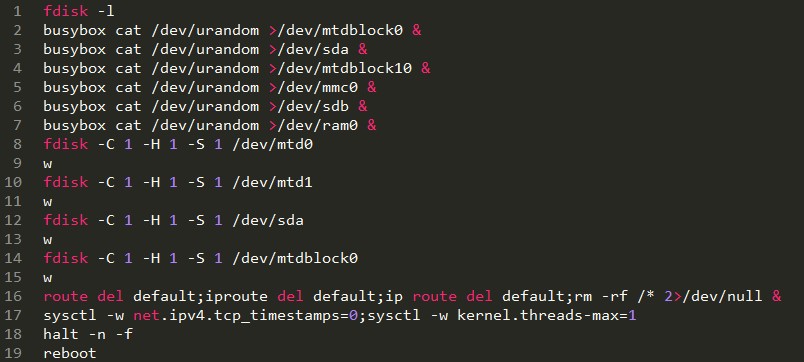

Una volta ottenuto l’accesso al dispositivo utilizzando lo stesso exploit usato da Mirai, avvia una serie di comandi che interrompono le comunicazioni Internet, blocca le capacità di elaborazione e impedisce la memorizzazione di nuovi dati.

Una breve serie di comandi e il gioco è fatto: il dispositivo IoT in questione è fuori gioco.

Le tecniche utilizzate sono piuttosto semplici. Per quanto riguarda la connettività, BrickerBot modifica le impostazioni disabilitando la marca temporale (timestamp) TCP. In questo modo la connessione è integra, ma non funzionante.

A livello di sistema, invece, il worm modifica le impostazioni del Kernel limitando il numero di thread a 1 (l’impostazione predefinita per i sistemi ARM è di 10.000) mentre sul fronte storage si limita a riempire l’unità di memoria scrivendo dati casuali e rendendola, di fatto, inutilizzabile. Infine, riavvia il sistema.

Risultato: in una manciata di secondi il dispositivo non è più in grado di elaborare processi, memorizzare dati o comunicare via Internet. Per renderlo nuovamente operativo, il proprietario del dispositivo dovrà aggiornare il firmware.

Stando a quanto riportato da Radware, gli attacchi verrebbero portati con due versioni diverse di BrickerBot, una diffusa attraverso una serie di server sparsi in tutto il mondo, l’altra attraverso una tecnica di offuscamento che sfrutta la rete Tor per nascondere l’origine degli attacchi.

- BrickerBot, IoT, Linux, Mirai

Articoli correlati

-

Scoperto AcidPour, un wiper che...

Scoperto AcidPour, un wiper che...Mar 20, 2024 0

-

Scoperta una nuova versione di Bifrost...

Scoperta una nuova versione di Bifrost...Mar 01, 2024 0

-

Più della metà delle imprese ha...

Più della metà delle imprese ha...Feb 29, 2024 0

-

Trovate due vulnerabilità WiFi che...

Trovate due vulnerabilità WiFi che...Feb 23, 2024 0

Altro in questa categoria

-

Microsoft Copilot for Security è ora...

Microsoft Copilot for Security è ora...Apr 17, 2024 0

-

Una vulnerabilità di PuTTY permette di...

Una vulnerabilità di PuTTY permette di...Apr 17, 2024 0

-

LockBit: scoperta una nuova variante in...

LockBit: scoperta una nuova variante in...Apr 16, 2024 0

-

Trovata una vulnerabilità zero-day nei...

Trovata una vulnerabilità zero-day nei...Apr 16, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del... -

Il protocollo RDP è ancora un grosso problema di sicurezza...

Il protocollo RDP è ancora un grosso problema di sicurezza...Apr 11, 2024 0

Secondo l’ultimo report di Sophos, “It’s Oh... -

Microsoft Patch Tuesday di aprile risolve 150...

Microsoft Patch Tuesday di aprile risolve 150...Apr 10, 2024 0

Il Patch Tuesday di aprile di Microsoft ha risolto ben 150...

Minacce recenti

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Nuovi attacchi sfruttano la condivisione dei documenti per rubare le credenziali utente

Gli utenti sono preoccupati per la propria sicurezza online, ma hanno molti punti deboli

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Microsoft Copilot for Security è ora disponibile per le...

Microsoft Copilot for Security è ora disponibile per le...Apr 17, 2024 0

“In un contesto di crescente fragilità, gli sforzi di... -

Una vulnerabilità di PuTTY permette di ottenere la chiave...

Una vulnerabilità di PuTTY permette di ottenere la chiave...Apr 17, 2024 0

I mantainer di PuTTY, il client open-source di SSH e... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Trovata una vulnerabilità zero-day nei firewall di Palo...

Trovata una vulnerabilità zero-day nei firewall di Palo...Apr 16, 2024 0

I ricercatori di Volexity hanno scoperto una serie di... -

CERT-AGID 106 – 12 Aprile 2024: il Banking nel mirino con...

CERT-AGID 106 – 12 Aprile 2024: il Banking nel mirino con...Apr 15, 2024 0

Nella settimana che è andata dal 6 al 12 aprile...