Aggiornamenti recenti Aprile 24th, 2024 2:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Una nuova campagna di CoralRaider distribuisce infostealer tramite cache CDN

- Come ToddyCat continua a sottrarre dati sensibili su larga scala

- Kaspersky Next: protezione efficace e automatizzata degli endpoint

- È stato creato un worm gestito dall’IA capace di propagarsi tra i sistemi informatici

- CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e 285 IOC!

Il trojan Dridex sfrutta la falla zero-day di Office

Apr 11, 2017 Marco Schiaffino Attacchi, Malware, Minacce, News, RSS, Trojan, Vulnerabilità 0

I cyber-criminali stanno usando la vulnerabilità resa pubblica negli scorsi giorni per diffondere il loro trojan. La patch, però, dovrebbe arrivare oggi.

Non tutti i pirati informatici sono dei geni della programmazione. Anzi: da quando il cyber-crimine si è affermato come un’attività particolarmente lucrosa, abbiamo assistito a una crescita nel numero di “pirati fai da te” che scopiazzano il codice di altri e utilizzano strumenti tutto sommato mediocri.

Le eccezioni, però, ci sono sempre e il gruppo di cyber-criminali che si nasconde dietro l’attività del trojan Dridex è sicuramente una di queste.

Dridex è un trojan che prende di mira i servizi di Home Banking e ruba le credenziali di accesso delle vittime. Dopo aver utilizzato per primi la tecnica del cosiddetto “AtomBombing”, il gruppo che ne gestisce l’attività sta adesso sfruttando in maniera intensiva una vulnerabilità “zero-day” di Microsoft Office che è stata resa pubblica pochissimi giorni fa.

Il bug, come abbiamo spiegato in questo articolo, consente di sfruttare un documento di testo in formato .DOC come vettore di attacco per installare un malware sul computer.

Dopo la pubblicazione dei dettagli riguardanti la vulnerabilità, ci si aspettava sicuramente che i pirati incrementassero i loro sforzi nel tentativo di sfruttare l’exploit prima che Microsoft distribuisse l’aggiornamento, previsto per domani.

L’idea che qualcuno riuscisse a sfruttarla in tempi così brevi, però, sembrava remota. Secondo quanto riporta Proofpoint, invece, gli autori di Dridex ci sono riusciti alla perfezione, inondando Internet con email che hanno in allegato documenti contenenti il codice malevolo che consente di sfruttare l’exploit.

Il file DOC allegato al messaggio contiene un collegamento esterno che scarica codice HTML e avvia l’esecuzione del trojan.

In precedenza, Dridex veniva distribuito utilizzando le funzioni Macro integrate nei documenti Word, che però richiedono l’intervento attivo dell’utente per consentirne l’esecuzione.

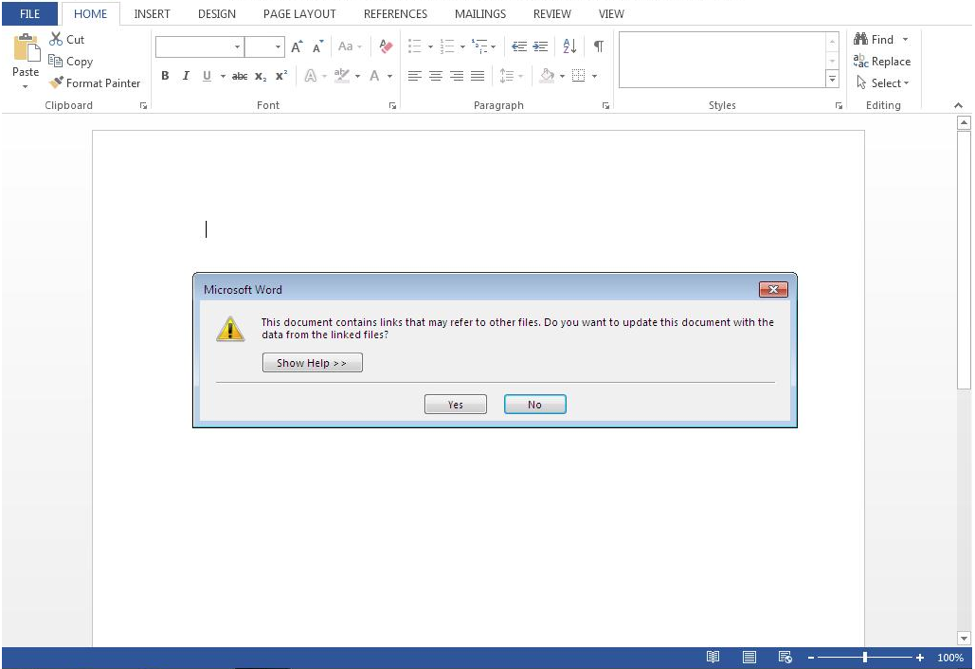

In questo caso, invece, l’unico indizio da cui gli utenti possono capire che c’è qualcosa di strano è la comparsa di una finestra di dialogo che fa riferimento a un collegamento esterno attraverso il quale si dovrebbe “aggiornare” il documento. Fortunatamente per chi vive e lavora in Italia, l’attività dei pirati sembra concentrarsi sull’Australia e il Canada. Tenere gli occhi aperti, però, è d’obbligo.

Articoli correlati

-

Microsoft Copilot for Security è ora...

Microsoft Copilot for Security è ora...Apr 17, 2024 0

-

Microsoft Patch Tuesday di aprile...

Microsoft Patch Tuesday di aprile...Apr 10, 2024 0

-

Un bug critico di Microsoft Exchange...

Un bug critico di Microsoft Exchange...Feb 15, 2024 0

-

L’evoluzione dei cyberattacchi...

L’evoluzione dei cyberattacchi...Feb 09, 2024 0

Altro in questa categoria

-

Una nuova campagna di CoralRaider...

Una nuova campagna di CoralRaider...Apr 24, 2024 0

-

Come ToddyCat continua a sottrarre dati...

Come ToddyCat continua a sottrarre dati...Apr 24, 2024 0

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

-

È stato creato un worm gestito...

È stato creato un worm gestito...Apr 23, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del...

Minacce recenti

Il ransomware Akira ha ottenuto più di 42 milioni di dollari di riscatto

Le aziende italiane peccano nella sicurezza degli ambienti OT

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Una nuova campagna di CoralRaider distribuisce infostealer...

Una nuova campagna di CoralRaider distribuisce infostealer...Apr 24, 2024 0

I ricercatori di Cisco Talos hanno scoperto una nuova... -

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

Kaspersky Next: protezione efficace e automatizzata degli...

Kaspersky Next: protezione efficace e automatizzata degli...Apr 23, 2024 0

In occasione dell’Italian Partner Conferencetenutasi... -

È stato creato un worm gestito dall’IA capace di...

È stato creato un worm gestito dall’IA capace di...Apr 23, 2024 0

Un team di ricercatori ha sviluppato quello che ritengono... -

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...Apr 22, 2024 0

Nel periodo compreso tra il 13 e il 19 aprile,...