Aggiornamenti recenti Aprile 19th, 2024 9:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Cresce il numero di attacchi informatici: +28% rispetto al 2023

- L’IA generativa complica la gestione sicura delle applicazioni SaaS

- In aumento gli attacchi brute-force a VPN e servizi SSH

- Microsoft Copilot for Security è ora disponibile per le aziende italiane

- Una vulnerabilità di PuTTY permette di ottenere la chiave privata dell’utente

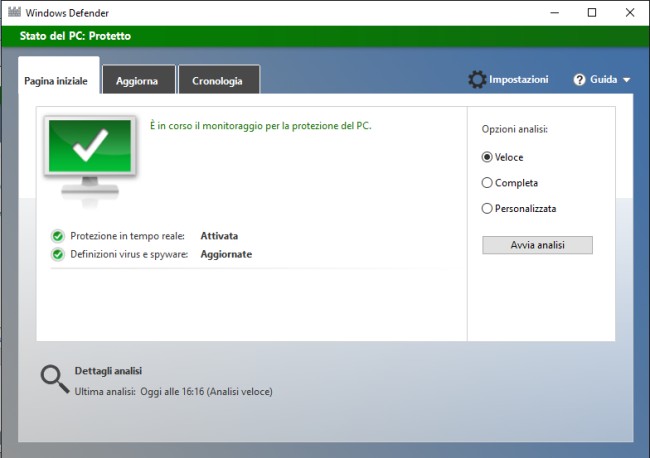

Microsoft sfiora il disastro con Windows Defender

Mag 10, 2017 Marco Schiaffino News, RSS, Vulnerabilità 0

L’azienda di Nadella corregge in tempi record una vulnerabilità devastante. La falla nell’antivirus permetteva l’esecuzione di codice in remoto.

Da un antivirus, di solito, ci si aspetta che protegga il computer dai malware. Quando salta fuori che soffre di una vulnerabilità che consente di prendere il controllo del sistema in remoto, quello che sci si trova di fronte è il rischio di una figuraccia di proporzioni storiche.

A sfiorare il disastro è stato Windows Defender, il software Microsoft per la protezione dai malware. A puntare il dito contro la mega-falla è stato invece il solito Tavis Ormandy (e la collega Natalie Silvanovich) del Project Zero di Google.

Stando a quanto riportato dalla stessa Microsoft, la vulnerabilità CVE-2017-0290 avrebbe permesso a un pirata informatico di sfruttare le caratteristiche del motore di scansione di Windows Defender per avviare l’esecuzione di codice in remoto e, di conseguenza, compromettere un PC.

La cosa più grave è che l’attacco avrebbe potuto essere portato senza che fosse necessaria alcuna interazione da parte dell’utente. L’esecuzione sarebbe infatti partita al momento della scansione del codice contenuto per esempio in un’email, in un messaggio istantaneo o in un sito Web.

Diffondere un malware tramite un antivirus sembra un paradosso, ma è proprio il livello di “libertà” di cui godono i software di protezione a trasformarli in un efficacissimo vettore di attacco.

Tutta colpa di NScript, un componente del Microsoft Malware Protection Engine (MsMpEng) che ha il compito di analizzare qualsiasi cosa che somigli a un JavaScript. E sarebbe proprio un JavaScript che lo potrebbe mettere in crisi.

Poche righe di codice, in realtà, ma sufficienti per sfruttare il componente allo scopo di compromettere la macchina (tutti i dettagli sono illustrati da Ormandy a questo link) e ottenerne il controllo. NScript, come molti componenti dei programmi antivirus, “gira” con privilegi elevati e non è protetto da sandbox.

Secondo lo steso Ormandy, inoltre, la vulnerabilità permetterebbe di portare l’attacco con le stesse modalità di un Worm. Insomma: un’eventuale exploit basato sulla falla avrebbe potuto dare il via a un vero cataclisma.

Come ne esce Microsoft? Non benissimo. Anche se a mitigare la figuraccia, per la verità, c’è il fatto che ha reagito a tempo di record dopo la segnalazione dei ricercatori.

Ormandy e Silvanovic hanno inviato la segnalazione venerdì 5 maggio, segnalando all’azienda di Redmond il solito termine di 90 giorni per la pubblicazione di una patch.

Gli sviluppatori di Windows Defender, però, hanno sfornato l’aggiornamento nel giro di un weekend, pubblicando il fix per la vulnerabilità lunedì 8 maggio, dopo soli tre giorni.

Articoli correlati

-

Microsoft Copilot for Security è ora...

Microsoft Copilot for Security è ora...Apr 17, 2024 0

-

Microsoft Patch Tuesday di aprile...

Microsoft Patch Tuesday di aprile...Apr 10, 2024 0

-

Un bug critico di Microsoft Exchange...

Un bug critico di Microsoft Exchange...Feb 15, 2024 0

-

L’evoluzione dei cyberattacchi...

L’evoluzione dei cyberattacchi...Feb 09, 2024 0

Altro in questa categoria

-

Cresce il numero di attacchi...

Cresce il numero di attacchi...Apr 19, 2024 0

-

L’IA generativa complica la...

L’IA generativa complica la...Apr 18, 2024 0

-

In aumento gli attacchi brute-force a...

In aumento gli attacchi brute-force a...Apr 18, 2024 0

-

Una vulnerabilità di PuTTY permette di...

Una vulnerabilità di PuTTY permette di...Apr 17, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del... -

Il protocollo RDP è ancora un grosso problema di sicurezza...

Il protocollo RDP è ancora un grosso problema di sicurezza...Apr 11, 2024 0

Secondo l’ultimo report di Sophos, “It’s Oh...

Minacce recenti

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Nuovi attacchi sfruttano la condivisione dei documenti per rubare le credenziali utente

Gli utenti sono preoccupati per la propria sicurezza online, ma hanno molti punti deboli

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Cresce il numero di attacchi informatici: +28% rispetto al...

Cresce il numero di attacchi informatici: +28% rispetto al...Apr 19, 2024 0

Il mondo del cybercrimine continua a mettere in difficoltà... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

In aumento gli attacchi brute-force a VPN e servizi SSH

In aumento gli attacchi brute-force a VPN e servizi SSHApr 18, 2024 0

I ricercatori di Cisco Talos hanno individuato un... -

Microsoft Copilot for Security è ora disponibile per le...

Microsoft Copilot for Security è ora disponibile per le...Apr 17, 2024 0

“In un contesto di crescente fragilità, gli sforzi di... -

Una vulnerabilità di PuTTY permette di ottenere la chiave...

Una vulnerabilità di PuTTY permette di ottenere la chiave...Apr 17, 2024 0

I mantainer di PuTTY, il client open-source di SSH e...