Aggiornamenti recenti Febbraio 27th, 2026 3:15 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Paradosso ransomware, pagamenti in calo ma attacchi ai massimi storici

- Google API Keys: le chiavi pubbliche diventano credenziali sensibili

- Claude Code Security crea il panico, ma… non uccide la cyber

- Sandworm_Mode: il “worm” della supply chain NPM

- Ring: una taglia a 4 zeri per forzare l’esecuzione in locale

Il gruppo Lazarus e la Corea del Nord dietro WannaCry?

Mag 16, 2017 Marco Schiaffino Attacchi, Malware, News, RSS 0

I ricercatori puntano il dito contro il gruppo che ha colpito Sony e che nel febbraio 2016 ha rubato 81 milioni di dollari alla Banca del Bangladesh.

Mentre l’emergenza legata alla diffusione del ransomware WannaCry sembra tornare al di sotto del livello da “allarme rosso”, cominciano a circolare le prime ipotesi riguardo l’attribuzione dell’attacco.

Stando a quanto riportato da Neel Mehta di Google in un tweet (per la verità piuttosto criptico) nel codice del ransomware ci sarebbero elementi che porterebbero a pensare a un coinvolgimento del gruppo Lazarus, una vecchia conoscenza del settore.

In un primo momento, in realtà, i sospetti si erano concentrati su profili diversi. Nonostante abbia ottenuto un’enorme diffusione, WannaCry non è infatti un malware particolarmente complesso. Fa il suo lavoro e lo fa bene, ma senza accorgimenti tecnici o caratteristiche così avanzate da far urlare al “capolavoro”.

L’idea, quindi, era quella di un gruppo di pirati che è semplicemente riuscito a sfruttare con efficacia la potenza della vulnerabilità del Microsoft Server Message Block (SMB) per mettere in piedi una campagna di diffusione straordinariamente efficace.

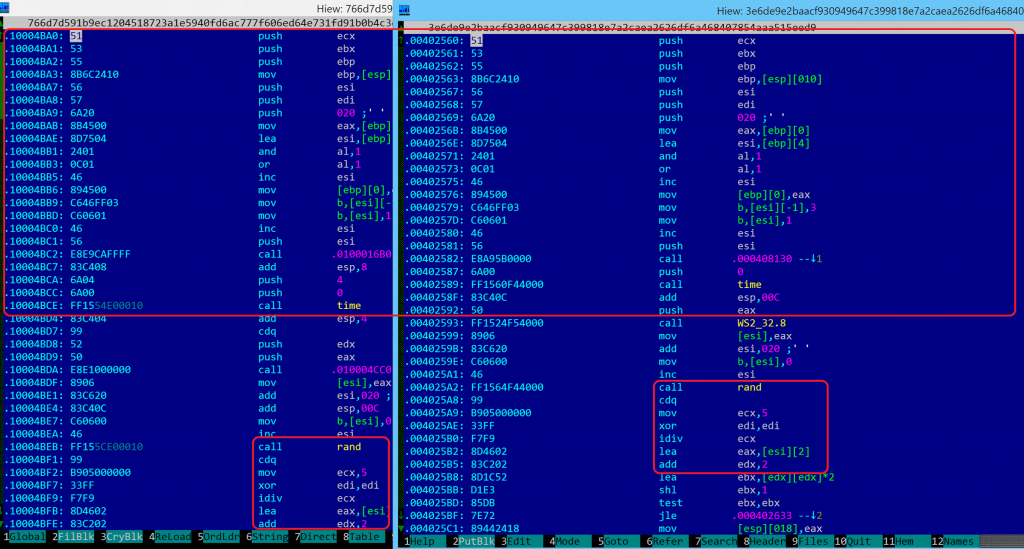

Se quanto Mehta dice ha fondamento, però, tutto questo è da rivedere. Il ricercatore di Google, in particolare, ha attirato l’attenzione della community su una porzione di codice individuata in una delle prime versioni di WannaCry, che sarebbe pressoché identica a quella rilevata in Cantopee, un trojan usato nel 2015 dal gruppo Lazarus.

Come spiegano i ricercatori di Kaspersky nel blog della società di sicurezza russa, le similitudini sono piuttosto evidenti, anche se vanno prese con le molle.

Una porzione di codice identica in due malware è un buon indicatore del fatto che siano opera dello stesso autore. Forse…

Come ci ha insegnato la vicenda del leak degli strumenti di hacking della CIA, l’utilizzo di componenti o porzioni di codice presi da altri malware può significare semplicemente che gli autori del ransomware hanno preso una “scorciatoia” utilizzando il lavoro di altri o addirittura lo stanno usando come “false flag” per depistare chi indaga sull’attacco.

Il gruppo Lazarus, attivo fin dal 2011, è stato protagonista di numerose azioni e secondo alcuni avrebbe dei legami con la Corea del Nord.

Il collegamento con il regime di Kim Jong Un è stato ipotizzato dopo l’attacco portato dal gruppo Lazarus nei confronti di Sony. Secondo il governo statunitense, infatti, la violazione dei sistemi della multinazionale sarebbe stata una sorta di ritorsione per la pubblicazione del film “The Interview”, che sbeffeggiava il leader nord-coreano.

La Corea del Nord, però, aveva negato qualsiasi legame con l’attacco e i contorni della vicenda sono rimasti piuttosto confusi, anche perché i servizi segreti USA non hanno mai portato di fronte all’opinione pubblica la “pistola fumante” che avrebbe inchiodato il regime asiatico come mandante dell’attacco.

Quello nei confronti di Sony, però, non è stato l’unico attacco clamoroso portato a termine dal gruppo Lazarus. Secondo gli esperti di sicurezza, sarebbe infatti anche responsabile del “colpaccio” nei confronti della Banca Centrale del Bangladesh, un attacco che ha fruttato la bellezza di 81 milioni di dollari.

Cifre decisamente diverse da quelle che avrebbe fruttato finora l’attacco con WannaCry. Al momento, infatti, risulta che il ransomware abbia permesso ai pirati informatici di incassare riscatti per un ammontare complessivo di circa 60.000 euro.

Articoli correlati

-

Lazarus ha colpito alcune compagnie...

Lazarus ha colpito alcune compagnie...Ott 23, 2025 0

-

ESET APT report: crescono gli attacchi...

ESET APT report: crescono gli attacchi...Mag 20, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Gli hacker nord-coreani hanno rubato...

Gli hacker nord-coreani hanno rubato...Dic 23, 2024 0

Altro in questa categoria

-

Paradosso ransomware, pagamenti in calo...

Paradosso ransomware, pagamenti in calo...Feb 27, 2026 0

-

Google API Keys: le chiavi pubbliche...

Google API Keys: le chiavi pubbliche...Feb 27, 2026 0

-

Claude Code Security crea il panico,...

Claude Code Security crea il panico,...Feb 25, 2026 0

-

Sandworm_Mode: il “worm” della...

Sandworm_Mode: il “worm” della...Feb 24, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Paradosso ransomware, pagamenti in calo ma attacchi ai...

Paradosso ransomware, pagamenti in calo ma attacchi ai...Feb 27, 2026 0

Il ransomware continua a evolvere come una delle minacce... -

Google API Keys: le chiavi pubbliche diventano credenziali...

Google API Keys: le chiavi pubbliche diventano credenziali...Feb 27, 2026 0

L’introduzione di funzionalità di intelligenza... -

Finanza nel mirino, incidenti raddoppiati nel 2025

Finanza nel mirino, incidenti raddoppiati nel 2025Feb 20, 2026 0

Il settore finanziario sta vivendo una fase di forte... -

Davvero si può fare “jailbreak” di un caccia F-35?

Davvero si può fare “jailbreak” di un caccia F-35?Feb 18, 2026 0

Durante un’intervista in un podcast, il segretario di... -

TrendAI: il 2026 sarà l’anno...

TrendAI: il 2026 sarà l’anno...Feb 06, 2026 0

L’intelligenza artificiale automatizzerà...

Minacce recenti

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

TrendAI: il 2026 sarà l’anno dell’industrializzazione del cybercrime

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Paradosso ransomware, pagamenti in calo ma attacchi ai...

Paradosso ransomware, pagamenti in calo ma attacchi ai...Feb 27, 2026 0

Il ransomware continua a evolvere come una delle minacce... -

Google API Keys: le chiavi pubbliche diventano credenziali...

Google API Keys: le chiavi pubbliche diventano credenziali...Feb 27, 2026 0

L’introduzione di funzionalità di intelligenza... -

Claude Code Security crea il panico, ma… non uccide la...

Claude Code Security crea il panico, ma… non uccide la...Feb 25, 2026 0

Venerdì scorso Anthropic ha presentato Claude Code... -

Sandworm_Mode: il “worm” della supply chain NPM

Sandworm_Mode: il “worm” della supply chain NPMFeb 24, 2026 0

Un attacco che riprende la logica Shai-Hulud, ma sposta... -

Ring: una taglia a 4 zeri per forzare l’esecuzione in...

Ring: una taglia a 4 zeri per forzare l’esecuzione in...Feb 23, 2026 0

Per chi vuole spezzare il legame tra le videocamere Ring...