Aggiornamenti recenti Aprile 23rd, 2024 2:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky Next: protezione efficace e automatizzata degli endpoint

- È stato creato un worm gestito dall’IA capace di propagarsi tra i sistemi informatici

- CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e 285 IOC!

- MITRE colpita da un breach a opera di gruppo nation-state

- Una vulnerabilità critica di Forminator colpisce più di 300.000 siti WordPress

Nuovo attacco sfrutta una presentazione PowerPoint

Giu 05, 2017 Marco Schiaffino Attacchi, News, RSS, Vulnerabilità 0

Niente Macro o VBA: l’esecuzione del malware si avvia quando la vittima posiziona la freccia del mouse su un collegamento camuffato da messaggio di caricamento.

Ormai il vecchio trucco di avviare il download e l’installazione di un malware usando le funzioni Macro non funziona più. Anche gli utenti di Microsoft Office, che hanno abboccato all’amo per anni, hanno capito che quando vedono la parola “Macro” c ‘è qualcosa che non va.

I pirati, di conseguenza, stanno cambiando strategia. L’ultima trovata è quella di sfruttare una nuova tecnica che non richiede l’attivazione delle famigerate istruzioni di Office e nemmeno i classici VBA integrati nei documenti. Usano invece un semplice collegamento inserito in una presentazione PowerPoint.

Come spiega Ruben Daniel Dodge, il nuovo vettore di attacco messo a punto dai cyber-criminali sfrutta un comando PowerShell che si attiva quando l’utente posiziona il mouse su un link confezionato ad hoc, che nell’esempio portato da Dodge compare in una diapositiva di PowerPoint opportunamente camuffata da messaggio di sistema: “Loading…Please wait”.

Il vettore di attacco fa leva su una semplice tecnica di social engineering: vedendo che non c’è alcuna barra di progressione per il (supposto) caricamento di un elemento nella presentazione, l’utente è infatti portato a posizionare il mouse sul messaggio per vedere se Windows visualizza qualche informazione aggiuntiva.

Lo stesso dicasi per eventuali utenti più “scafati” che, una volta capito che si tratta di un link, volessero visualizzare (senza attivarlo) l’indirizzo a cui punta il collegamento.

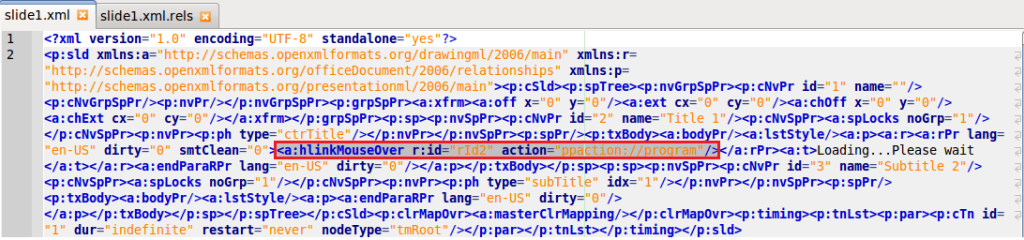

Il codice XML della slide contiene il comando che attiva il link nel momento in cui la freccia del mouse viene posizionata su di esso.

Peccato che l’area del link sia collegata a un comando del tipo “hlinkMouseOver” che si attiva proprio quando la freccia del mouse viene posizionata sul collegamento.

Il trucchetto, in condizioni ottimali, porta al download e all’installazione del codice in remoto senza alcuna interazione da parte della vittima. Per fortuna, le “condizioni ottimali” non dovrebbero verificarsi così di frequente.

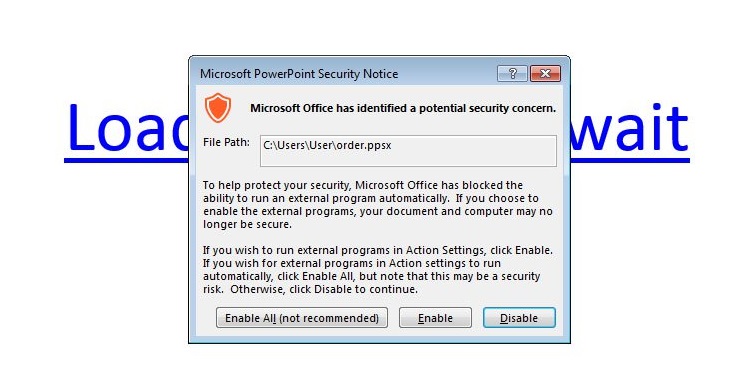

Nel caso in cui il documento sia aperto in Visualizzazione protetta (opzione predefinita di Microsoft Office) prima dell’attivazione del comando viene aperta una finestra di dialogo che chiede l’autorizzazione per l’accesso ai contenuti collegati al link.

In modalità Visualizzazione protetta il passaggio del mouse sul collegamento non avvia i comandi, ma provoca l’apertura di un messaggio di avviso di Windows.

L’opzione di Visualizzazione in Microsoft Office viene attivata automaticamente quando si aprono file che sono allegati a messaggi di posta elettronica. Le potenziali vittime di campagne di distribuzione di malware via email, quindi, avrebbero per lo meno un indizio che può indurle a pensarci due volte prima di lasciare via libera al malware in questione.

Articoli correlati

-

È stato creato un worm gestito...

È stato creato un worm gestito...Apr 23, 2024 0

-

CERT-AGID 13 – 19 aprile 2024: ben 29...

CERT-AGID 13 – 19 aprile 2024: ben 29...Apr 22, 2024 0

-

Una vulnerabilità critica di...

Una vulnerabilità critica di...Apr 22, 2024 0

-

LockBit: scoperta una nuova variante in...

LockBit: scoperta una nuova variante in...Apr 16, 2024 0

Altro in questa categoria

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

-

MITRE colpita da un breach a opera di...

MITRE colpita da un breach a opera di...Apr 22, 2024 0

-

Il ransomware Akira ha ottenuto più di...

Il ransomware Akira ha ottenuto più di...Apr 22, 2024 0

-

Cresce il numero di attacchi...

Cresce il numero di attacchi...Apr 19, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del... -

Cosa tiene un CISO sveglio la notte?

Cosa tiene un CISO sveglio la notte?Apr 12, 2024 0

Al Google Next ’24 abbiamo assistito a un interessante...

Minacce recenti

Il ransomware Akira ha ottenuto più di 42 milioni di dollari di riscatto

Le aziende italiane peccano nella sicurezza degli ambienti OT

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Kaspersky Next: protezione efficace e automatizzata degli...

Kaspersky Next: protezione efficace e automatizzata degli...Apr 23, 2024 0

In occasione dell’Italian Partner Conferencetenutasi... -

È stato creato un worm gestito dall’IA capace di...

È stato creato un worm gestito dall’IA capace di...Apr 23, 2024 0

Un team di ricercatori ha sviluppato quello che ritengono... -

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...Apr 22, 2024 0

Nel periodo compreso tra il 13 e il 19 aprile,... -

MITRE colpita da un breach a opera di gruppo nation-state

MITRE colpita da un breach a opera di gruppo nation-stateApr 22, 2024 0

I cyber attacchi moderni riescono a colpire anche le... -

Una vulnerabilità critica di Forminator colpisce più di...

Una vulnerabilità critica di Forminator colpisce più di...Apr 22, 2024 0

Il JPCERT Coordination Center, l’organizzazione...