Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

Come ti controllo il trojan… con Britney Spears!

Giu 08, 2017 Marco Schiaffino Malware, News, RSS 0

Un gruppo di pirati informatici utilizza i commenti alle foto della popstar per gestire il collegamento di un trojan al server Command and Control.

Uno dei punti deboli delle botnet sono i server Command and Control. È da qui, infatti, che i cyber-criminali coordinano le operazioni dei malware e raccolgono le informazioni raccolte sulle macchine delle loro vittime. Una volta tagliato il collegamento tra il server C&C e i computer infetti, il malware si può considerare (quasi) neutralizzato.

Non è un caso che i pirati informatici impegnino tempo e lavoro per realizzare sistemi di collegamento sempre più flessibili ed evoluti, che possano “sopravvivere” ai filtri delle società di sicurezza o ai sequestri delle forze di polizia.

L’ultima trovata in questo campo è descritta dai ricercatori di ESET, che hanno individuato una curiosa tecnica adottata da un gruppo di pirati che stanno portando avanti una campagna di attacchi attraverso un’estensione di Firefox in grado di agire come un trojan.

L’estensione è distribuita con il nome di HTML5 Encoding e contiene un JavaScript che agisce come backdoor, registrando ogni attività della vittima e inviandolo ai cyber-criminali.

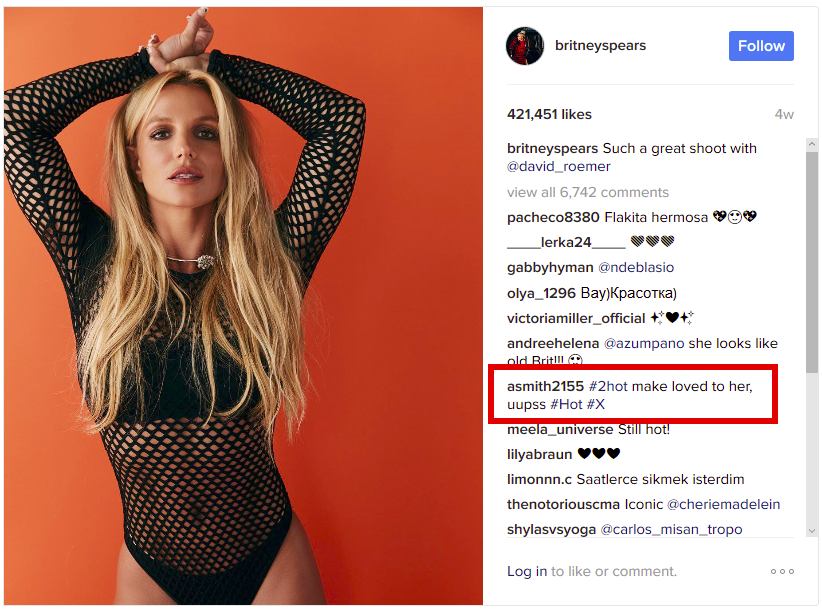

La sorpresa è che, per localizzare il server C&C a cui fare riferimento, il trojan va a spulciare i commenti su Instagram di una fotografia di Britney Spears.

Il commento sembra innocuo, in realtà permette al trojan di collegarsi al server C&C attraverso un link “accorciato” con Bitly.

Il trucco è piuttosto ingegnoso: sebbene il commento sembri avere un senso compiuto e non possa essere interpretato come un indirizzo Internet, in realtà nasconde una serie di caratteri nascosti Unicode e in particolare il cosiddetto Zero Width Joiner (200d) che viene usato normalmente per separare gli emoji.

Se si analizza con un editor il messaggio in questione, per esempio, si scopre che in realtà corrisponde a “smith2155< 200d >#2hot ma< 200d >ke lovei< 200d >d to < 200d >her, < 200d >uupss < 200d >#Hot < 200d >#X” che, una volta “tagliato” con lo Zero Width Joiner diventa http://bit.ly/2kdhuHX.

Per fare in modo che il trojan “capisca” quale commento usare come indirizzo per il collegamento, i cyber-criminali hanno utilizzato un sistema di hashing, in modo che il malware consideri solo i messaggi che hanno un hash con valore 183.

Secondo i ricercatori di ESET, l’estensione sarebbe uno degli strumenti utilizzati dal gruppo Turla, uno dei più celebri team di pirati informatici che si pensa essere collegato ai servizi segreti russi.

Articoli correlati

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Il cybercrime si evolve e si adatta,...

Il cybercrime si evolve e si adatta,...Dic 17, 2025 0

-

In aumento gli attacchi russi e lo...

In aumento gli attacchi russi e lo...Nov 07, 2025 0

-

Un attacco supply chain ha compromesso...

Un attacco supply chain ha compromesso...Set 16, 2025 0

Altro in questa categoria

-

Incredibile: i sistemi multi-agent...

Incredibile: i sistemi multi-agent...Mar 13, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Plug-in di Chrome cambiano proprietà e...

Plug-in di Chrome cambiano proprietà e...Mar 10, 2026 0

-

InstallFix: false guide di...

InstallFix: false guide di...Mar 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...