Aggiornamenti recenti Aprile 18th, 2024 9:08 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- In aumento gli attacchi brute-force a VPN e servizi SSH

- Microsoft Copilot for Security è ora disponibile per le aziende italiane

- Una vulnerabilità di PuTTY permette di ottenere la chiave privata dell’utente

- LockBit: scoperta una nuova variante in grado di auto-propagarsi

- Trovata una vulnerabilità zero-day nei firewall di Palo Alto Networks sfruttata da marzo

Ecco come i pirati attaccano le caselle email aziendali con KnockKnock

Ott 10, 2017 Marco Schiaffino Attacchi, Hacking, Intrusione, Leaks, News, RSS 0

Gli attacchi portati da un gruppo di professionisti che riescono a passare inosservati. Il loro obiettivo sono i servizi di comunicazione aziendali.

Quanto può valere un account di posta elettronica per un pirata informatico? Dipende: nel caso del gruppo individuato dai ricercatori di Skyhigh Networks può rappresentare una vera miniera d’oro.

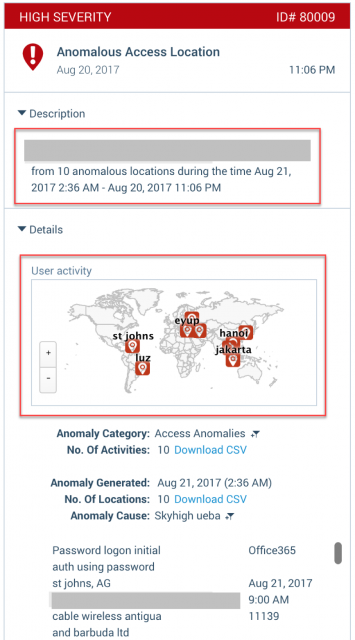

Il gruppo, che sfrutta una tecnica di attacco battezzata con il nome di KnockKnock, prende di mira i sistemi di posta Office 365 e punta specificatamente a determinati account aziendali. In particolare a quelli collegati all’automazione, ai servizi, al marketing e più in generale alle comunicazioni interne alla società.

Le ragioni sono molteplici. Prima di tutto perché, paradossalmente, sono gli account più vulnerabili. Trattandosi di account “di servizio”, infatti, non hanno solitamente un sistema di protezione con autenticazione a due fattori. In secondo luogo perché consentono l’accesso a servizi e dati che gli altri utenti non possono raggiungere.

Inoltre si tratta di indirizzi email che i dipendenti considerano attendibili e, una volta compromessi, permettono ai pirati di inviare malware o collegamenti a siti compromessi potendo contare sul fatto che i destinatari li considereranno affidabili.

Vista la posta in gioco, non c’è da stupirsi del fatto che i pirati preferiscano muoversi con accortezza per non rischiare di essere scoperti. Nonostante l’attacco sia portato attraverso una forma di brute-forcing (provando cioè numerose password fino a che non si “azzecca” quella giusta) i cyber-criminali ne hanno limitato il volume per aggirare i controlli di sicurezza.

Secondo i ricercatori, l’attacco viene portato attraverso una piccola botnet composta da circa 80 dispositivi distribuiti su 63 reti diverse. Per ogni account, inoltre, non vengono fatti più di 5 tentativi di accesso.

Un modus operandi decisamente diverso dai normali attacchi di brute forcing, che di solito colpiscono a tappeto tutti gli account di posta (in questo caso parliamo di una media di meno del 2% degli account aziendali) e cercano di eseguire il maggior numero di tentativi di accesso possibili.

Pochi tentativi di accesso distribuiti nel tempo. Se non si utilizzano sistemi di analisi evoluti l’attacco rischia di passare completamente inosservato.

Una volta ottenuto l’accesso a un account, i pirati di solito creano delle regole per la posta in arrivo in modo da esfiltrare i messaggi e nascondere l’operazione. Secondo i ricercatori di Skyhigh Networks, i pirati scelgono con cura anche il malware che intendono distribuire, tarandolo sulla tipologia dell’azienda che vogliono compromettere.

Secondo quanto emerge dal report, gli attacchi sarebbero iniziati nel maggio del 2017 e potrebbero essere collegati a un’altra ondata di attacchi con caratteristiche simili di cui l’azienda ha reso pubblici i dettagli a luglio.

In quel caso, però, i bersagli erano alcuni account selezionati sulla base dell’opportunità. I cyber-criminali hanno infatti sfruttato la diffusione su Internet dei dati personali rubati a Linkedin nel 2012, cercando di sfruttare quelle informazioni a loro vantaggio.

La logica è la solita: una volta conosciuta la password usata per un servizio, la si utilizza nella speranza che la vittima abbia usato la stessa parola di accesso (o magari una sua variante) anche per altre credenziali.

La cosa curiosa è che, piuttosto che indagare per scoprire l’indirizzo email delle potenziali vittime, i cyber-criminali hanno messo a punto un sistema automatizzato per provare tutte le più probabili sintassi dell’indirizzo di posta (come nomecognome@azienda.it; nome.cognome@azienda.it; cognome.nome@azienda.it; etc.) nella speranza di azzeccare quello giusto.

Anche in quel caso, però, il numero di tentativi erano limitati ed era evidente la volontà del gruppo di passare quanto più possibile inosservati.

Articoli correlati

-

Nuove misure da Microsoft contro gli...

Nuove misure da Microsoft contro gli...Ott 12, 2022 0

-

Windows 11 alza le difese contro gli...

Windows 11 alza le difese contro gli...Lug 25, 2022 0

-

Rischio ransomware in OneDrive e...

Rischio ransomware in OneDrive e...Giu 22, 2022 0

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

Altro in questa categoria

-

In aumento gli attacchi brute-force a...

In aumento gli attacchi brute-force a...Apr 18, 2024 0

-

Microsoft Copilot for Security è ora...

Microsoft Copilot for Security è ora...Apr 17, 2024 0

-

Una vulnerabilità di PuTTY permette di...

Una vulnerabilità di PuTTY permette di...Apr 17, 2024 0

-

LockBit: scoperta una nuova variante in...

LockBit: scoperta una nuova variante in...Apr 16, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del... -

Il protocollo RDP è ancora un grosso problema di sicurezza...

Il protocollo RDP è ancora un grosso problema di sicurezza...Apr 11, 2024 0

Secondo l’ultimo report di Sophos, “It’s Oh... -

Microsoft Patch Tuesday di aprile risolve 150...

Microsoft Patch Tuesday di aprile risolve 150...Apr 10, 2024 0

Il Patch Tuesday di aprile di Microsoft ha risolto ben 150...

Minacce recenti

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Nuovi attacchi sfruttano la condivisione dei documenti per rubare le credenziali utente

Gli utenti sono preoccupati per la propria sicurezza online, ma hanno molti punti deboli

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

In aumento gli attacchi brute-force a VPN e servizi SSH

In aumento gli attacchi brute-force a VPN e servizi SSHApr 18, 2024 0

I ricercatori di Cisco Talos hanno individuato un... -

Microsoft Copilot for Security è ora disponibile per le...

Microsoft Copilot for Security è ora disponibile per le...Apr 17, 2024 0

“In un contesto di crescente fragilità, gli sforzi di... -

Una vulnerabilità di PuTTY permette di ottenere la chiave...

Una vulnerabilità di PuTTY permette di ottenere la chiave...Apr 17, 2024 0

I mantainer di PuTTY, il client open-source di SSH e... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Trovata una vulnerabilità zero-day nei firewall di Palo...

Trovata una vulnerabilità zero-day nei firewall di Palo...Apr 16, 2024 0

I ricercatori di Volexity hanno scoperto una serie di...