Aggiornamenti recenti Aprile 19th, 2024 9:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Cresce il numero di attacchi informatici: +28% rispetto al 2023

- L’IA generativa complica la gestione sicura delle applicazioni SaaS

- In aumento gli attacchi brute-force a VPN e servizi SSH

- Microsoft Copilot for Security è ora disponibile per le aziende italiane

- Una vulnerabilità di PuTTY permette di ottenere la chiave privata dell’utente

L’attacco GhostWriter passa per la cloud

Nov 07, 2017 Marco Schiaffino News, Vulnerabilità 0

L’errata configurazione dei Bucket S3 di Amazon possono aprire la strada a violazioni e abusi di ogni genere. La colpa? Degli amministratori.

Sempre più sfruttata, sempre più abusata. La tecnologia cloud, che negli ultimi anni ha conquistato un ruolo di primo piano nelle architetture informatiche, sta mostrando in questi mesi il suo “lato oscuro”.

L’ultimo allarme arriva da Sekhar Sarukkai di Skyhigh Networks, che ha condotto una ricerca sui Bucket S3 di Amazon (dispositivi di storage su cloud utilizzati da grandi società – ndr) individuandone un gran numero che sarebbero esposti ad attacchi dalle conseguenze devastanti.

Come spiega il ricercatore, il problema non è legato al livello di sicurezza fornito da Amazon, ma da una certa sciatteria nell’impostazione delle funzioni da parte degli utilizzatori, che sottovalutano il rischio di un accesso esterno ai Bucket.

Fin qui non si tratta di una grande novità: nella cronaca recente gli esempi di server configurati in maniera errata che hanno consentito l’accesso a dati (anche sensibili) si sprecano, partendo dal caso di Warner per arrivare al più recente episodio legato al software usato per le “voting machine” nel referendum consultivo tenuto dalla Regione Lombardia lo scorso 22 ottobre.

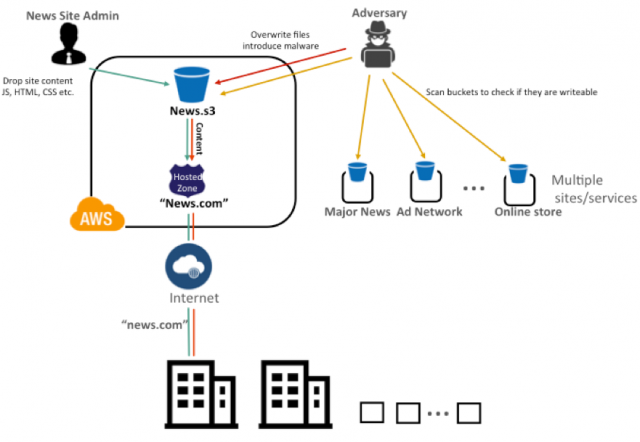

Nel caso specifico, però, Sarukkai ha ipotizzato una tecnica di attacco (battezzata con il nome di GhostWriter) che prende di mira i Bucket che, oltre a essere esposti in lettura all’esterno, lo sono anche in scrittura.

Stando a quanto scrive nel suo report, su un campione di 1.600 Bucket, Sarukkai avrebbe accertato che il 4% consentirebbe la scrittura in remoto da parte di un utente senza autenticazione.

Il caso che porta come esempio è quello dei server utilizzati per la fornitura di contenuti e che sono utilizzati da più società (per esempio i siti di news e le società che gestiscono la pubblicità) attraverso le loro reti.

Gli errori nella configurazione consentirebbero un attacco “Man in the Middle” che permetterebbe, ad esempio, l’intercettazione e il reindirizzamento del traffico, ma non solo.

Modificando il contenuto dei server, un pirata informatico potrebbe teoricamente fare qualsiasi cosa.

La possibilità che qualcuno possa sovrascrivere i dati conservati sul Bucket apre a qualsiasi tipo di scenario, tra cui la sostituzione di un JavaScript legittimo con uno malevolo in grado di diffondere malware o sfruttare i computer dei visitatori per generare cripto-valute.

La soluzione? È tutto sommato semplice: spendere qualche energia in più per definire policy (e impostazioni) che non consentano l’accesso esterno in scrittura ai dati. Purtroppo l’esperienza insegna che l’interiorizzazione di queste buone pratiche non avviene mai in tempi brevi. Nel frattempo, aspettiamoci di sentir parlare di attacchi GhostWriter nel prossimo futuro.

Articoli correlati

-

L’approccio CTEM migliora la...

L’approccio CTEM migliora la...Apr 02, 2024 0

-

Il settore sanitario è...

Il settore sanitario è...Mar 27, 2024 0

-

Acronis porta i suoi servizi cloud alla...

Acronis porta i suoi servizi cloud alla...Mar 21, 2024 0

-

Disponibile un tool open-source di...

Disponibile un tool open-source di...Mar 12, 2024 0

Altro in questa categoria

-

Cresce il numero di attacchi...

Cresce il numero di attacchi...Apr 19, 2024 0

-

L’IA generativa complica la...

L’IA generativa complica la...Apr 18, 2024 0

-

In aumento gli attacchi brute-force a...

In aumento gli attacchi brute-force a...Apr 18, 2024 0

-

Microsoft Copilot for Security è ora...

Microsoft Copilot for Security è ora...Apr 17, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del... -

Il protocollo RDP è ancora un grosso problema di sicurezza...

Il protocollo RDP è ancora un grosso problema di sicurezza...Apr 11, 2024 0

Secondo l’ultimo report di Sophos, “It’s Oh...

Minacce recenti

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Nuovi attacchi sfruttano la condivisione dei documenti per rubare le credenziali utente

Gli utenti sono preoccupati per la propria sicurezza online, ma hanno molti punti deboli

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Cresce il numero di attacchi informatici: +28% rispetto al...

Cresce il numero di attacchi informatici: +28% rispetto al...Apr 19, 2024 0

Il mondo del cybercrimine continua a mettere in difficoltà... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

In aumento gli attacchi brute-force a VPN e servizi SSH

In aumento gli attacchi brute-force a VPN e servizi SSHApr 18, 2024 0

I ricercatori di Cisco Talos hanno individuato un... -

Microsoft Copilot for Security è ora disponibile per le...

Microsoft Copilot for Security è ora disponibile per le...Apr 17, 2024 0

“In un contesto di crescente fragilità, gli sforzi di... -

Una vulnerabilità di PuTTY permette di ottenere la chiave...

Una vulnerabilità di PuTTY permette di ottenere la chiave...Apr 17, 2024 0

I mantainer di PuTTY, il client open-source di SSH e...