Aggiornamenti recenti Aprile 23rd, 2024 2:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky Next: protezione efficace e automatizzata degli endpoint

- È stato creato un worm gestito dall’IA capace di propagarsi tra i sistemi informatici

- CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e 285 IOC!

- MITRE colpita da un breach a opera di gruppo nation-state

- Una vulnerabilità critica di Forminator colpisce più di 300.000 siti WordPress

Aspiranti pirati vogliono farsi la botnet, ma diventano… bot!

Nov 09, 2017 Marco Schiaffino Attacchi, Hacking, In evidenza, Malware, News, RSS 0

Il tool gratuito avrebbe dovuto permettergli di individuare dispositivi IoT vulnerabili agli attacchi. Ma l’autore dentro ci ha messo una backdoor.

La via per diventare pirati informatici è lunga e costellata di pericoli. Non solo per il rischio di finire in manette, ma anche perché nel periodo di apprendimento è terribilmente facile finire vittima di qualche “collega” più esperto.

Lo hanno sperimentato sulla propria pelle un numero imprecisato di aspiranti hacker, che hanno ceduto alla tentazione di usare una “scorciatoia” per entrare nel magico mondo della pirateria informatica.

A tentarli è stata l’offerta di uno strumento gratuito che prometteva di eseguire scansioni su Internet per individuare dispositivi della Internet of Things (di solito si tratta di videocamere di sorveglianza) equipaggiati con server GoAhead e vulnerabili a una tecnica di attacco che consente di controllarli in remoto.

Il loro sogno di crearsi una botnet come Reaper (ne abbiamo parlato in questo articolo) si è però sgretolato miseramente, trasformandosi nel più classico degli epic fail.

Come riporta Ankit Anubhav di NewSky Security, infatti, il tool che hanno utilizzato conteneva una backdoor in grado di accedere in remoto alla macchina e installarvi un trojan per Linux.

Un tool gratuito per rintracciare e violare dispositivi IoT su Internet? Fantastico! Usiamolo subito!

Il tool, pubblicato su un forum dedicato all’hacking, si chiama NEW IPCAM EXPLOIT ed è uno script in PHP. Il codice (e questo secondo il ricercatore avrebbe già dovuto mettere sul chi va là gli aspiranti hacker) è però offuscato e contiene più moduli.

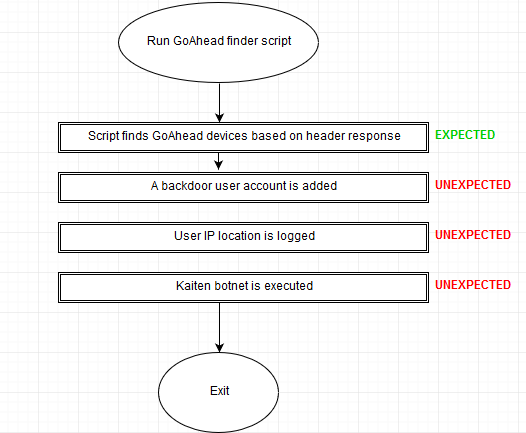

Il primo è quello pubblicizzato dall’autore e consente effettivamente di ricercare e violare i dispositivi IoT vulnerabili all’attacco.

Diverse le funzioni dei moduli successivi. Lo script, infatti, crea un nuovo utente con privilegi di root sul sistema e usa IPLogger per registrare l’indirizzo IP della macchina. Infine scarica e installa Kaiten, un trojan per Linux piuttosto conosciuto.

Lo script agisce in una maniera piuttosto differente da come il suo utilizzatore si aspetterebbe.

A questo punto, quindi, il computer dell’aspirante hacker è sotto il controllo dell’autore del tool, che non solo può sfruttarlo come bot ma dal quale può anche rubare tutte le informazioni presenti sul suo computer.

Come fa notare lo stesso Anubhav, hackerare un hacker è estremamente vantaggioso. “Se la vittima controlla una botnet di 10.000 dispositivi IoT, l’intera botnet passa sotto il controllo dell’autore della backdoor. Violando un singolo computer ne può controllare migliaia”.

Articoli correlati

-

L’Ucraina premia un gruppo di...

L’Ucraina premia un gruppo di...Apr 08, 2024 0

-

Hacker nord-coreani attaccano...

Hacker nord-coreani attaccano...Mar 06, 2024 0

-

Botnet e infostealer: Swascan fa il...

Botnet e infostealer: Swascan fa il...Feb 15, 2024 0

-

Gli hacker possono infettare chiavi...

Gli hacker possono infettare chiavi...Gen 10, 2024 0

Altro in questa categoria

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

-

È stato creato un worm gestito...

È stato creato un worm gestito...Apr 23, 2024 0

-

CERT-AGID 13 – 19 aprile 2024: ben 29...

CERT-AGID 13 – 19 aprile 2024: ben 29...Apr 22, 2024 0

-

MITRE colpita da un breach a opera di...

MITRE colpita da un breach a opera di...Apr 22, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del... -

Cosa tiene un CISO sveglio la notte?

Cosa tiene un CISO sveglio la notte?Apr 12, 2024 0

Al Google Next ’24 abbiamo assistito a un interessante...

Minacce recenti

Il ransomware Akira ha ottenuto più di 42 milioni di dollari di riscatto

Le aziende italiane peccano nella sicurezza degli ambienti OT

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Kaspersky Next: protezione efficace e automatizzata degli...

Kaspersky Next: protezione efficace e automatizzata degli...Apr 23, 2024 0

In occasione dell’Italian Partner Conferencetenutasi... -

È stato creato un worm gestito dall’IA capace di...

È stato creato un worm gestito dall’IA capace di...Apr 23, 2024 0

Un team di ricercatori ha sviluppato quello che ritengono... -

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...Apr 22, 2024 0

Nel periodo compreso tra il 13 e il 19 aprile,... -

MITRE colpita da un breach a opera di gruppo nation-state

MITRE colpita da un breach a opera di gruppo nation-stateApr 22, 2024 0

I cyber attacchi moderni riescono a colpire anche le... -

Una vulnerabilità critica di Forminator colpisce più di...

Una vulnerabilità critica di Forminator colpisce più di...Apr 22, 2024 0

Il JPCERT Coordination Center, l’organizzazione...