Aggiornamenti recenti Aprile 2nd, 2025 10:39 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

Il miglior installer per malware? È un tool di Microsoft

Giu 09, 2016 Marco Schiaffino Attacchi, Minacce, News, Tecnologia, Vulnerabilità 0

Perché investire ore di lavoro per creare complicate tecniche per la diffusione di un malware quando in circolazione c’è già lo strumento perfetto per raggiungere l’obiettivo?

Il Santo Graal dei pirati informatici si chiama Background Intelligent Transfer Service ed è lo strumento che permette il trasferimento di file tra macchine Windows. La s

ua funzione è quella di scaricare gli aggiornamenti di Windows Update o di programmi (anche di terze parti) sfruttando collegamenti server-client o peer to peer.

I cyber-criminali l’hanno già utilizzato nel 2007, sapendo che chi riesce a “ingannare” BITS può contare su uno strumento perfetto per distribuire malware. Essendo un componente di sistema, infatti, non viene bloccato da firewall e antivirus.

Il risultato, inoltre, è garantito: il sistema, infatti, è in grado di riprendere il download nel caso in cui sia interrotto e avviare l’esecuzione di codice.

Utilizzando il sistema che gestisce gli aggiornamenti di Windows i pirati si garantiscono una formidabile corsia preferenziale per installare malware.

Secondo i ricercatori di Dell, però, ora i pirati hanno trovato nuove funzionalità di BITS e le stanno sfruttando per rendere più efficaci i loro attacchi.

Nel post che spiega la tecnica di attacco gli analisti descrivono uno scenario in cui BITS è stato utilizzato non solo per installare il malware, ma anche per coprirne le tracce.

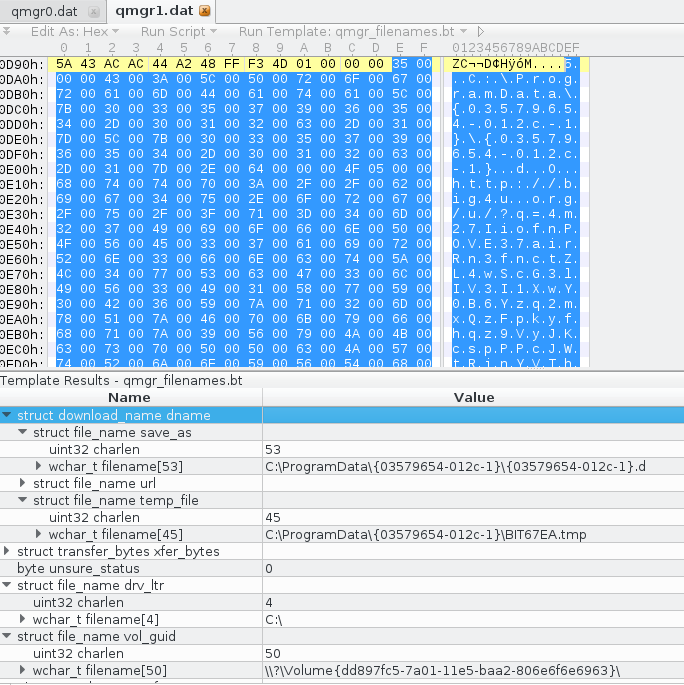

Nel caso analizzato, i pirati hanno sfruttato il sistema di update per scaricare e installare un trojan, avviando poi una procedura per fare pulizia e nascondere parzialmente le tracce dell’operazione nei log di BITS.

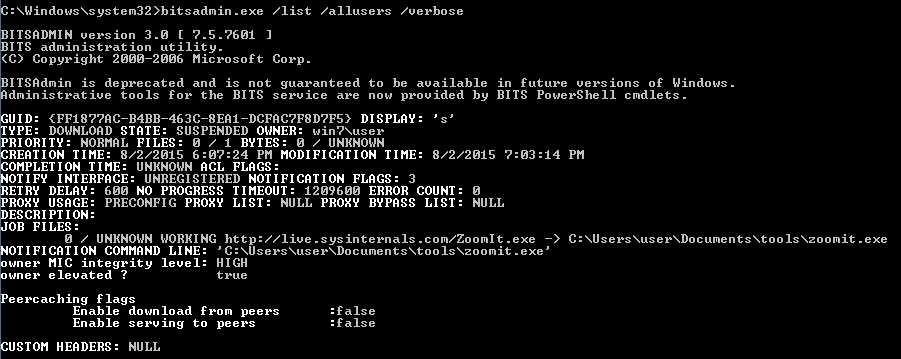

I ricercatori Dell si sono accorti che qualcosa non andava consultando i log di BITS.

Peggio ancora, lo strumento è strato usato per rendere permanente la presenza del trojan. Stando all’analisi dei ricercatori, infatti, l’infezione è avvenuta ai primi di marzo 2016, ma il task relativo era ancora presente.

In questo modo il malware sarebbe stato nuovamente scaricato e reinstallato anche una volta rimosso. Secondo i ricercatori, inoltre, l’attacco non ha richiesto l’installazione di file o modifiche del registro di sistema: le uniche tracce della compromissione si trovano nel database di BITS.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

Altro in questa categoria

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso...