Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Pubblicate le chiavi crittografiche di Chimera. Una guerra tra pirati?

Lug 29, 2016 Marco Schiaffino Attacchi, Leaks, Malware, News, RSS, Scenario 0

I gruppi di cyber-criminali responsabili della diffusione di Petya e Mischa hanno pubblicato su Internet le chiavi crittografiche per recuperare i file codificati dal ransomware rivale Chimera.

Il “mercato” dei ransomware fa gola a molti cyber-criminali e per assicurarsene una fetta maggiore molti di loro sono disposti a qualsiasi cosa. Anche sabotare un concorrente.

È quello che potrebbe essere successo martedì scorso in una vicenda che coinvolge alcuni tra i maggiori responsabili della diffusione di ransomware negli ultimi mesi. Secondo una ricostruzione fatta da alcuni ricercatori, tutto sarebbe cominciato qualche mese fa, quando alcuni pirati hanno messo le mani sul codice di Chimera, un ransomware molto diffuso in Germania.

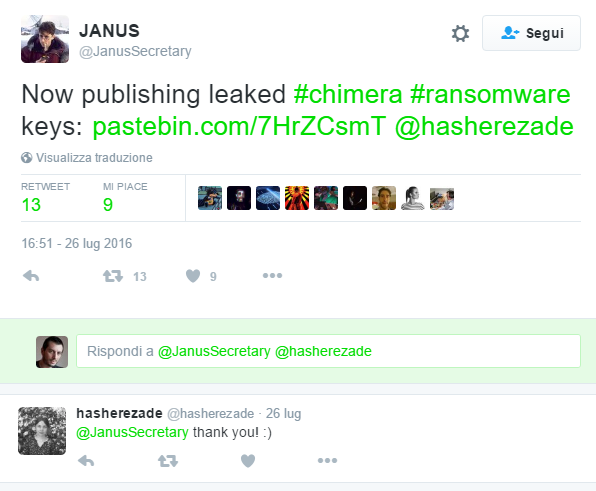

Oltre a utilizzare una parte del codice per realizzare il ransomware Mischa, i cyber-criminali hanno ottenuto anche le chiavi crittografiche utilizzate da Chimera per codificare i file sui computer infetti. Martedì scorso hanno pubblicato le chiavi su Internet, avvisando le società antivirus con un tweet.

*

La comunicazione su Twitter ha permesso ai ricercatori antivirus di mettere le mani sulle chiavi crittografiche di Chimera senza colpo ferire.

Una vera manna per le società di sicurezza, che hanno potuto scaricare circa 3.500 chiavi utilizzate dal ransomware. Una delle prime a realizzare uno strumento per recuperare i file cifrati da Chimera è stata Kaspersky, che ha integrato la funzione nella nuova versione del suo RakhniDecryptor sul suo sito.

Chimera, comparso a settembre dello scorso anno, è un ransomware piuttosto particolare. Oltre a cifrare i file e chiedere un riscatto per ottenere la chiave, minacciava le vittime lasciando intendere che in assenza del pagamento i file sarebbero stati pubblicati su Internet.

A quanto pare, l’azione di sabotaggio nei confronti di Chimera sarebbe stata compiuta da due gruppi affiliati tra loro: insieme agli autori di Mischa, infatti, avrebbero collaborato al leak anche i cyber-criminali che controllano il famigerato Petya. I ricercatori hanno notato da tempo che i due ransomware sembrano lavorare in tandem, utilizzando gli stessi sistemi di diffusione.

Mischa è un crypto-ransomware piuttosto tradizionale, che codifica i file e chiede il classico riscatto (in questo caso circa 875 dollari) per ottenere la chiave di decodifica. Petya, invece, agisce in maniera più distruttiva: punta addirittura al Master Boot Record, rendendo illeggibili tutti i file memorizzati sul disco.

Il ransomware, però, ha un difetto. L’eseguibile, infatti, richiede i privilegi di amministratore e visualizza, di conseguenza, la finestra di dialogo che richiede la conferma dell’utente per l’esecuzione del programma. Ebbene: nell’ultima versione di Petya, nel caso in cui l’autorizzazione sia negata, viene avviato il download e l’esecuzione di Mischa.

Mischa è un classico crypto-virus. Gli autori di Petya lo usano come “backup” nei casi in cui il loro ransomware non riesce a colpire.

Tra i due gruppi, quindi, sembra esserci una vera partnership, che negli ultimi giorni potrebbe essersi evoluta in un’alleanza per contrastare i concorrenti di Chimera. Un’ipotesi alternativa, però, è quella che la pubblicazione delle chiavi sia semplicemente l’ultimo atto di una campagna ransomware ormai conclusa.

Chimera, infatti, non sarebbe più attivo dallo scorso novembre e i pirati potrebbero aver deciso di sciacquarsi la coscienza permettendo alle vittime che non hanno pagato il riscatto di recuperare i loro file.

Articoli correlati

-

Attenzione ai convertitori di file...

Attenzione ai convertitori di file...Mar 24, 2025 0

-

Il ransomware Medusa usa un driver...

Il ransomware Medusa usa un driver...Mar 21, 2025 0

-

Il ransomware Medusa ha colpito oltre...

Il ransomware Medusa ha colpito oltre...Mar 13, 2025 0

-

CERT-AGID 1-7 marzo: bot fasulli,...

CERT-AGID 1-7 marzo: bot fasulli,...Mar 11, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...