Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Malware su USB? Sarebbe una strage…

Ago 05, 2016 Marco Schiaffino In evidenza, Malware, News, Tecnologia, Vulnerabilità 0

Un esperimento sul campo dimostra come la maggior parte delle persone che trovano una chiavetta USB smarrita la collegano al computer e ne aprono il contenuto. E se ci fosse un malware?

Exploit e vulnerabilità zero-day, sofisticate tecniche di ingegneria sociale e campagne di phishing attraverso milioni di email. A quanto pare, nessuna delle tecniche di attacco dei pirati informatici sono efficaci quanto quella di seminare chiavette USB per i parcheggi.

A dimostrarlo è un piccolo esperimento sul campo fatto da Elie Bursztein, un ricercatore del team anti-abusi di Google che ne ha illustrato i risultati in una presentazione durante il Black Hat USA 2016 di Las Vegas.

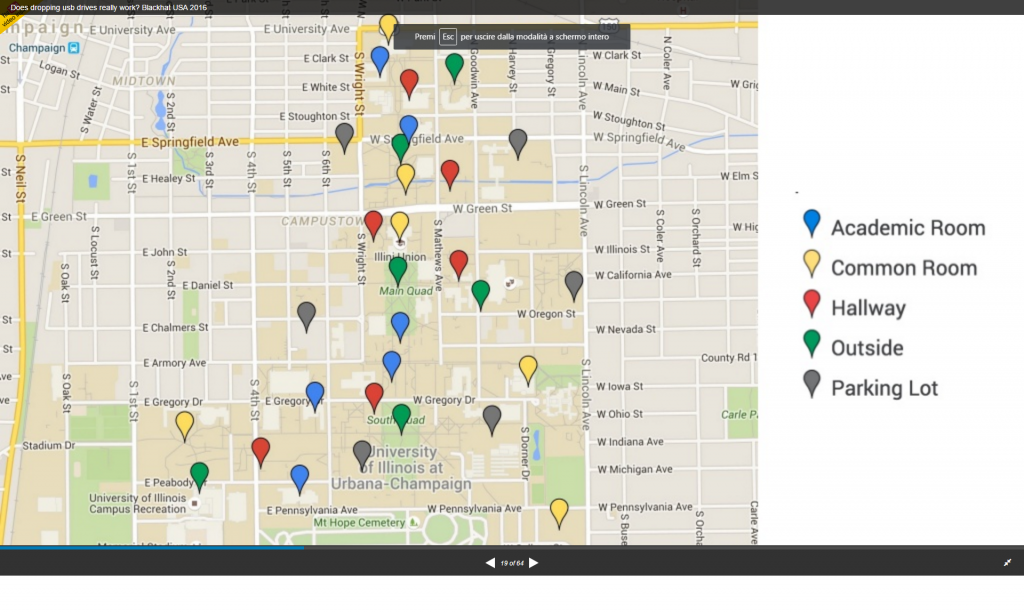

Bursztein ha disseminato 297 chiavette USB per il campus dell’Università dell’Illinois per verificare la bontà della sua teoria. Alcune di queste erano etichettate con nomi come “Exams” o “Confidential”, altre prive di etichetta.

Al loro interno c’erano dei file HTML, in realtà tutti con lo stesso contenuto, nominati in maniera varia. Il codice all’interno dei file consentiva al ricercatore di sapere se il file veniva aperto e reindirizzava le “cavie” a una pagina Web in cui veniva loro chiesto di rispondere a un questionario sui motivi per cui avevano collegato al loro computer la chiavetta smarrita e aperto i file.

Il riassunto, in termini statistici, è impressionante. Ben 290 delle 297 chiavette sono state raccolte da qualcuno. Il 19% delle chiavette è stato restituito, ma in ben 135 casi (il 45%) le unità USB sono state collegate a un PC e il loro contenuto è stato aperto.

Se al posto dell’innocuo codice di verifica messo a punto da Bursztein avessero contenuto un malware, si sarebbe trattata della campagna di distribuzione più efficace della storia.

Bursztein ha tenuto traccia di tutte le chiavette “seminate” nel campus con precisione scientifica.

Le persone che hanno risposto al questionario proposto (il 21% del totale) hanno giustificato il loro comportamento sostenendo di aver aperto i file per individuare il proprietario della chiavetta (68%) o per semplice curiosità (18%).

L’idea che l’apertura dei file sia giustificata dalla volontà di identificare il proprietario, guardando ai numeri, regge piuttosto bene. Quando le chiavette erano agganciate a una chiave (per serratura) e a una targhetta che indicava il contatto del proprietario, i file sono stati aperti solo nel 29% dei casi.

Al di là di queste sottigliezze, il risultato rimane sconfortante. Nella sua presentazione, Bursztein spiega quali rischi si corrono e come un pirata informatico potrebbe utilizzare una chiave USB per violare un computer in una manciata di secondi.

Se il classico metodo di inserire un file eseguibile o un collegamento a un sito Web compromesso non aggira i controlli di un antivirus e richiede comunque un comportamento “attivo” da parte del malcapitato, esistono tecniche più sofisticate che sfruttano al massimo il vantaggio di avere una connessione fisica con la macchina.

Lo stesso Bursztein ha mostrato come sia possibile realizzare un dispositivo USB del tutto simile a un’unità di memoria che, in realtà, viene rilevato dal sistema come una tastiera.

Una delle due non è una normale chiave USB, ma un dispositivo in grado di installare un trojan.

Al uso interno sarebbe possibile memorizzare una sequenza di comandi che verrebbero poi “digitati” al momento dell’inserimento, utilizzando poi Metasploit per aprire una backdoor collegata a un server Command and Control. La creazione di un dispositivo simile con metodi artigianali (ma efficaci) costerebbe circa 40 dollari a esemplare.

Troppo? Forse. Ma in caso di successo, non c’è dubbio che il pirata di turno avrebbe ottime possibilità di ammortizzare la spesa e, probabilmente, guadagnarci anche qualcosa.

Nella slide conclusiva della sua presentazione, Bursztein tratteggia anche le caratteristiche che potrebbe avere una versione più evoluta della sua creazione, che sarebbe dotata di un sistema hardware per individuare il sistema operativo della macchina a cui è collegata e di un modulo Wi-Fi o GSM per il collegamento esterno.

Si accettano scommesse su quando arriverà la prima telefonata dell’NSA.

Articoli correlati

-

Anche i Kindle potrebbero ospitare...

Anche i Kindle potrebbero ospitare...Ago 10, 2021 0

-

Il malware arriva per posta… in una...

Il malware arriva per posta… in una...Mar 27, 2020 0

-

Crescono gli strumenti di hacking per...

Crescono gli strumenti di hacking per...Mar 24, 2020 0

-

Quanto rischia una nave per un attacco...

Quanto rischia una nave per un attacco...Dic 13, 2018 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...