Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Trojan per Linux usa i server per “minare” Bitcoin

Ago 12, 2016 Marco Schiaffino Malware, Minacce, News, Trojan 0

Il malware va a caccia di server abbastanza potenti per garantire ai pirati la potenza di calcolo che gli serve per forgiare la cripto-valuta. A rischio le macchine (configurate male) con il database Redis.

Per “minare” Bitcoin nel 2016 serve una notevole potenza di calcolo e parecchio tempo. Secondo alcuni, il costo dei consumi di energia elettrica per ottenere un singolo Bitcoin sarebbe superiore al valore della moneta stessa.

I pirati informatici che hanno realizzato Linux.Lady hanno pensato di risolvere il problema in maniera creativa: infettare i server Linux di qualcun altro per metterli al lavoro per conto loro.

Il trojan, individuato e analizzato dai ricercatori della società russa Dr. Web, è scritto in GO, un linguaggio di programmazione sviluppato da Google.

Linux.Lady agisce in maniera estremamente pragmatica. Per prima cosa analizza il sistema colpito e comunica al server Command and Control le caratteristiche della macchina: versione di Linux installata, numero di processori, informazioni sulle attività in corso.

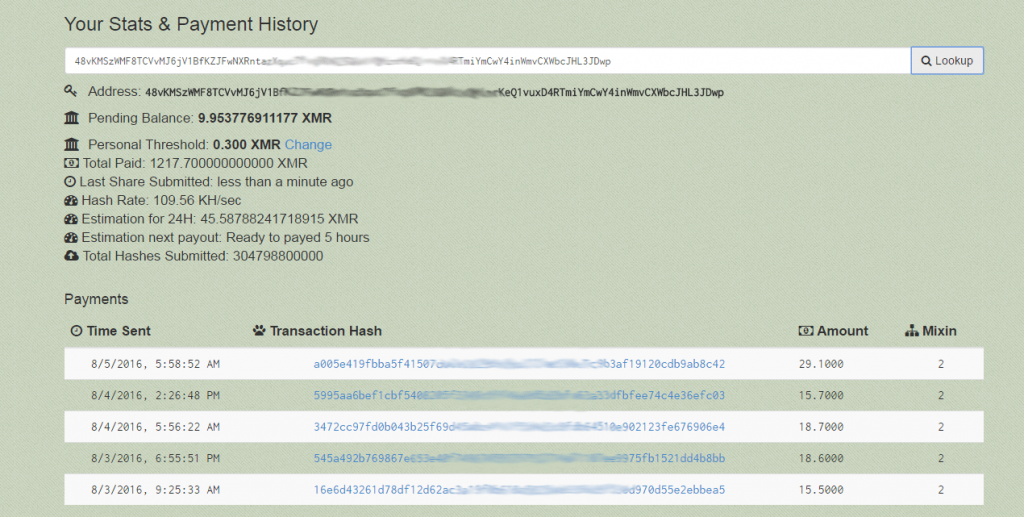

In pratica una sorta di “carta d’identità” del sistema per capire se valga la pena usarlo come miner. A questo punto riceve un file di configurazione per scaricare e installare il programma che gli permette di minare i Bitcoin, che saranno trasferiti nel portafoglio dei pirati.

La potenza di calcolo per minare Bitcoin si può affittare o… rubare con un malware.

Per massimizzare il risultato, Linux.Lady cerca di propagarsi all’interno della rete locale e infettare altri server collegati al primo per “arruolarli” nell’attività di mining.

Il punto debole (ma non troppo) del trojan è il sistema di comunicazione scelto dai cyber-criminali per comunicare con il server C&C. IL malware utilizza infatti la porta 6379 utilizzata dal database Redis. Affinché possa accedervi è necessario che sul server stia girando il database e l’amministratore non abbia impostato alcuna password.

Secondo i ricercatori, il parco macchine con queste caratteristiche sarebbe piuttosto ampio e Linux.Lady potrebbe quindi contare su più di 30.000 potenziali bersagli.

Articoli correlati

-

ESET scopre il primo bootkit UEFI per...

ESET scopre il primo bootkit UEFI per...Dic 11, 2024 0

-

Scoperta una nuova variante del...

Scoperta una nuova variante del...Nov 19, 2024 0

-

Scoperta CRON#TRAP, campagna che emula...

Scoperta CRON#TRAP, campagna che emula...Nov 13, 2024 0

-

FASTCash: una nuova variante colpisce i...

FASTCash: una nuova variante colpisce i...Ott 16, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...