Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

La modalità provvisoria è un buco di sicurezza?

Set 19, 2016 Marco Schiaffino News, Tecnologia, Vulnerabilità 0

L’avvio in “safe mode” di Windows consentirebbe ai pirati di muoversi con maggiore libertà, ma per Microsoft non si tratta di una vulnerabilità.

È uno di quei casi in cui la traduzione in italiano finisce per essere preferibile a quella originale in inglese. Secondo i ricercatori di CyberArk Labs, infatti, l’avvio di Windows in Safe Mode (che a casa nostra si chiama Modalità Provvisoria) di “safe” non avrebbe proprio niente.

Nello spiegare le possibili attrattive di questa funzione per i pirati informatici, gli analisti sottolineano le particolari caratteristiche della modalità provvisoria, che possono risultare molto “utili” per un pirata informatico.

La funzione è pensata per garantire l’avvio del sistema e, a questo scopo, esclude tutti i driver e i processi che non sono indispensabili per il suo funzionamento. Tra i processi esclusi, però, ci sono anche la maggior parte dei programmi antivirus su endpoint e alcuni servizi di Windows, tra cui Virtual Secure Module.

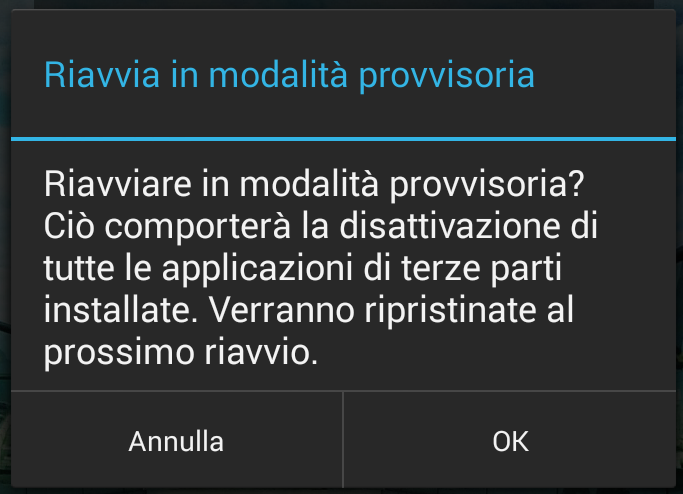

Tra le “applicazioni di terze parti” ci sono anche i software antivirus. Non male…

Un sistema avviato in modalità provvisoria, quindi, è più vulnerabile all’azione dei pirati informatici. Naturalmente questa constatazione non rappresenta un pericolo di per sé: l’ipotesi che qualcuno riesca a “forzare” un avvio in modalità provvisoria per poi attaccare il PC è infatti poco realistica.

La questione cambia quando si considera uno scenario in cui i cyber-criminali abbiano la possibilità di compromettere una singola macchina all’interno di una rete e la riavviino in modalità provvisoria per garantirsi un maggior margine di manovra.

Secondo i ricercatori di CyberArk Labs, i cyber-criminali potrebbero tranquillamente indurre l’utente a riavviare il computer in modalità provvisoria, ad esempio con un falso messaggio di sistema riguardante un aggiornamento.

Utilizzando un’interfaccia grafica personalizzata, inoltre, sarebbe anche possibile fare in modo che l’utilizzatore del computer non si accorga che la macchina sta usando la modalità provvisoria.

A questo punto, i pirati possono agire con estrema libertà, modificando o disattivando per esempio i programmi antivirus installati sulla macchina compromessa. Se infatti le chiavi di registro relative ai programmi di protezione non possono essere modificate in modalità normale, quando il computer è avviato in safe mode sono accessibili e possono essere alterate facilmente.

Il vero rischio, però, è che i cyber-criminali possano sfruttare la situazione per ottenere credenziali di accesso ad altre macchine all’interno della rete.

Questo è possibile con una tecnica di attacco chiamata “Pass the Hash”, conosciuta dal 1997. L’attacco sfrutta le caratteristiche del sistema di autenticazione dei sistemi Windows, che avvengono usando l’hash delle credenziali di accesso.

L’idea, in pratica è che se un attaccante è in grado di intercettare l’hash di username e password, può usarlo per accedere ai servizi disponibili senza dover per forza ricavare le credenziali originali.

Se nella memoria del computer è piuttosto facile trovare l’hash degli utenti che accedono localmente a quella macchina, quelle degli utenti all’interno della rete possono essere comunque ottenuti agendo sul processo lsass.exe.

Uno stratagemma che di solito viene bloccato sia dai software antivirus, sia da Virtual Secure Module. Come accennato in precedenza, però, l’avvio in modalità provvisoria disattiva entrambi.

I cyber-criminali, quindi, avrebbero la possibilità di eseguire con facilità quello che viene definito un “movimento laterale”, cioè compromettere ulteriori macchine e servizi di rete collegati al computer già infiltrato.

Siamo di fronte a una vulnerabilità grave di Windows? La logica direbbe di sì. Microsoft, a quanto pare, è però di altro avviso. Stando a quanto riportato nel blog di CyberArk Labs, infatti, dalle parti di Redmond hanno deciso che questo uso della modalità provvisoria non possa essere considerata una vulnerabilità.

Per sfruttarla, infatti, è necessario che il computer sia già stato in qualche modo infettato. Cosa che, evidentemente, considerano praticamente impossibile. Contenti loro…

Articoli correlati

-

ClickFix: torna la campagna di phishing...

ClickFix: torna la campagna di phishing...Mar 17, 2025 0

-

Circola una nuova versione di Qilin,...

Circola una nuova versione di Qilin,...Ott 30, 2024 0

-

Trovate credenziali cloud hardcoded e...

Trovate credenziali cloud hardcoded e...Ott 24, 2024 0

-

Trasferimento di passkey e credenziali...

Trasferimento di passkey e credenziali...Ott 18, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...