Aggiornamenti recenti Aprile 4th, 2025 12:39 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

Il malware Confucius usa Yahoo Answers per nascondersi

Set 30, 2016 Marco Schiaffino Malware, News, RSS 0

Il trojan usa i messaggi sulle pagine Web per contattare il server Command and Control. Il trucco serve a impedire ai ricercatori di individuarlo.

Uno dei sistemi più efficaci per neutralizzare una botnet è quella di “tagliare la testa al drago”, cioè abbattere i server Command and Control che gestiscono le macchine infette.

Per contrastare questa strategia, i pirati informatici utilizzano di solito delle tecniche di offuscamento per impedire che i server possano essere individuati, li collocano in paesi notoriamente “tolleranti” o mettono in piedi sistemi ridondanti che gli consentono di mantenere le comunicazioni anche se un server viene sequestrato.

Gli autori di Confucius, però, hanno pensato di utilizzare uno stratagemma piuttosto originale, che gli consente di nascondere le informazioni riguardanti i server C&C che usano.

A scoprire l’inghippo sono stati i ricercatori di Palo Alto Networks, che analizzando un sample del malware hanno individuato degli elementi che puntavano a link riconducibili ad alcuni post su Yahoo Answers e Quora.

Non si tratta di una procedura insolita: spesso i malware contattano dei siti Web per verificare la presenza della connessione a Internet.

Analizzando i post a cui facevano riferimento i collegamenti, però, i ricercatori si sono resi conto che si trattava di veri messaggi in codice, che permettevano a Confucius di ricavare l’indirizzo IP del server C&C attraverso la sostituzione di alcune parole chiave a cui erano abbinati i numeri.

Nel dettaglio, i messaggi sono costruiti attraverso una semplice sintassi: una frase determinata corrisponde all’inizio della sequenza, mentre le parole seguenti rappresentano il codice che il malware deve decodificare per ricostruire l’IP a cui collegarsi. Un’altra frase predefinita indica la fine del messaggio.

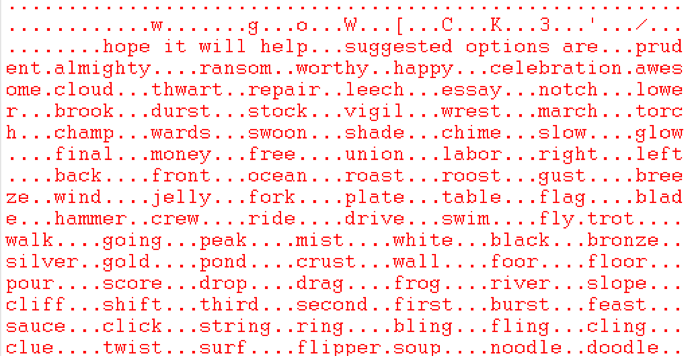

L’analisi del codice del malware ha permesso ai ricercatori di estrarre la tabella che permette di ricostruire l’indirizzo IP.

Naturalmente il risultato è che i messaggi, in molti casi, mancano di senso logico o alcune loro parti appaiono completamente fuori contesto. Se nessuno immagina la loro reale funzione, però, hanno ottime probabilità di passare inosservati.

Scoperto il trucco, i ricercatori di Palo Alto Networks hanno individuato gli strumenti utilizzati da Confucius e la tabella che permette di decifrare il codice e arrivare alla “traduzione” dell’indirizzo IP partendo dai messaggi.

L’individuazione dei server C&C ha permesso loro di ricostruire lo shcema e scoprire che lo stesso sistema di “mimetizzazione” è usato anche da una variante (Confucius_B) che utilizza un circuito “alternativo” a Confucius_A.

Secondo quanto ricostruito da Palo Alto Networks, le due varianti farebbero capo a soggetti distinti ma in qualche modo affiliati, che potrebbero avere un collegamento con il gruppo di origine indiana che avrebbe messo in piedi la rete di spionaggio battezzata “Operazione Patchwork”.

Articoli correlati

-

Brand Phishing: Yahoo è...

Brand Phishing: Yahoo è...Gen 30, 2023 0

-

Più di 25.000 app malevole rastrellano...

Più di 25.000 app malevole rastrellano...Mag 03, 2018 1

-

L’attacco a Yahoo non ha colpito 1...

L’attacco a Yahoo non ha colpito 1...Ott 04, 2017 0

-

Attacco a Yahoo: gli USA accusano...

Attacco a Yahoo: gli USA accusano...Mar 17, 2017 0

Altro in questa categoria

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica...

Minacce recenti

Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna...