Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Doppia chiave crittografica: ecco il ransomware Odin

Ott 11, 2016 Marco Schiaffino Malware, Minacce, News, Ransomware 0

Derivato da Locky, il malware utilizza un doppio sistema di crittografia dei file e tecniche di offuscamento per aggirare l’antivirus.

Sempre più diffusi, sempre più complessi. I ransomware sono esplosi come fenomeno nel 2016 e continuano a evolversi per aggirare antivirus e contromisure.

L’ultimo arrivato si chiama Odin ed è una variante derivata dal famigerato Locky che utilizza una serie di tecniche piuttosto peculiari, a partire dal metodo di distribuzione.

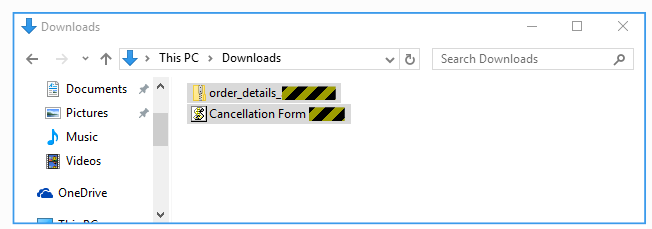

Il ransomware, fino a oggi, è stato individuato dai ricercatori di Sophos solo come allegato a messaggi di posta elettronica che sembrano fare riferimento a un qualche tipo di ordine. AI messaggi è allegato un file ZIP il cui nome contiene la dicitura “order_details” seguito da un riferimento all’email del destinatario.

All’interno dell’archivio ci sono due file: uno è posticcio e composto da codice casuale al solo scopo di confondere la potenziale vittima. Il secondo è invece un JavaScript, il cui nome contiene il termine “cancellation_form” (modulo di cancellazione) anche in questo caso seguito da un riferimento all’email del destinatario.

Lo schema della trappola è piuttosto chiaro: la vittima si vede recapitare la conferma di un ordine che non ha mai fatto e di cui non sa nulla. Prova ad aprire l’ordine ma il file posticcio non funziona. Di fronte si trova però un altro file che sembra poter risolvere i suoi problemi.

Con le impostazioni predefinite di Windows l’estensione non viene visualizzata e l’icona associata ai file JS, può far pensare a un utente inesperto che si tratti di un file di testo. Ed ecco che la sventurata vittima è portata a fare il fatidico doppio clic.

*

L’icona collegata ai file JS è poco conosciuta e può anche far pensare a un file di testo.

A questo punto il JavaScript, il cui contenuto è offuscato, si avvia e genera un secondo JavaScript che scarica da Internet una DLL, a sua volta protetta da un sistema di offuscamento. Questa viene poi decodificata e caricata utilizzando l’elemento di Windows rundll32.exe.

La DLL avvia l’attività del ransomware, che comincia immediatamente a crittografare i file presenti sul computer. Anche il sistema usato per la crittografia, però, è piuttosto particolare.

Odin, infatti, utilizza per i file un sistema AES a chiave simmetrica, generando una chiave crittografica diversa per ogni singolo file. Ogni chiave, poi, viene a sua volta crittografata con un sistema a doppia chiave RSA.

RSA utilizza il sistema di crittografia asimmetrica, che usa una chiave pubblica per cifrare i file e richiede una chiave privata per decodificarli. Ai file criptati viene cambiata l’estensione in “.odin”. In definitiva, quindi, i file possono essere recuperati solo con la chiave privata in possesso dei pirati.

Il motivo per cui i cyber-criminali usano questo sistema, spiegano i ricercatori, è legato alla velocità con cui il ransomware può agire. Il sistema di crittografia simmetrica AES, infatti, è molto più veloce di quello a doppia chiave.

Usare il secondo solo per crittografare le chiavi simmetriche permette a Odin di agire fulmineamente e impedire alla vittima di bloccarne l’azione.

Una volta completate le operazioni, il malware presenta la richiesta di riscatto, sostituendo lo sfondo del desktop con un messaggio da parte dei cyber-criminali e aprendo una finestra che permette di visualizzare le istruzioni per il pagamento in diverse lingue. Il riscatto, che dovrebbe essere pagato in bitcoin, equivale a circa 300 dollari.

Articoli correlati

-

Attenzione ai convertitori di file...

Attenzione ai convertitori di file...Mar 24, 2025 0

-

Il ransomware Medusa usa un driver...

Il ransomware Medusa usa un driver...Mar 21, 2025 0

-

Il ransomware Medusa ha colpito oltre...

Il ransomware Medusa ha colpito oltre...Mar 13, 2025 0

-

Gli attacchi ransomware sono...

Gli attacchi ransomware sono...Feb 27, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...