Aggiornamenti recenti Aprile 4th, 2025 12:39 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

Bucare Whatsapp e Telegram con la segreteria telefonica

Ott 24, 2016 Marco Schiaffino In evidenza, News, Privacy, Vulnerabilità 0

Una semplice tecnica permette di accedere a qualsiasi account. Basta conoscere il numero di telefono della vittima e usare la sua segreteria telefonica.

Per garantire la riservatezza dei messaggi, Telegram e Whatsapp hanno introdotto sistemi di protezione estremamente avanzati, tra cui la crittografia end-to end che cifra i messaggi anche quando transitano sui server degli operatori.

Tutti i sistemi di sicurezza implementati dai due programmi di messaggistica, però, possono essere scardinati da una tecnica di hacking decisamente artigianale, che consente di accedere piuttosto facilmente all’account di un altro utente.

La vulnerabilità è dovuta a una combinazione di fattori legata all’uso dei servizi di messaggistica su altre piattaforme e il sistema di verifica tramite l’invio di codici di verifica via SMS e chiamata vocale.

A spiegare come sia possibile accedere all’account Telegram o Whatsapp di qualcun altro è InTheCyber, una società di sicurezza italiana che proprio oggi rende pubblica la vulnerabilità.

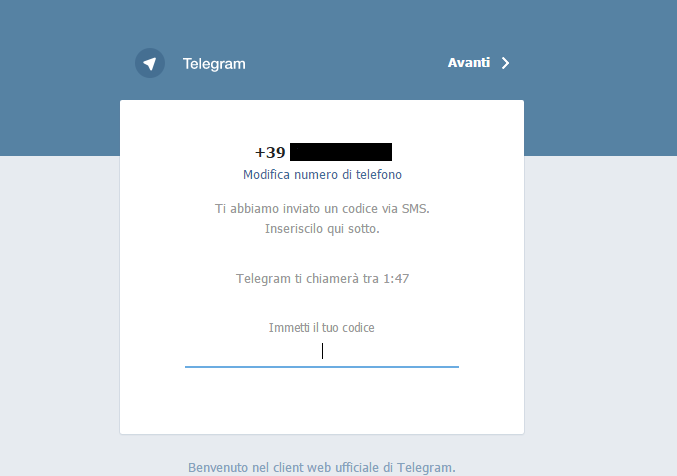

A finire nel mirino sono il sistema di accesso via Web con Telegram e, nel caso di Whatsapp, il cambio di numero telefonico. La verifica dell’identità, in entrambi i casi, viene fatta inviando un codice al numero telefonico con cui è registrato l’account.

Per accedere via Web a Telegram basta inserire il numero di telefono dell’account e un codice ricevuto via SMS. Un metodo pratico e (quasi) sicuro…

Il sistema, a prima vista, sembra essere a prova di bomba: a leggere il codice, infatti, dovrebbe essere solo il legittimo proprietario dello smartphone su cui è installata la SIM.

A guardar bene, però, non è così. Entrambi i sistemi prevedono la possibilità di ricevere il codice, invece che via SMS, tramite una chiamata vocale automatica. Nel caso di Telegram, addirittura, la chiamata parte in automatico se non si inserisce il codice entro due minuti.

Ed ecco dove i ricercatori di InTheCyber hanno trovato la falla. Se un attaccante richiede questo tipo di verifica nel momento in cui il telefono della vittima non è raggiungibile, la chiamata viene registrata sulla segreteria telefonica.

Purtroppo accedere alla segreteria di qualcun altro, nella maggior parte dei casi, è terribilmente facile. La maggior parte di questi servizi, infatti, individuano l’utente attraverso l’identificativo di chiamata, che può essere modificato facilmente attraverso una semplice app.

L’attaccante, quindi, può chiamare il numero collegato al servizio di segreteria fingendo di essere il legittimo utilizzatore del numero e ascoltare tutti i messaggi registrati. Gli operatori, poi, mettono di solito a disposizione un numero di telefono che permette di ascoltare i messaggi da un altro telefono o dall’estero.

Qui le cose sono ancora più facili: alla segreteria si accede con un PIN che gli utenti, nella maggior parte dei casi, non modificano e che viene pubblicato sulle pagine Web di assistenza. Quello predefinito per Vodafone, ad esempio, è “1234”.

L’attaccante, quindi, non dovrebbe fare altro che assicurarsi che il telefono della vittima sia spento (o abbia una chiamata in corso), richiedere il codice, collegarsi alla segreteria telefonica della vittima, annotarsi il codice e infine usarlo per accedere all’account.

Vista dalla prospettiva dei fornitori di servizi, la vulnerabilità potrebbe essere eliminata facilmente sia da parte di Telegram e Whatsapp (eliminando il sistema di comunicazione vocale o impedendo che venga registrato dalla segreteria) sia da parte degli operatori telefonici, introducendo sistemi di verifica più efficaci per l’accesso alla segreteria.

Come in tutte le situazioni in cui sono coinvolti più soggetti, però, il rischio è che si verifichi il classico rimpallo di responsabilità e nulla di tutto questo venga mai fatto.

Vista dalla prospettiva degli utenti, la soluzione più intuitiva è quella di disattivare il servizio di segreteria telefonica.

Per quanto riguarda Telegram, inoltre, è possibile attivare un sistema di verifica in due passaggi, impostando una password che dovrà essere inserita (insieme al codice inviato via SMS) a ogni attivazione del servizio su un nuovo dispositivo.

Articoli correlati

-

Una nuova backdoor in GoLang sfrutta...

Una nuova backdoor in GoLang sfrutta...Feb 17, 2025 0

-

Meta smantella una campagna di...

Meta smantella una campagna di...Feb 03, 2025 0

-

Telegram “capitola”:...

Telegram “capitola”:...Set 26, 2024 0

-

Il trojan Necro ha attaccato 11 milioni...

Il trojan Necro ha attaccato 11 milioni...Set 24, 2024 0

Altro in questa categoria

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica...

Minacce recenti

Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna...