Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Carbanak ora attacca hotel e ristoranti. Chiamandoli al telefono…

Nov 17, 2016 Marco Schiaffino Apt, Attacchi, Intrusione, Malware, Minacce, News, RSS, Social engineering, Trojan 0

Il gruppo diventato celebre per gli attacchi informatici alle banche ha cambiato bersaglio e usa tecniche di ingegneria sociale telefonando alle vittime per convincerli ad aprire il virus.

Se esistesse un patentino per i truffatori informatici, i pirati del gruppo Carbanak dovrebbero averlo di diritto. Dopo aver rubato oltre 1 miliardo di dollari a istituti di credito di tutto il mondo, la gang ha ora cambiato obiettivo e sta prendendo di mira alberghi e ristoranti.

Stando a quanto riportato da Trustwave, nel mirino dei pirati ci sono i computer che controllano i POS (Point Of Sale), che una volta compromessi consentono di sottrarre i dati delle carte di credito dei clienti.

Tutto comincia con una telefonata al servizio clienti della struttura presa di mira. I pirati fingono di lavorare per un’agenzia e spiegano all’operatore che non sono riusciti a portare a termine la procedura di prenotazione online. Possono inviare la richiesta di prenotazione via email?

I cyber-criminali rimangono in linea fino a quando non sono sicuri che la vittima abbia ricevuto il messaggio di posta elettronica e abbia aperto l’allegato. A questo punto attaccano il telefono.

L’allegato è un documento Word, all’interno del quale si nasconde uno script VBS. Il testo del messaggio viene visualizzato correttamente, ma allo stesso tempo lo script avvia la procedura di infezione del computer.

Sullo schermo della vittima compare una generica richiesta di prenotazione. Ma i pirati hanno già messo giù il telefono…

Come prima cosa si collega a Internet per scaricare un altro malware chiamato AdobeUpdateManagementTool.vbs. Questo viene installato sul sistema e la sua presenza viene mascherata usando un’icona di Shockwave Flash.

Da questo momento, il malware è in grado di comunicare con il server Command and Control (C&C) dei pirati attraverso l’invio (ogni 5 minuti) di pacchetti HTTP codificati in base 64 e crittografati con RC4. Questa procedura ha il solo scopo di “informare” il server C&C del fatto che il PC è compromesso e disponibile.

Il traffico di questo tipo, se non si sa cosa cercare, passa facilmente inosservato all’interno di una rete aziendale e non suscita alcun sospetto.

La seconda fase dell’attacco prevede l’installazione di malware più specifico, che i ricercatori di Trustwave hanno identificato come varianti del trojan Carbanak.

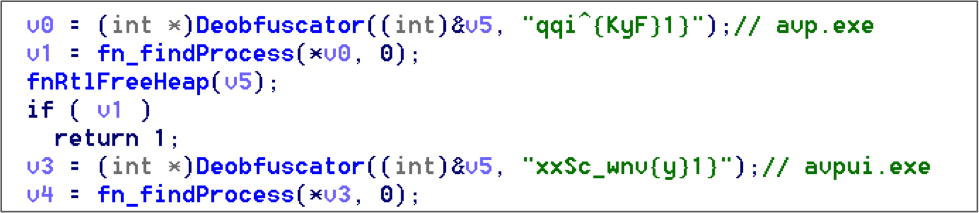

Il primo modulo è contenuto in un file chiamato bf.exe, che avvia una seconda istanza di svchost.exe e inietta il suo codice nel processo. A questo punto il malware verifica se sul sistema è installato l’antivirus Kaspersky e cerca di terminarne i processi.

Il malware prende di mira avp.exe e avpui.exe. Sono processi che fanno riferimento a Kaspersky Antvirus.

Procede poi a scaricare e installare ulteriori moduli (kldconfig.exe, kldconfig.plug e runmem.wi.exe) che consentono ai pirati di controllare il computer in remoto, rubare email, password e sottrarre i dati delle carte di credito lette dai POS. I dati rubati vengono inviati al server C&C attraverso una comunicazione crittografata tramite la porta 443.

Stando a quanto riportato da Trustwave, i cui ricercatori si sono imbattuti in questo attacco per ben due volte nel mese scorso, la nuova strategia sarebbe agli inizi. Le vittime, la cui identità non viene specificata, sarebbero delle grandi catene di alberghi negli USA.

Non è da escludere, però, che lo stesso malware possa essere usato “a pioggia” su attività di altro genere, magari senza che i criminali impieghino in questi casi la stessa cura nel predisporre il tranello.

Stando all’analisi dei ricercatori, infatti, il primo vettore di attacco non viene rilevato dalla maggior parte degli antivirus, che avrebbero invece qualche speranza di intercettare i moduli secondari. Sempre che siano ancora in funzione…

Articoli correlati

-

Auriga: protezione multi-livello per i...

Auriga: protezione multi-livello per i...Dic 18, 2024 0

-

In Italia raddoppiano gli attacchi...

In Italia raddoppiano gli attacchi...Dic 02, 2024 0

-

Phishing, breach e trojan bancari:...

Phishing, breach e trojan bancari:...Nov 07, 2024 0

-

Il trojan Necro ha attaccato 11 milioni...

Il trojan Necro ha attaccato 11 milioni...Set 24, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...