Aggiornamenti recenti Aprile 1st, 2025 2:38 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

- RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Un altro firmware (cinese) per Android con backdoor di serie

Nov 21, 2016 Marco Schiaffino Minacce, News, RSS, Trojan, Vulnerabilità 0

Milioni di dispositivi low-cost inviano informazioni sensibili e consentono il controllo in remoto di smartphone e tablet.

Se le cose continueranno così, è probabile che dopo il caso Datagate seguito alle rivelazioni di Edward Snowden, la cronaca dovrà registrare anche un “Firmwaregate” in salsa cinese.

Stando a quanto riportato da Anubis Networks, infatti, il caso della backdoor nascosta nel firmware per Android sviluppato dall’azienda cinese Shanghai Adups Technology Co. Ltd non sarebbe un caso isolato.

I ricercatori della società di sicurezza hanno infatti individuato un sistema simile anche in un altro firmware per Android, distribuito da un’altra azienda cinese: Ragentek Group.

Gli analisti hanno individuato il software su un telefono BLU Studio G acquistato in un centro commerciale, che non è stato in alcun modo modificato una volta tirato fuori dalla scatola e nemmeno esposto in nessun modo a un possibile malware esterno.

Anche in questo caso, quindi, il problema si annida nel firmware preinstallato e, in particolare, in un sistema di aggiornamento Over-The-Air (OTA) che in pratica mantiene un collegamento aperto (e non protetto da crittografia) verso l’esterno, che consentirebbe di portare un attacco “Man in the Middle”.

Fino a questo punto, si potrebbe pensare a una semplice falla di sicurezza. Secondo i ricercatori, però, la questione è ben più grave.

Il sistema di aggiornamento, infatti, utilizza delle tecniche di offuscamento per nascondere la sua presenza all’utente e stabilisce un collegamento Internet con tre domini. Uno di questi, al momento della scoperta, era già registrato a nome di Ragentek Group.

Gli altri due, però, non erano registrati e Anubis Networks ha potuto utilizzarli per analizzare più in profondità il funzionamento dell’updater ed eseguire una scansione che gli ha permesso di individuare i modelli di dispositivi Android equipaggiati col firmware di Ragentek.

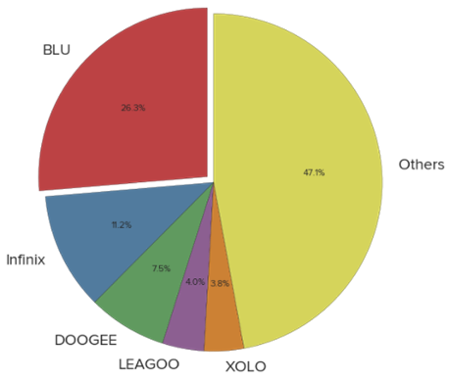

Si tratta di circa 3 milioni di dispositivi (55 modelli diversi) prodotti da BLU, Infinix Mobility, DOOGEE, LEAGOO, IKU Mobile, Beeline e XOLO. I ricercatori, però, non sono riusciti a identificare il 47% dei dispositivi raggiungibili.

I device su cui è installato il firmware incriminato sono tutti modelli di fascia bassa. Alcuni sono in vendita anche in Italia.

Attraverso i due server i ricercatori hanno potuto scoprire che il collegamento consente di ottenere informazioni sui dispositivi (modello, versione, numero di telefono e IMEI) e di inviare comandi in remoto ai dispositivi.

I comandi individuati dagli analisti sono i seguenti:

-push_commands

-push_apk

-push_link

-push_text

-push_client

-push_config

Insomma: ce n’è abbastanza perché chiunque abbia accesso a uno di questi server (al momento è bene ricordare che due sono sotto il controllo di Anubis Networks e uno dell’azienda che ha sviluppato il firmware) abbia la possibilità di rubare informazioni sensibili e controllare a suo piacimento oltre 3 milioni di smartphone.

Anubis Networks ha segnalato la vulnerabilità e, per il momento, non ha mosso accuse specifiche nei confronti dello sviluppatore Ragentek. Considerata la gravità della scoperta, però, si spera che la vicenda abbia un seguito.

Articoli correlati

-

MirrorFace ha colpito un ente...

MirrorFace ha colpito un ente...Mar 19, 2025 0

-

Scoperto KoSpy, un nuovo spyware...

Scoperto KoSpy, un nuovo spyware...Mar 14, 2025 0

-

BadBox è stato smantellato (di nuovo):...

BadBox è stato smantellato (di nuovo):...Mar 07, 2025 0

-

Brutto momento per la crittografia in...

Brutto momento per la crittografia in...Feb 28, 2025 0

Altro in questa categoria

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è... -

Kaspersky avverte: email aziendali usate per account...

Kaspersky avverte: email aziendali usate per account...Mar 12, 2025 0

Kaspersky lancia un segnale d’allarme: registrare account...

Minacce recenti

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Attenzione ai convertitori di file online: possono distribuire malware

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso... -

RedCurl passa al ransomware: scoperto il primo attacco con...

RedCurl passa al ransomware: scoperto il primo attacco con...Mar 28, 2025 0

RedCurl, gruppo hacker russo attivo almeno dal 2018 e...