Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Botnet Mirai da 400.000 device in affitto sul Web

Nov 25, 2016 Marco Schiaffino Hacking, In evidenza, Malware, News, RSS 0

Due noti hacker stanno pubblicizzando i loro “servizi” offrendo in affitto una botnet che usa i dispositivi della Internet of Things per attacchi DDoS. Si parte dai 3.000 dollari.

Dopo il rilascio del codice di Mirai, il worm che consente di individuare e compromettere i device della Internet of Things vulnerabili ad attacchi in remoto, i ricercatori hanno assistito alla comparsa di numerose botnet di questo tipo in grado di portare attacchi DDoS a qualsiasi bersaglio.

La maggior parte, però, sono per fortuna composte da pochi dispositivi e non hanno quel “volume di fuoco” che abbiamo visto in passato nel caso dell’attacco al blog di Brian Krebs o in quello che ha messo in ginocchio l’intera East Coast statunitense.

Alcune, invece, hanno dimensioni notevoli e possono rappresentare una seria minaccia per qualsiasi sito o infrastruttura informatica. Una di queste sarebbe stata resa disponibile per il “noleggio” da due hacker piuttosto conosciuti nell’ambiente.

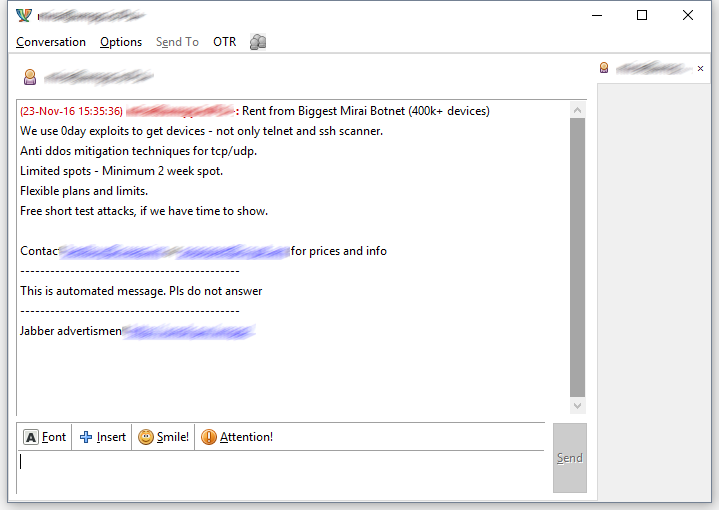

L’annuncio, a firma di BestBuy e Popopret, è stato individuato da Bleeping Computer, che li ha contattati per avere maggiori dettagli sul loro particolare servizio.

L’annuncio comparso su Internet propone il noleggio della “più grande botnet Mirai”.

Come si legge nel testo del messaggio, i due hacker propongono l’affitto di una botnet composta da oltre 400.000 dispositivi.

Come emerge dalla conversazione che i giornalisti di Bleeping Computer hanno avuto con due, si tratta di un servizio “extra lusso”. Di solito, infatti, un attacco DDoS convenzionale ha costi limitati, che raggiungono al massimo qualche centinaio di dollari. BestBuy e Popopret, invece, si scomodano solo per clienti con esigenze particolari e una disponibilità economica superiore.

E per ottimi motivi. La botnet di cui stiamo parlando, infatti, sarebbe un vero “mostro” in grado di portare attacchi terribilmente distruttivi.

Prima di tutto per le sue dimensioni: stando a quanto riportato da numerosi ricercatori, infatti, la prima botnet Mirai sarebbe stata composta da circa 200.000 dispositivi IoT compromessi.

Il malware, infatti, sfruttava solo 61 combinazioni di username e password che consentivano, appunto, di prendere il controllo di circa 200.000 device vulnerabili all’attacco.

Per portare le dimensioni a 400.000 dispositivi, i due hacker avrebbero utilizzato tecniche diverse che gli hanno consentito di allargare i confini della botnet, tra cui un exploit zero-day di un dispositivo che (ovviamente) non citano.

La prima versione di Mirai prendeva di mira solo videocamere e registratori digitali. Ora ci deve essere qualcosa in più…

In secondo luogo, questa sorta di “Mirai 2.0” utilizzerebbe tecniche di attacco DDoS più sofisticate, che sfrutterebbero, per esempio, un sistema per nascondere l’indirizzo IP dei dispositivi usati.

Insomma: per noleggiare una botnet di questo genere e scatenare una vera apocalisse DDoS servono migliaia di dollari. Anche se il costo varia in base alle richieste del “cliente”.

I criteri nella fissazione del prezzo sono state spiegate dagli stessi hacker nella conversazione con i colleghi di Bleeping Computer. A influire sul costo del noleggio è naturalmente il numero dei bot coinvolti e la durata dell’attacco DDoS che si vuole portare, ma incidono anche altri fattori.

In particolare, il prezzo diminuisce se chi noleggia la botnet è disposto ad accettare dei “DDoS cooldown” più lunghi. Per capire la logica di questa “politica commerciale” bisogna conoscere la dinamica degli attacchi DDoS.

Gli attacchi, infatti, vengono portati a ondate che sono intervallate da delle pause (DDoS cooldown), usate per ottimizzare le connessioni e impedire che i dispositivi impiegati nell’attacco vengano individuati e tagliati fuori. In parole povere, più le pause sono lunghe, più i gestori della botnet possono preservarne l’integrità.

Per avere un’idea dei costi, Bleeping Computer riporta un’ipotesi di configurazione citata dallo stesso Popopret: un attacco di due settimane con una botnet composta da 50.000 dispositivi e strutturata su attacchi di 1 ora con cooldown di 5-10 minuti costerebbe tra i 3.000 e i 4.000 dollari.

L’interessante scambio di battute con gli hacker chiarisce anche le modalità del noleggio: una volta trovato l’accordo sul prezzo, al cliente viene fornita l’URL (su circuito Onion) che permette di accedere al backend della botnet.

Da quel momento, ha il controllo totale della botnet noleggiata e la massima riservatezza. Come ha chiarito Popopret, infatti, i fornitori del servizio non controllano in nessun modo l’attività dei clienti.

Articoli correlati

-

Zscaler estende l’architettura Zero...

Zscaler estende l’architettura Zero...Nov 28, 2024 0

-

Malware mobile in aumento: trovate...

Malware mobile in aumento: trovate...Ott 31, 2024 0

-

I rischi dei dispositivi IoT obsoleti e...

I rischi dei dispositivi IoT obsoleti e...Ago 29, 2024 0

-

La quasi totalità degli attacchi a...

La quasi totalità degli attacchi a...Lug 09, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...