Aggiornamenti recenti Aprile 2nd, 2025 10:39 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

iPhone rubato? Attenzione al phishing!

Mar 14, 2017 Marco Schiaffino Attacchi, In evidenza, News, Phishing, RSS 0

Un gruppo di cyber-criminali ha messo a punto un sistema per rubare le credenziali ai proprietari degli iPhone rubati.

Un vero business che punta a rubare le credenziali di accesso al servizio iCloud di chi ha subito il furto di un dispositivo mobile Apple. È questo il panorama che emerge da un’inchiesta pubblicata dal giornalista Brian Krebs, che nel suo articolo ricostruisce passo per passo la scoperta di un sistema online pensato per truffare gli utenti Apple e che Krebs ha battezzato “iPhishing”.

Stando alla ricostruzione, si tratterebbe, in pratica, di un “servizio” pensato per consentire ai racket criminali che sono in possesso di un dispositivo rubato di rubare le credenziali per accedere all’account iCloud del legittimo proprietario ed eseguire il reset, in modo da poterlo rivendere.

Il giornalista racconta la vicenda come gliel’ha riportata un conoscente, di cui Krebs non rivela l’identità e che identifica con il nome fittizio di “John”.

Tutto cominciò quando John venne contattato da un amico il cui figlio, qualche mese prima, aveva subito il furto di un’iPhone. A distanza di tempo il genitore aveva ricevuto uno strano SMS, apparentemente inviato da Apple, in cui gli veniva notificato il ritrovamento del telefono. Il messaggio conteneva anche un link che avrebbe dovuto permettere al legittimo proprietario di localizzare l’iPhone.

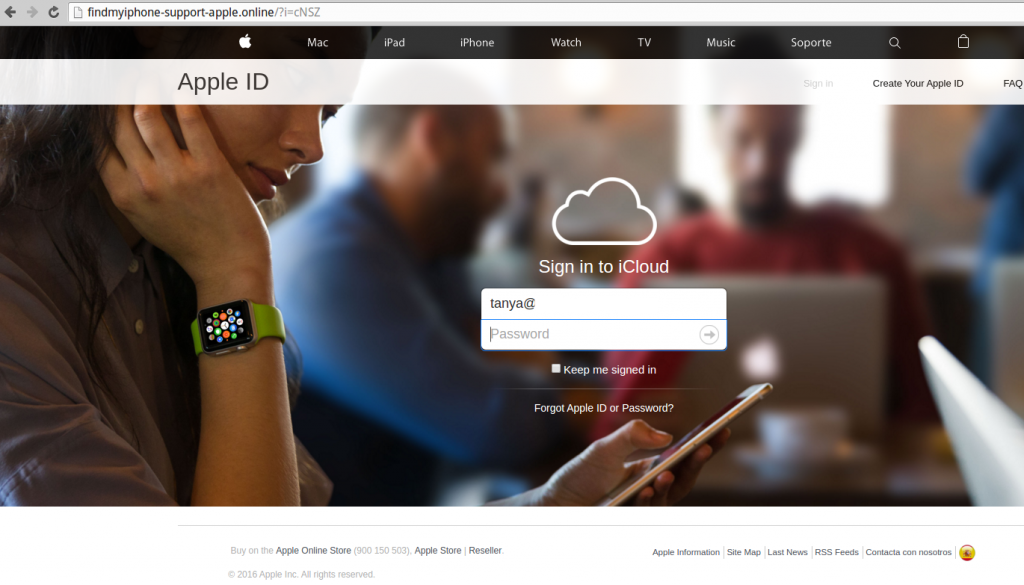

Look professionale e terribilmente simile al sito originale. Peccato che sia una copia.

Una volta aperto, il collegamento conduceva a una falsa pagina di iCloud con i campi di login. John partì da lì per capire che cosa ci fosse dietro.

Il sito, come verificò in seguito John, faceva in realtà riferimento a un server russo. Indagini successive, però, gli permisero di individuare dei collegamenti con altri paesi e, in particolare, con Messico, Colombia, Ecuador e Argentina.

La cosa più interessante, però, era che il server in questione comunicava con una certa frequenza con due siti: imei24.com e imeidata.net, che offrono la possibilità di ottenere informazioni su qualsiasi dispositivo mobile partendo dal codice identificativo IMEI.

In particolare, i siti consentono di sapere se il dispositivo in questione consente di sapere se la funzione “Trova il mio iPhone” è attiva e addirittura se sia stato attivato il blocco del dispositivo o ne sia stato denunciato il furto.

Una volta chiarito senza ombra di dubbio che si trattava di una truffa, John decise di approfondire la questione e concentrò l’attenzione sul sito e, in particolare, su quanto si potesse nascondere tra le sue pieghe.

Il collegamento ricevuto dall’amico, per esempio, puntava alla pagina “login.php”. Cosa ci sarà mai stato nella pagina iniziale “index.php”?

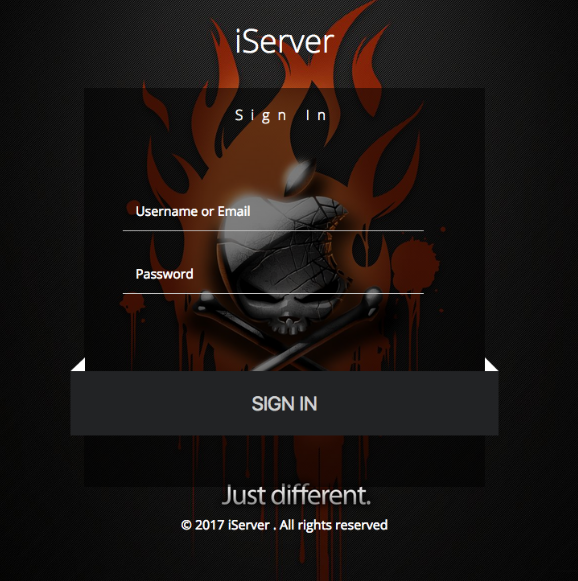

La curiosità venne premiata in una manciata di secondi, quando sullo schermo comparve una pagina di login impreziosita da una veste grafica piuttosto esplicita: una “reinterpretazione” del logo Apple in cui la mela era sostituita da un teschio con le proverbiali ossa incrociate.

I pirati che hanno messo in piedi il sito si sono preoccupati di dargli anche un aspetto accattivante. E, bisogna ammetterlo, ci sono riusciti.

Quello in cui John si era imbattuto, quindi, non era un semplice server utilizzato per coordinare gli attacchi, ma un vero e proprio servizio online che forniva un servizio a pagamento accessibile a chiunque volesse fare il suo ingresso nel magico mondo delle truffe online.

Analizzando il codice della pagina, John riuscì anche a estrarre alcune delle credenziali e a “indovinarne” la password.

Da lì John proseguì la sua indagine (nell’articolo di Brian Krebs ci sono tutti i dettagli) fino a individuare il presunto gestore del servizio. Come? Come scrive Krebs, nel modo “più ironico e ridicolo possibile”.

L’autore della truffa, infatti, aveva commesso un errore madornale: per provare l’efficacia del sistema, lo aveva usato su sé stesso, dimenticando però di cancellare le informazioni conservate sul server.

Insomma: John ha potuto accedere al suo account iCloud e fare piena luce sull’identità del pirata informatico (che è risultato essere un giovane residente in Ecuador) arrivando addirittura a localizzarne la posizione attraverso… la funzione “Trova il mio iPhone”.

Articoli correlati

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

Il ransomware Medusa ha colpito oltre...

Il ransomware Medusa ha colpito oltre...Mar 13, 2025 0

-

CERT-AGID 1-7 marzo: bot fasulli,...

CERT-AGID 1-7 marzo: bot fasulli,...Mar 11, 2025 0

-

Gli scammer di PayPal sfruttano...

Gli scammer di PayPal sfruttano...Mar 05, 2025 0

Altro in questa categoria

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso...