Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Il trojan Ramnit distribuito tramite un sito per adulti

Mar 24, 2017 Marco Schiaffino Malware, Minacce, News, RSS, Trojan 0

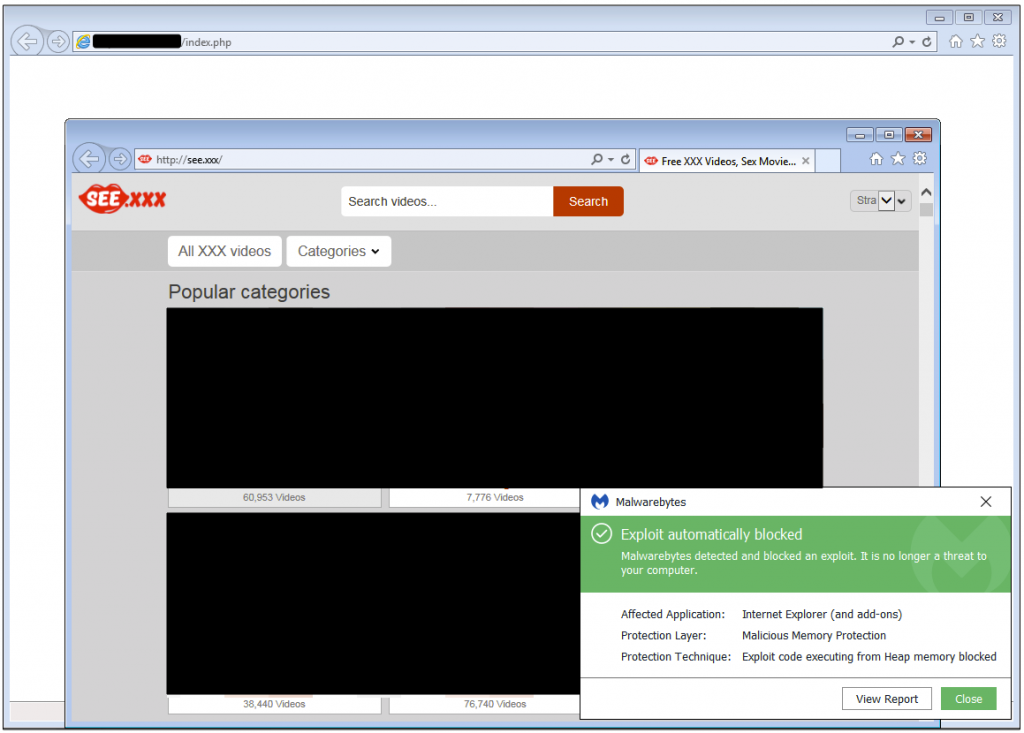

I pirati hanno usato un circuito pubblicitario per dirottare i visitatori verso l’Exploit Kit GIG, che avviava l’installazione del malware.

Si pensava che fosse destinato a scomparire nel 2015, ma a quanto pare Ramnit è uno di quei malware decisamente duri a morire.

Stando a quanto riportato da Malwarebytes, il trojan (comparso nel 2010) starebbe piuttosto vivendo una seconda giovinezza, spinto da un gruppo di pirati informatici che ne stanno “spingendo” la distribuzione attraverso l’Exploit Kit GIG.

La campagna individuata dai ricercatori di Malwarebytes sfruttava un complesso sistema di reindirizzamento del traffico, che era studiato per attirare le potenziali vittime su siti Web controllati dai cyber-criminali.

Per mettere in atto la loro strategia, i pirati hanno sfruttato un circuito pubblicitario legittimo (ExoClick) attraverso il quale inserivano annunci pubblicitari all’interno di siti Internet per adulti. Le finestre pubblicitarie erano del tipo pop-under, cioè finestre che compaiono sotto la pagina visualizzata.

L’attacco avviene automaticamente attraverso l’Exploit Kit caricato attraverso la finestra pop-under. Se l’attacco non viene rilevato dall’antivirus, il computer viene compromesso senza che il proprietario possa accorgersi di nulla.

Per selezionare le vittime (la campagna prendeva di mira utenti del Regno Unito e del Canada) i pirati hanno utilizzato un Javascript con funzione di Traffic Distribution System (TDS) che selezionava i visitatori sulla base dei dati riguardanti la loro posizione geografica.

Una funzione utilizzata anche dai servizi ExoClick per visualizzare offerte e pubblicità, ma che in questo caso aveva un altro scopo: dirottare le potenziali vittime su una pagina Web all’interno della quale era presente l’Exploit Kit GIG, attraverso il quale i cyber-criminali potevano individuare le vulnerabilità presenti sui computer dei visitatori e sfruttarle per installare il trojan.

Ramnit è un classico trojan bancario, programmato per rubare le credenziali di accesso a specifici servizi di Home Banking e che, nelle prime versioni, si concentrava su istituti finanziari canadesi. In seguito, i cyber-criminali ne hanno allargato il campo d’azione, mettendo nel mirino anche alcune banche del Regno Unito.

La botnet era stata smantellata quasi del tutto in seguito a un’operazione dell’Europol nel 2015, ma i pirati informatici sono riusciti a “resuscitarla” e alla luce di quanto si sta vedendo oggi non sembrano affatto intenzionati a ritirarsi dalle scene.

Articoli correlati

-

In Italia raddoppiano gli attacchi...

In Italia raddoppiano gli attacchi...Dic 02, 2024 0

-

Phishing, breach e trojan bancari:...

Phishing, breach e trojan bancari:...Nov 07, 2024 0

-

Il trojan Necro ha attaccato 11 milioni...

Il trojan Necro ha attaccato 11 milioni...Set 24, 2024 0

-

Un malware Android ha infettato più di...

Un malware Android ha infettato più di...Set 16, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...