Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Il trojan Dridex sfrutta la falla zero-day di Office

Apr 11, 2017 Marco Schiaffino Attacchi, Malware, Minacce, News, RSS, Trojan, Vulnerabilità 0

I cyber-criminali stanno usando la vulnerabilità resa pubblica negli scorsi giorni per diffondere il loro trojan. La patch, però, dovrebbe arrivare oggi.

Non tutti i pirati informatici sono dei geni della programmazione. Anzi: da quando il cyber-crimine si è affermato come un’attività particolarmente lucrosa, abbiamo assistito a una crescita nel numero di “pirati fai da te” che scopiazzano il codice di altri e utilizzano strumenti tutto sommato mediocri.

Le eccezioni, però, ci sono sempre e il gruppo di cyber-criminali che si nasconde dietro l’attività del trojan Dridex è sicuramente una di queste.

Dridex è un trojan che prende di mira i servizi di Home Banking e ruba le credenziali di accesso delle vittime. Dopo aver utilizzato per primi la tecnica del cosiddetto “AtomBombing”, il gruppo che ne gestisce l’attività sta adesso sfruttando in maniera intensiva una vulnerabilità “zero-day” di Microsoft Office che è stata resa pubblica pochissimi giorni fa.

Il bug, come abbiamo spiegato in questo articolo, consente di sfruttare un documento di testo in formato .DOC come vettore di attacco per installare un malware sul computer.

Dopo la pubblicazione dei dettagli riguardanti la vulnerabilità, ci si aspettava sicuramente che i pirati incrementassero i loro sforzi nel tentativo di sfruttare l’exploit prima che Microsoft distribuisse l’aggiornamento, previsto per domani.

L’idea che qualcuno riuscisse a sfruttarla in tempi così brevi, però, sembrava remota. Secondo quanto riporta Proofpoint, invece, gli autori di Dridex ci sono riusciti alla perfezione, inondando Internet con email che hanno in allegato documenti contenenti il codice malevolo che consente di sfruttare l’exploit.

Il file DOC allegato al messaggio contiene un collegamento esterno che scarica codice HTML e avvia l’esecuzione del trojan.

In precedenza, Dridex veniva distribuito utilizzando le funzioni Macro integrate nei documenti Word, che però richiedono l’intervento attivo dell’utente per consentirne l’esecuzione.

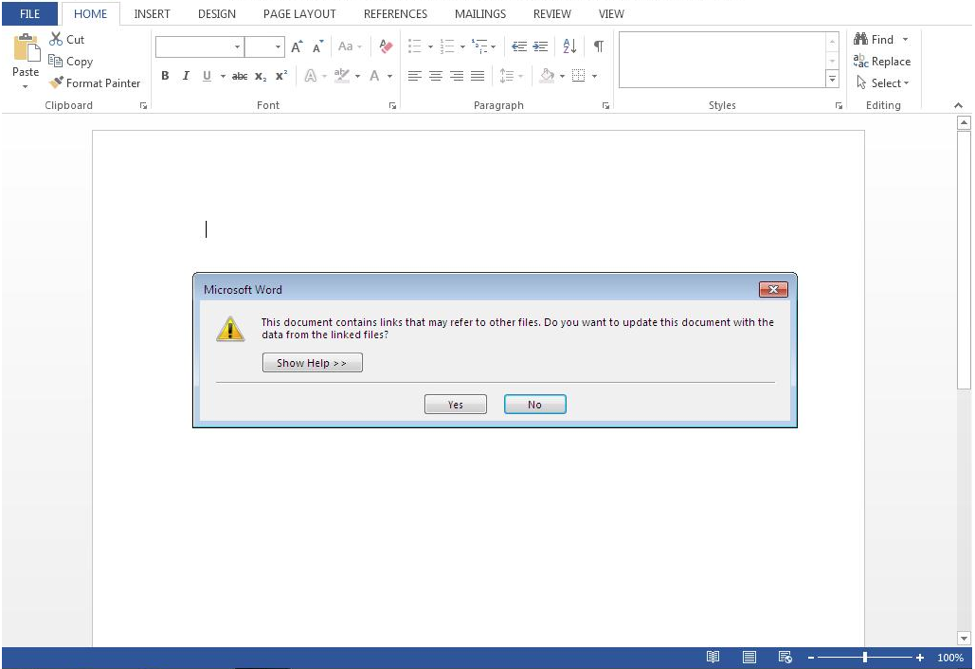

In questo caso, invece, l’unico indizio da cui gli utenti possono capire che c’è qualcosa di strano è la comparsa di una finestra di dialogo che fa riferimento a un collegamento esterno attraverso il quale si dovrebbe “aggiornare” il documento. Fortunatamente per chi vive e lavora in Italia, l’attività dei pirati sembra concentrarsi sull’Australia e il Canada. Tenere gli occhi aperti, però, è d’obbligo.

Articoli correlati

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

-

Windows 11: l’ultimo update...

Windows 11: l’ultimo update...Mar 26, 2025 0

-

Microsoft annuncia nuovi agenti per...

Microsoft annuncia nuovi agenti per...Mar 25, 2025 0

-

ClickFix: torna la campagna di phishing...

ClickFix: torna la campagna di phishing...Mar 17, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...