Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Water Torture: Server DNS nel mirino dei pirati informatici

Mag 23, 2017 Marco Schiaffino Attacchi, News, RSS 0

I cyber-criminali sfruttano le botnet Mirai per attaccare i server DNS. Akamai: “Tecnica piuttosto semplice, ma estremamente efficace”.

Mentre il mondo della sicurezza informatica è concentrato sugli attacchi portati dai worm che sfruttano gli exploit messi a punto dalla National Security Agency, la cronaca continua a registrare una sorta di “guerra a bassa intensità” portata avanti dai cyber-criminali specializzati negli attacchi DDoS.

Secondo Akamai, che ha appena pubblicato il suo report “State of the Internet” relativo al primo trimestre del 2017, gli attacchi dei pirati informatici non accennano a diminuire.

L’azienda statunitense, anzi, accende i riflettori sull’evoluzione delle tecniche di attacco sfruttate dai professionisti del DDoS, che adesso sfruttano le botnet di dispositivi IoT per prendere di mira direttamente i server DNS.

La tecnica di attacco, che i ricercatori di Akamai hanno battezzato con il nome di “DNS Water Torture” segna un cambio di strategia rispetto al passato. Fino a oggi, infatti, i server DNS venivano sfruttati come uno strumento per portare attacchi DDoS basati sulla reflection, inviando richieste contraffatte ai server per colpire “di riflesso” i siti Internet finiti nel mirino dei pirati.

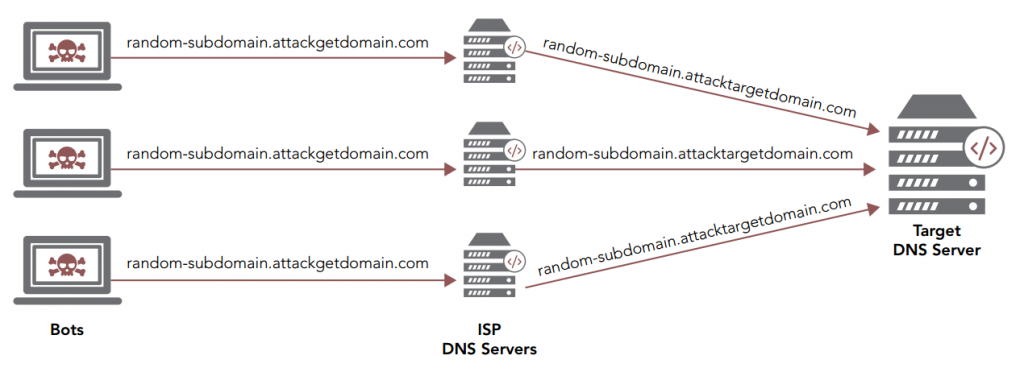

Con Water Torture, invece, i server DNS diventano l’obiettivo stesso degli attacchi. Al centro della nuova strategia di attacco ci sono le botnet Mirai, composte da migliaia di dispositivi della “Internet of Things”.

I pirati che orchestrano gli attacchi utilizzano una tecnica piuttosto semplice ma terribilmente efficace, inondando di richieste i server DNS che intendono abbattere.

Per evitare che il traffico generato dalla botnet sia “assorbito” dai server degli Internet Service Provider, le richieste generate dai bot fanno riferimento a dei sotto-domini generati casualmente. In questo modo la richiesta non viene elaborata dalla cache dei server DNS intermedi e la query viene inoltrata al DNS principale.

L’uso di sotto-domini generati casualmente fanno in modo che tutte le richieste siano indirizzate al server DNS principale.

Gli attacchi DDoS portati attraverso la tecnica Water Torture sono stati registrati da Akamai a partire dal mese di gennaio 2017 e hanno preso di mira, in particolare, le infrastrutture di società operanti nel settore finanziario.

IL caso più eclatante ha registrato un picco nella trasmissione dei dati di 14 Milioni di pacchetti al secondo, decisamente “fuori scala” rispetto agli altri attacchi del genere, che si sono attestati su 1-2 Milioni di pacchetti al secondo. A preoccupare, però, è il cambio di strategia dei cyber-criminali, che potrebbe preludere a nuove “sorprese” nei prossimi mesi.

Articoli correlati

-

Rapporto CSIRT di novembre: aumentano...

Rapporto CSIRT di novembre: aumentano...Dic 20, 2024 0

-

Attacchi DDoS più che raddoppiati lo...

Attacchi DDoS più che raddoppiati lo...Nov 22, 2024 0

-

Aumentano gli attacchi alle...

Aumentano gli attacchi alle...Set 02, 2024 0

-

I rischi dei dispositivi IoT obsoleti e...

I rischi dei dispositivi IoT obsoleti e...Ago 29, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...