Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

L’autore di EternalRocks manda in pensione il suo worm

Mag 26, 2017 Marco Schiaffino Malware, News, RSS 0

Due messaggi sul Dark Web a firma dell’autore del malware negano qualsiasi intenzione di provocare danni. E il worm adesso non si replica più.

Forse ha pensato che l’attenzione che aveva attirato su di sé fosse eccessiva, o forse non ha mai davvero avuto intenzione di sfruttare il suo worm per scopi malevoli. Fatto sta che tmc, come si fa chiamare l’autore di EternalRocks, sembra essere intenzionato a uscire di scena il prima possibile.

EternalRocks è un worm che utilizza tecniche ed exploit derivati dal pacchetto di strumenti di hacking della National Security Agency rilasciato sul Web dal gruppo hacker Shadow Brokers e che si diffonde sfruttando la stessa vulnerabilità del Microsoft Server Message Block utilizzata da WannaCry.

Proprio l’attenzione catalizzata da WannaCry, che in una manciata di giorni ha infettato più di 200.00 computer, ha travolto anche EternalRocks. Questo anche se il nuovo worm, come abbiamo raccontato in un altro articolo, per il momento non aveva avviato alcuna attività dannosa.

L’attenzione delle società di sicurezza e il clima di allarme generalizzato, però, devono aver suggerito a tmc di abbandonare le scene prima di finire nel mirino di ricercatori e forze di polizia.

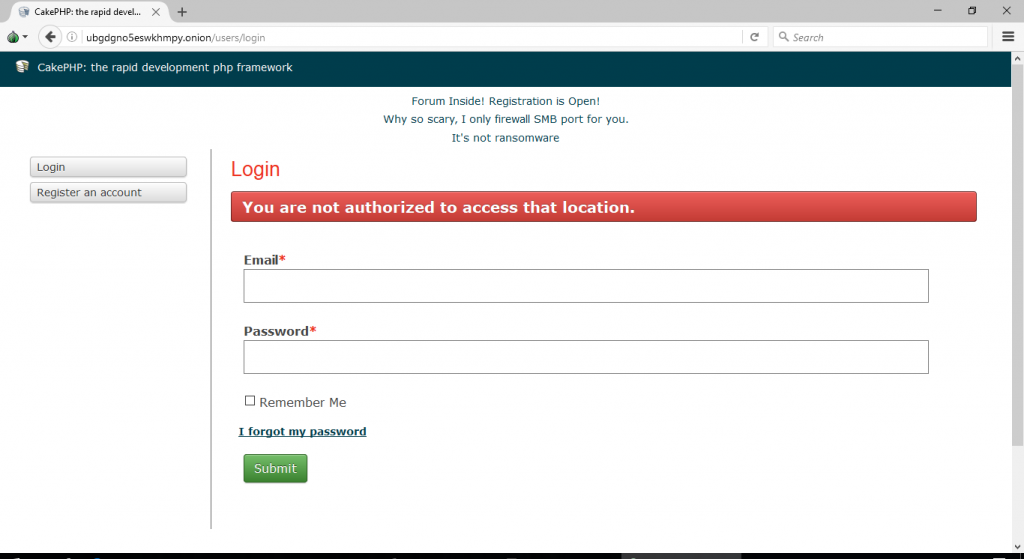

Ad accorgersene è stato Miroslav Stampar, che ha individuato la pagina di accesso al server Command and Control di EternalRocks, sulla quale tmc ha pubblicato addirittura un forum.

Una volta ottenuto l’accesso (per accedervi ogni utente deve essere approvato dall’amministratore) vi si trovano solo due messaggi a firma dello stesso autore del malware, il cui tono non lascia dubbi sulle intenzioni di tmc di “raffreddare gli animi”.

La presenza di un forum in una pagina Web dedicata alla gestione di un server Command and Control è davvero una novità. Forse tmc si è davvero trovato in una situazione più grande di lui…

Il primo messaggio ridimensiona la pericolosità del malware: “Non è un ransomware, non è pericoloso, si limita a chiudere la porta smb (il Server Mesage Block – ndr) e se ne va. Ho voluto giocare un po’, ma sono circolate troppe notizie sulla possibilità di un disastro provocato da un payload distribuito da EternalRocks. Troppo a cui pensare..”

Il post si chiude con un post scriptum: “Mi sono divertito con gli exploit dell’NSA, grazie Shadow Brokers!”

Il secondo messaggio sembra voler ridurre le sue responsabilità, magari nel tentativo di dissuadere le forze di polizia dal cercare di rintracciarlo.

“Tutto quello che ho fatto è stato usare gli strumenti dell’NSA per fare quello per cui erano stati create. Ero curioso di capire come funzionassero e tutto quello che so è che un attimo dopo ho avuto accesso (ai computer -ndr). Quindi cosa fare dopo? Mi limiterò a chiudere le porte. Grazie di tutto e buona giornata”.

I messaggi sono datati 24 maggio. Il giorno dopo, Stampar ha notato un cambiamento nelle procedure di EternalRocks. Al posto di scaricare i tool che gli permettono di diffondersi, il worm scarica un eseguibile innocuo.

Questo significa, per lo meno, che EternalRocks non si propagherà esponenzialmente come molti esperti di sicurezza temevano. Rimane il problema dei computer infettati fino a oggi, che continueranno a cercare di diffondere il worm (anche se nella versione “innocua”) fino a quando non saranno individuati ed eliminati.

Il vero problema è che tmc potrebbe cambiare idea e modificare nuovamente EternalRocks. Ma finché sentirà addosso il fiato di gente come Stampar, è probabile che sappia resistere alla tentazione.

Articoli correlati

-

La top ten delle minacce da Bitdefender

La top ten delle minacce da BitdefenderNov 09, 2022 0

-

Calano i nuovi ransomware scoperti

Calano i nuovi ransomware scopertiLug 05, 2022 0

-

È il 2021 e WannaCry colpisce ancora...

È il 2021 e WannaCry colpisce ancora...Mar 30, 2021 0

-

Microsoft pubblica una patch di...

Microsoft pubblica una patch di...Mar 13, 2020 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...