Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Ransomware sui server: azienda paga 1 milione di dollari

Giu 21, 2017 Marco Schiaffino Attacchi, Gestione dati, Malware, News, RSS 0

La vittima è Nayana, una società coreana che si occupa di Web Hosting. Colpite 153 macchine Linux con i dati dei clienti. Ma il recupero non è facile…

Finire vittima di un ransomware è una brutta esperienza e, naturalmente, le cose vanno ancora peggio quando a subire l’attacco è un’azienda. Nel caso di Nayana, una società con sede nella Corea del Sud, l’azione dei pirati informatici ha provocato un vero disastro.

Nayana si occupa infatti di Web Hosting e in seguito all’azione dei cyber-criminali si è trovata con la bellezza di 153 server messi K.O. da un ransomware che ha crittografato tutti i file memorizzati al loro interno. Ora l’azienda ha deciso di cedere al ricatto e pagare il riscatto di 1 milione di dollari chiesto dai pirati.

Stando ai comunicati dell’azienda e alla ricostruzione fornita da Trend Micro, l’attacco è avvenuto il 10 giugno scorso e ha sfruttato una versione del ransomware Elferebus modificata per funzionare sui sistemi Linux.

Elferebus è stato individuato lo scorso settembre e veniva distribuito attraverso l’Exploit Kit Rig. La versione modificata, però, sfrutta un sistema di crittografia più evoluto del suo “cugino” per Windows, eseguendo una prima cifratura dei file utilizzando una chiave AES (più veloce) e una successiva codifica delle chiavi AES utilizzando RSA.

Un sistema a doppia cifratura utilizzato anche da altri ransomware e che lascia poche speranze alla vittima di poter interrompere il processo in tempo o recuperare i file scardinando il sistema di cifratura.

Dalle parti di Nayana, quindi, si sono trovati a fronteggiare un blocco totale dell’attività e una richiesta iniziale di riscatto di 1,65 milioni di dollari, che dopo qualche contrattazione è stata portata a 1 milione tondo da pagare, naturalmente, in Bitcoin.

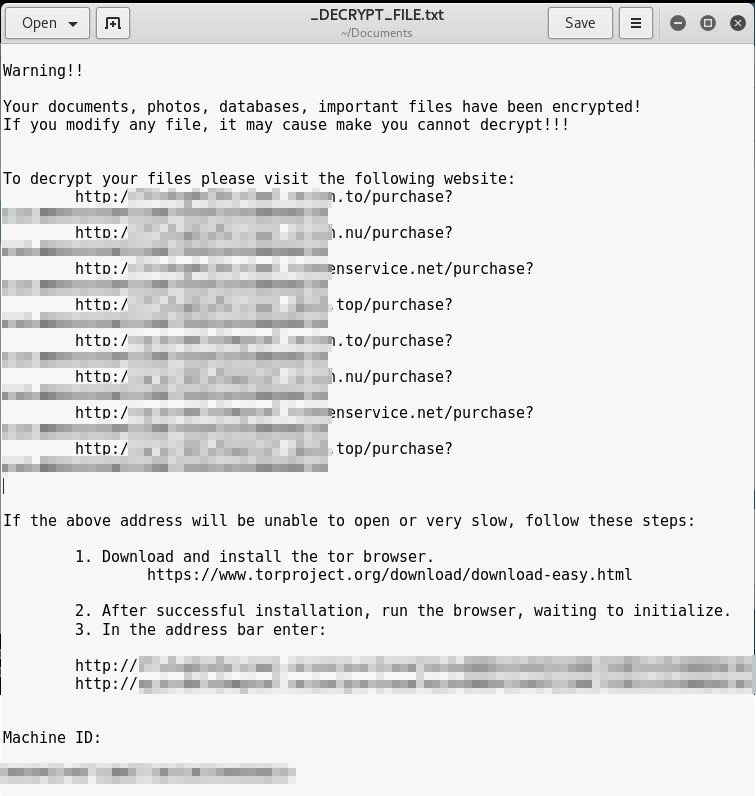

La veste grafica non è certo delle più elegante ne abbiamo viste di molto più elaborate. In questo caso però non c’è bisogno di tanti fronzoli per convincere la vittima a pagare.

Secondo i ricercatori di Trend Micro, l’attacco potrebbe avere sfruttato una vulnerabilità dei sistemi della società coreana. I server, infatti, utilizzerebbero software non aggiornato. In particolare girerebbero con una versione del Kernel di Linux vecchiotta (2.6.24.2) vulnerabile all’attacco Dirty Cow, che è stato reso pubblico nell’ottobre 2016 e corretto nella nuova versione del Kernel.

Come se non bastasse, l’azienda usa Apache 1.3.36 e PHP 5.1.4, tutta roba del 2006 e che notoriamente offre il fianco a numerosi exploit. Insomma: di clamoroso, in questo caso, non c’è solo l’entità del riscatto richiesto ma anche l’imperizia e la superficialità degli amministratori di sistema.

Nayana sta pagando il riscatto in tre “rate” e, stando alle comunicazioni comparse sul suo servizio clienti, avrebbe avviato la procedura per il recupero dei dati. Non senza qualche difficoltà. La decrittazione dei dati, infatti, starebbe creando errori nei database e le operazioni sono ancora in corso.

È probabile, in definitiva, che le perdite maggiori per l’azienda non saranno tanto quelle legate al pagamento del riscatto, quanto alla perdita di clienti.

Articoli correlati

-

Attenzione ai convertitori di file...

Attenzione ai convertitori di file...Mar 24, 2025 0

-

Il ransomware Medusa usa un driver...

Il ransomware Medusa usa un driver...Mar 21, 2025 0

-

Il ransomware Medusa ha colpito oltre...

Il ransomware Medusa ha colpito oltre...Mar 13, 2025 0

-

Gli attacchi ransomware sono...

Gli attacchi ransomware sono...Feb 27, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...