Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Attacco globale del ransomware Petya. Migliaia di PC colpiti

Giu 27, 2017 Marco Schiaffino Attacchi, Emergenze, In evidenza, Malware, News, RSS 0

Le segnalazioni parlano di primi attacchi in Ucraina, diffusi poi in tutto il mondo. Il malware (forse) si diffonde sfruttando il bug nel Server Message Block di Windows.

Aggiornamento: Il servizio di posta elettronica Posteo ha bloccato l’account usato dai pirati per ricevere l’ID delle vittime che hanno pagato il riscatto. Di conseguenza, anche chi paga il riscatto non riceverà la chiave per “liberare” il PC.

Un massiccio attacco ransomware si sta diffondendo a macchia d’olio con modalità che ricordano da vicino quelle dell’attacco di WannaCry dello scorso maggio.

L’infezione sarebbe partita dall’Ucraina, dove sono segnalate numerose vittime illustri: aziende, centrali elettriche, società di telecomunicazione e persino i sistemi di monitoraggio della centrale nucleare di Chernobyl. Vittime sono segnalate anche in Francia, Norvegia, Spagna, Olanda, Danimarca, India e altri paesi.

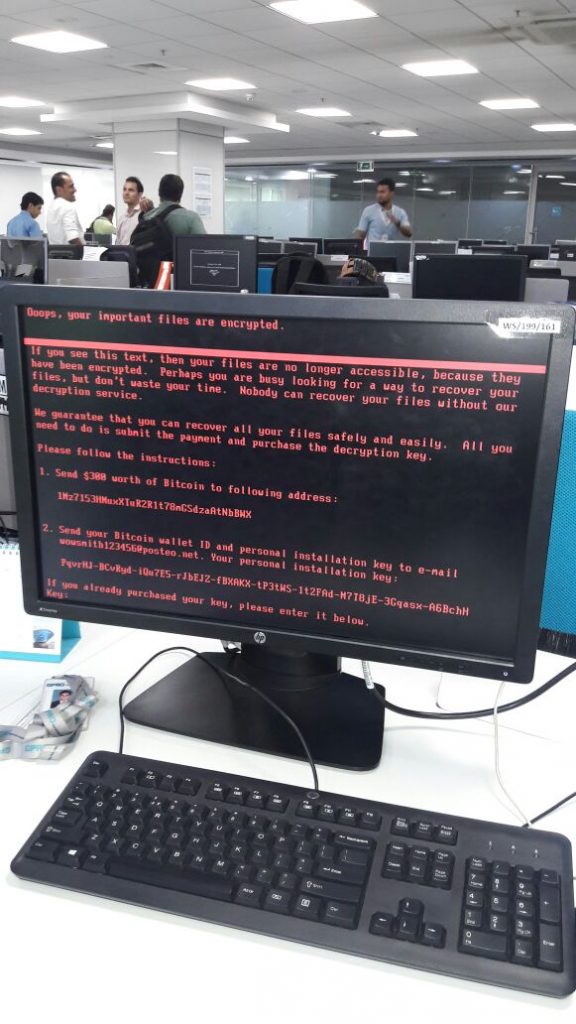

Secondo le prime analisi, il responsabile sarebbe una nuova versione di Petya, un ransomware ben conosciuto che non prende di mira i file delle vittime, ma blocca il computer crittografando il Master Boot Record (MBR), impedendo l’avvio del PC. Il malware visualizza poi una schermata con la richiesta di riscatto di 300 dollari in Bitcoin.

A differenza dei “normali” ransomware, Petya attacca il Master Boot Record e impedisce l’avvio del sistema operativo.

Il ransomware, normalmente diffuso attraverso tecniche tradizionali come gli allegati ai messaggi di posta elettronica, si sta invece diffondendo attraverso la rete come un classico worm.

Secondo i ricercatori (ma non ci sono ancora conferme) potrebbe essere una versione modificata in modo da sfruttare la vulnerabilità del Service Message Block (SMB) di Windows presa di mira da WannaCry e derivata dal tool di hacking EternalBlue, sviluppato dall’NSA e distribuito su Internet dal gruppo hacker Shadow Brokers.

Se così fosse, la prima domanda che viene da porsi, quindi, è: quanti saranno i computer ancora vulnerabili alla falla di Server Message Block (SMB) di Windows? La vulnerabilità, in teoria, è stata infatti corretta da Microsoft e i computer che utilizzano il sistema di aggiornamento automatico dovrebbero essere immuni agli attacchi di questo tipo.

Il timore, però, è che ci siano ancora migliaia di PC vulnerabili, soprattutto in ambito aziendale, dove gli aggiornamenti vengono fatti con tempi più lunghi rispetto al settore consumer.

Se i timori dovessero essere fondati, c’è da chiedersi se questa volta riusciremo a cavarcela tutto sommato a buon mercato come nel caso di WannaCry. In quel caso, infatti, l’infezione è stata fermata quasi per caso grazie all’intervento di un ricercatore di sicurezza che è riuscito a fermare la diffusione del worm registrando un dominio Internet. Questa volta le cose potrebbero andare diversamente.

Soprattutto, non è escluso che il ransomware utilizzi una versione aggiornata dell’exploit EternalBlue, che come hanno spiegato alcuni ricercatori potrebbe essere modificato per colpire anche Windows 10, risparmiato da WannaCry.

Le prime stime parlavano di una diffusione meno “virulenta” rispetto a quella a cui avevamo assistito a maggio, ma col passare delle ore stanno arrivando report che parlano di centinaia di computer infettati nella stessa rete nel giro di minuti.

Articoli correlati

-

Gli hacktivisti iraniani continuano a...

Gli hacktivisti iraniani continuano a...Dic 06, 2023 0

-

La top ten delle minacce da Bitdefender

La top ten delle minacce da BitdefenderNov 09, 2022 0

-

Agenzie USA rivelano attacco a...

Agenzie USA rivelano attacco a...Ott 06, 2022 0

-

Nuove accuse di cyberspionaggio dalla...

Nuove accuse di cyberspionaggio dalla...Set 06, 2022 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...