Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

L’attacco alle centrali nucleari USA portato con file di Word

Lug 11, 2017 Marco Schiaffino Attacchi, Hacking, News, RSS 1

Email di phishing che usano una nuova tecnica per rubare le credenziali degli utenti Windows. “Non sappiamo se abbiano compromesso i PC”.

Dopo il generico allarme lanciato da FBI e Homeland Security riportato poi dal New York Times, emergono nuovi dettagli sull’attacco che da maggio starebbe prendendo di mira alcune aziende energetiche che gestiscono anche delle centrali nucleari sul territorio statunitense.

A piegare (almeno in parte) la strategia di attacco sono i ricercatori di Talos, il gruppo Cisco dedicato alla sicurezza, che in un report illustrano la tecnica utilizzata dal gruppo di pirati informatici.

Si tratterebbe di una variante dei classici attacchi attraverso spear-phishing e documenti infetti allegati, che sfruttano però un metodo piuttosto originale. Il file Word allegato alle email, infatti, non contiene VBS o funzioni Macro come quelli con cui gli analisti hanno a che fare di solito.

Semplici Curricula o lettere di protesta, ma nulla di sospetto nascosto nelle pieghe del file. A che gioco stanno giocando i pirati?

Anzi: secondo quanto scrivono i ricercatori i file a una prima occhiata sembrano essere assolutamente innocui. A far suonare un campanello di allarme, però, è stato un messaggio comparso sullo schermo del loro computer al momento dell’apertura del file Word.

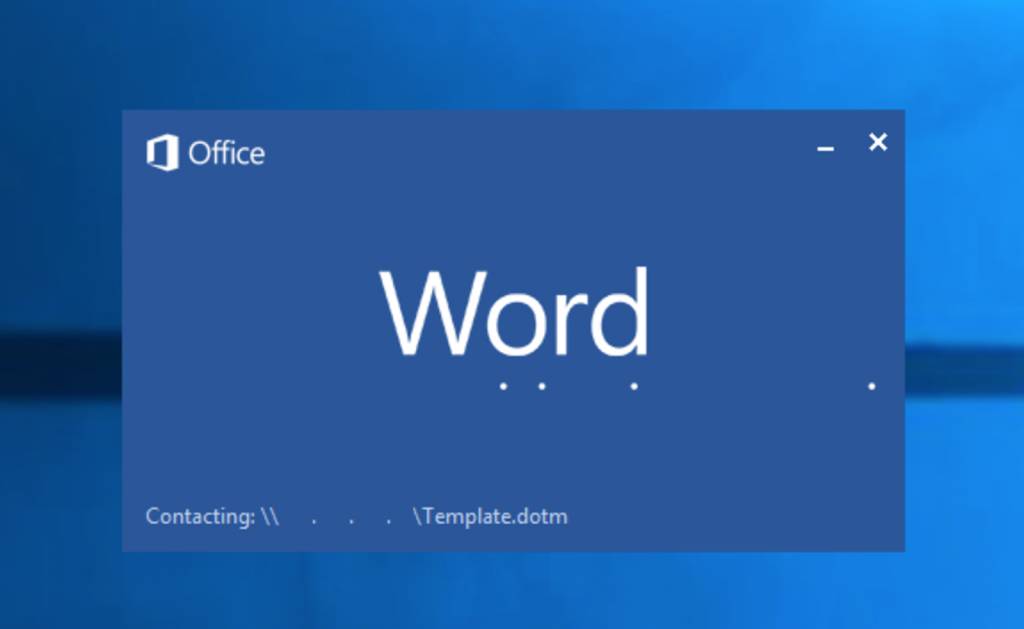

Il documento, infatti, sembrava cercare di collegarsi in qualche modo per scaricare un modello di Word. Come i ricercatori hanno verificato in seguito, il collegamento puntava a un server SMB (Server Message Block) esterno, presumibilmente controllato dai pirati.

A quale scopo? Semplice: forzando un collegamento di questo tipo i cyber-criminali possono “catturare” le credenziali di accesso (username e password) degli utenti che stanno aprendo il documento.

La normale schermata che compare all’apertura di Word. Il messaggio in basso, però, di normale non ha nulla.

Secondo gli analisti di Talos, si tratta di un vecchio trucco che i pirati hanno semplicemente reinterpretato con un po’ di inventiva.

Le cose potrebbero essere però più complicate. Al momento delle analisi dei ricercatori, infatti, il server SMB dal quale il file cercava di scaricare il modello era offline. Gli stessi analisti di Talos, quindi, non sono in grado di sapere se al modello fosse associato qualche tipo di codice dannoso.

Il dubbio quindi rimane: si tratta semplicemente di una serie di azioni preparatorie per sondare il campo o qualcosa di più pericoloso che può avere effettivamente compromesso i sistemi delle aziende colpite?

Articoli correlati

-

Attenzione ai convertitori di file...

Attenzione ai convertitori di file...Mar 24, 2025 0

-

Una grave data breach ha colpito le...

Una grave data breach ha colpito le...Nov 20, 2024 0

-

Aumentano le compromissioni di account...

Aumentano le compromissioni di account...Nov 14, 2024 0

-

Il furto di informazioni è la minaccia...

Il furto di informazioni è la minaccia...Lug 12, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...

One thought on “L’attacco alle centrali nucleari USA portato con file di Word”