Aggiornamenti recenti Aprile 4th, 2025 12:39 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

Doppio malware: Ransomware e trojan distribuiti insieme

Lug 17, 2017 Marco Schiaffino Attacchi, Malware, News, RSS 0

Il ransomware NemucodAES viene distribuito insieme a Kovter. Il primo prende in ostaggio i file, il secondo ruba informazioni dal PC.

Un singolo vettore di infezione in grado di installare sul computer due malware distinti. Secondo il ricercatore Brad Duncan, la campagna di distribuzione che ha fatto la sua comparsa in rete nelle ultime due settimane sarebbe una versione cyber-criminale delle promozioni “due per uno”.

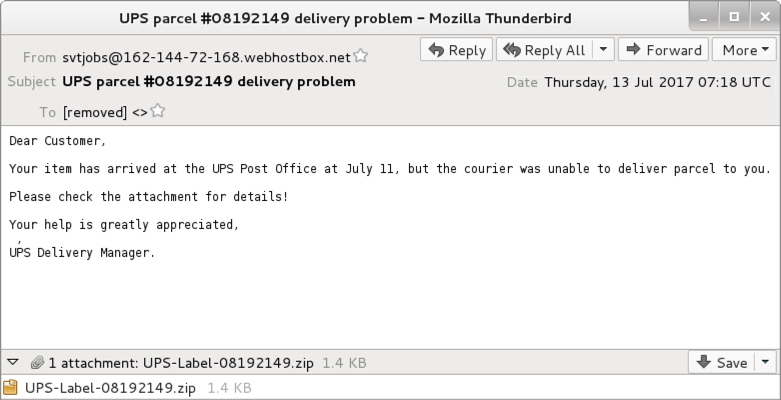

Nel dettaglio, Duncan spiega che gli attacchi avvengono attraverso un metodo piuttosto tradizionale: l’invio di messaggi di posta elettronica con un archivio ZIP allegato. Le email sono confezionate in modo da apparire come provenienti da UPS (il celebre servizio di corriere – ndr) e hanno allegato un archivio ZIP che dovrebbe contenere i “dettagli” della spedizione.

Problemi nella consegna e un allegato con i dettagli relativi alla spedizione. Il trucco è vecchio ma in molti casi rischia ancora di funzionare.

All’interno dell’archivio compresso, però, c’è un JavaScript che avvia l’esecuzione dei due malware. Il primo è una variante del ransomware Nemucod, chiamato NemucodAES.

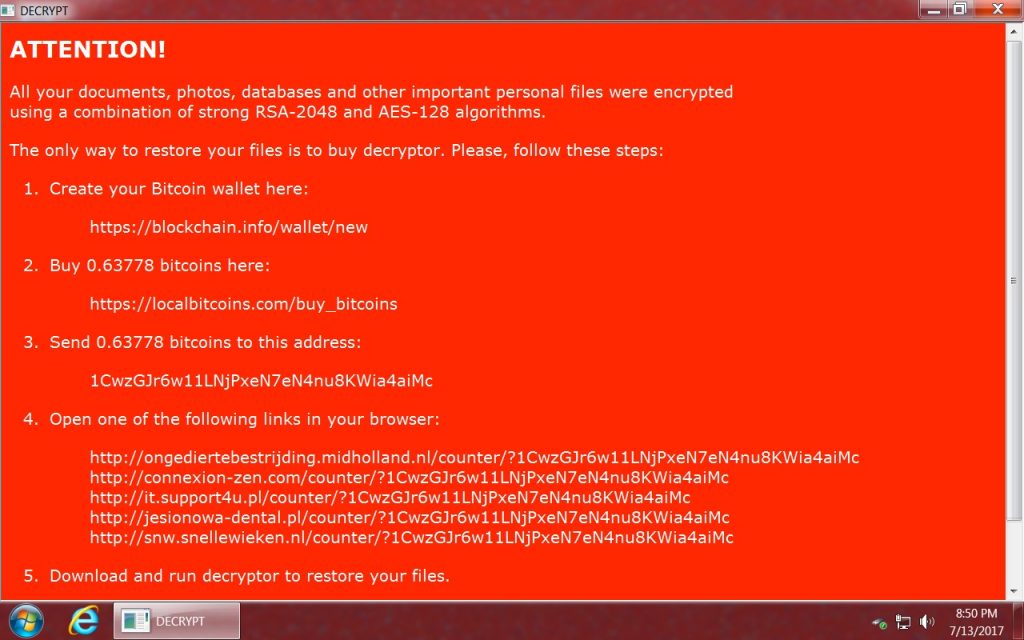

Si tratta di un classico ransomware, che prende in ostaggio i documenti sul PC crittografandoli ma senza modificarne l’estensione, come fanno molti altri “colleghi”. Il malware, poi, modifica lo sfondo del desktop per visualizzare una richiesta di riscatto in Bitcoin.

Nel corso del 2016 lo stesso ransomware era stato protagonista di una campagna di distribuzione che sfruttava Facebook e di cui abbiamo parlato in questo articolo.

Fortunatamente, i ricercatori hanno messo a punto uno strumento per recuperare gratuitamente i file che può essere scaricato a questo indirizzo. Secondo Duncan, però, gli autori del ransomware ne avrebbero modificato più volte il codice e non è escluso che ne possa comparire a breve una nuova versione più “ostica” da combattere.

Documenti crittografati e una classica richiesta di riscatto. Per lo meno NemucodAES non compromette il normale funzionamento del PC.

Il secondo ospite indesiderato che viene scaricato sul computer della vittima è invece Kovter. Si tratta di un trojan in circolazione da parecchio tempo (2013) e che i pirati hanno modificato più volte nel corso del tempo.

Al suo esordio Kovter agiva come il vecchio Virus della Polizia di Stato: aspettava che la vittima avviasse qualche attività non propriamente legale come il download di file tramite P2P e bloccava il computer visualizzando un messaggio che chiedeva il pagamento di una “multa” come sanzione per l’attività illecita.

In seguito, Kovter ha cambiato obiettivo e ha cominciato a utilizzare il PC infetto per fare clic su annunci pubblicitari all’insaputa del proprietario del computer.

Le funzionalità dell’attuale versione, secondo Duncan, non sono ancora chiare. Il ricercatore per il momento è riuscito solo a identificare il tipo di trojan analizzando il traffico in uscita e stando alla sua analisi, è improbabile che il suo obiettivo sia quello di agire come “clicker”.

Kovter, in ogni caso, rimane un trojan a tutti gli effetti e permette quindi ai pirati informatici di rubare informazioni dal computer infetto ed eventualmente avviare l’installazione di altri malware. Sottovalutarlo, quindi, può essere un grosso errore.

Articoli correlati

-

Attenzione ai convertitori di file...

Attenzione ai convertitori di file...Mar 24, 2025 0

-

Il ransomware Medusa usa un driver...

Il ransomware Medusa usa un driver...Mar 21, 2025 0

-

Il ransomware Medusa ha colpito oltre...

Il ransomware Medusa ha colpito oltre...Mar 13, 2025 0

-

Gli attacchi ransomware sono...

Gli attacchi ransomware sono...Feb 27, 2025 0

Altro in questa categoria

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica...

Minacce recenti

Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna...