Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Svpeng: il trojan per Android che sfrutta le funzioni per disabili

Lug 31, 2017 Marco Schiaffino Keylogger, Malware, Minacce, News, RSS, Trojan 0

Il malware è stato modificato con l’aggiunta di un keylogger che sfrutta le funzioni di accessibilità del sistema Google.

I ricercatori Kaspersky, che lo hanno analizzato, lo definiscono come un passo verso “una nuova era dei trojan bancari per dispostivi mobili”. Si tratta dell’ultima variante di Svpeng, un malware comparso nel 2013 e i cui autori in passato hanno dimostrato di essere particolarmente “innovativi”.

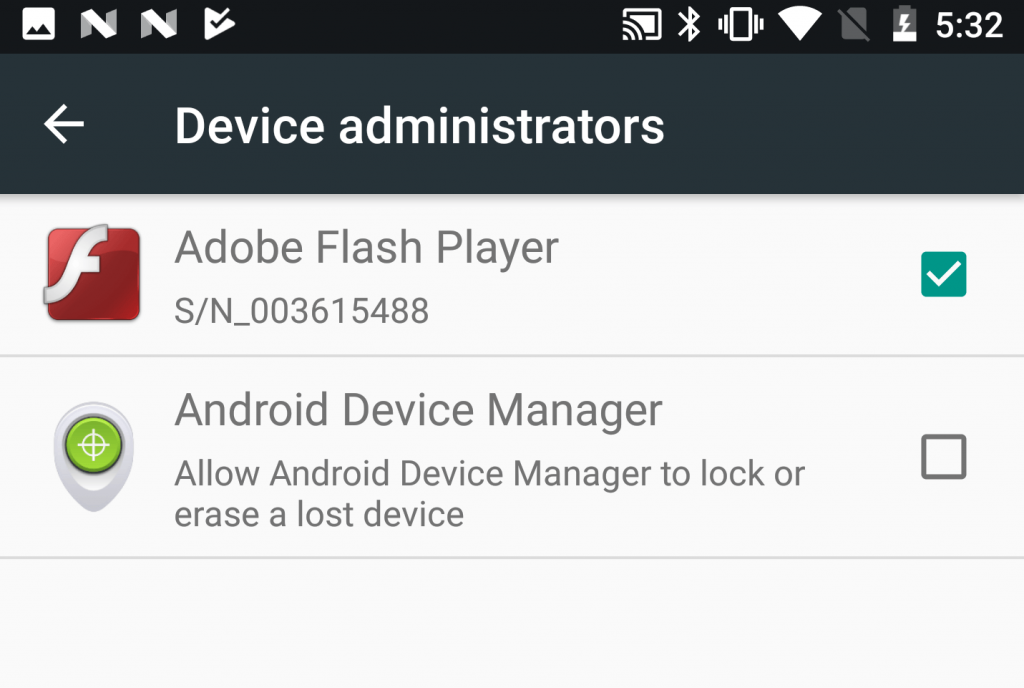

Il malware viene diffuso sotto forma di un’app che viene proposta come un “Flash Player” (sigh) e, una volta installata, chiede il permesso di utilizzare le funzioni di accessibilità, cioè quelle che normalmente servono a interagire con il dispositivo quando si è impossibilitati (per cause contingenti o per una disabilità) a utilizzarlo normalmente.

Abusando di questo permesso, Svpeng è in grado di ottenere privilegi di amministratore, inserire il suo codice all’interno di altre app, ottenere i permessi per accedere ai contatti, inviare SMS e fare chiamate telefoniche.

L’uso delle funzioni di accessibilità permette al trojan di ottenere i privilegi di amministratore sul dispositivo. Da quel momento per i pirati la strada è tutta in discesa.

L’accesso ai servizi per disabili permette inoltre al malware di memorizzare uno screenshot ogni volta che viene premuto un tasto sullo smartphone e, di conseguenza, rubare testo da qualsiasi applicazione.

Secondo i ricercatori Kaspersky l’obiettivo principale dei pirati sarebbero i servizi di home banking, ma considerata la versatilità del malware, la sua attività permetterebbe ai cyber-criminali di carpire qualsiasi tipo di informazione.

Per aggirare i sistemi di protezione usati da alcune app di servizi bancari, che impediscono la cattura di screenshot quando l’app è in primo piano, Svpeng posiziona una sua finestra (trasparente) al di sopra dell’app di home banking.

Il malware, secondo gli analisti, è ancora in una fase di sviluppo e la sua diffusione è piuttosto limitata. I campioni individuati da Kaspersky però provengono da 23 paesi diversi, il che lascia pensare a una campagna di distribuzione che, se anche è in una fase iniziale, ha dimensioni notevoli.

Oltre alle funzioni di keylogging, Svpeng integra anche altri strumenti di attacco, come l’uso di collegamenti “drogati” a numerosi siti bancari (in Regno Unito; Germania; Turchia; Australia; Francia; Polonia e Singapore) che gli permetterebbero di portare attacchi di phishing alle vittime.

Articoli correlati

-

Scoperto KoSpy, un nuovo spyware...

Scoperto KoSpy, un nuovo spyware...Mar 14, 2025 0

-

BadBox è stato smantellato (di nuovo):...

BadBox è stato smantellato (di nuovo):...Mar 07, 2025 0

-

Sul dark web ci sono oltre 2 milioni di...

Sul dark web ci sono oltre 2 milioni di...Mar 04, 2025 0

-

Torna Growth Academy di Google: AI for...

Torna Growth Academy di Google: AI for...Feb 19, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...