Aggiornamenti recenti Aprile 4th, 2025 12:39 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

La piattaforma pubblicitaria Igexin invia in Cina i dati degli utenti

Ago 25, 2017 Giancarlo Calzetta Intrusione, Malware, News, Privacy, RSS 0

Avete trovato una bella piattaforma pubblicitaria semplice da usare e gratuita per monetizzare le vostre app? Forse meglio controllare cosa combina a vostra insaputa, perché il caso di Igexin SDK è inquietante.

Igexin SDK è una bella piattaforma pubblicitaria per app Android che permette agli svilupatori di guadagnare qualcosa dal loro lavoro. Purtroppo, i suoi creatori non si accontentano delle entrate lecite e hanno ben pensato di sfruttarla per diffondere del codice malevolo in grado di raccogliere dati dal telefono degli utenti.

In realtà, secondo il rapporto stilato da Adam Bauer e Christoph Hebeisen della società Lookout, il lavoro di Igexin non è così lineare. Non tutte le app che usano questa piattaforma sono state infettate dallo spyware, ma solo alcune scelte dalla società cinese.

Il codice che i programmatori inseriscono nelle loro app, infatti, non incorpora direttamente alcun malware. Tra le delle routine che vanno a procacciare le pubblicità da visualizzare, invece, si trova un modulo che comunica costantemente con i server Igexin e permette di scaricare codice eseguibile.

In alcuni casi, questo codice è stato visto raccogliere e mandare in Cina una serie di dati quali i numeri di telefono del dispositivo, la lista delle chiamate effettuate, la durata delle stesse e lo stato attuale del telefono.

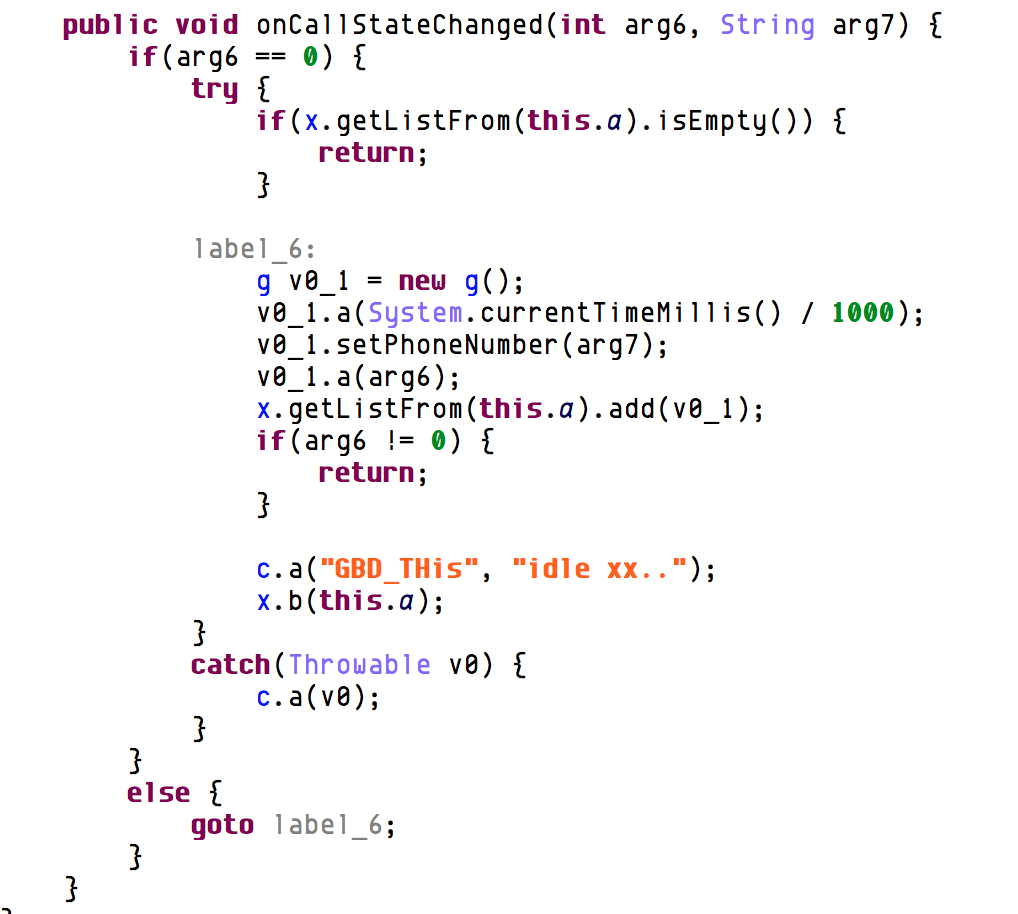

Qui si vede una delle chiamate del codice del malware che punta a recuperare lo stato del telefono.

Il codice scaricato dai server cinesi non è in grado, per quanto visto, di scavalcare i permessi concessi dal sistema operativo in fase di installazione, però questo non significa che i dati collezionabili siano pochi.

Inoltre, anche se il suo sistema di attivazione è selettivo e quindi finora solo una minima parte delle app infette si è davvero trasformata in una spia, nulla lascia intendere che in futuro Igexin possa decidere si “svegliare” questi potenziali trojan e attivarli, magari scaricando un codice in grado di sfruttare qualche vulnerabilità particolare.

Lookout ha analizzato moltissime app nello store di Google, scoprendo che oltre 500 facevano uso della piattaforma in esame. Le app sono state tutte eliminate o sostituite dagli sviluppatori con una versione priva di potenziali minacce, ma resta il fatto che il numero di app scaricate è davvero elevato. Per avere un’idea, possiamo vedere un riassunto di quanto contenuto nella lista, categorizzato per tipologia di app:

- Giochi per adolescenti (scaricati tra le 50 e le 100 milioni di volte)

- App meteo (una delle quali scaricate tra 1 e 5 milioni di volte)

- Internet Radio (in totale tra le 500mila e il milione di volte)

- App di Fotoritocco (tra 1 e 5 milioni di download)

- Altre app meno diffuse ma di un po’ tutte le categorie.

Ma perché raccogliere i numeri di telefono degli utenti che installano la app e la lista delle sue chiamate? I motivi potrebbero essere molti e tra i più inquietanti c’è quello che questa sia stata una campagna mirata a scovare i numeri di telefono di personaggi politici o attivisti da tenere sott’occhio.

Non c’è nulla a supporto di questa ipotesi, assolutamente personale, se non il fatto che guardando l’elenco delle chiamate fatte e la loro durata si può controllare facilmente se una persona è in contatto con qualcuno che si tiene sotto sorveglianza e costruirne in maniera semplice e automatica una mappa delle conoscenze e connessioni personali.

Inoltre, c’è un’altra importante implicazione nella perdita di dati connessa a questo caso: alla luce della prossima entrata in vigore della normativa GDPR, cosa accadrebbe a chi ha sviluppato l’app? Legalmente, il responsabile di quanto avviene nell’app è il suo sviluppatore, anche se si appoggia a framework che non ha creato lui.

La morale, quindi, è quella di usare solo librerie e piattaforme estremamente ben collaudate, solo che fare la scelta corretta potrebbe essere molto complicato dal momento che anche quella di Igexin sembrava avere le carte in regola.

Articoli correlati

-

Scoperto KoSpy, un nuovo spyware...

Scoperto KoSpy, un nuovo spyware...Mar 14, 2025 0

-

BadBox è stato smantellato (di nuovo):...

BadBox è stato smantellato (di nuovo):...Mar 07, 2025 0

-

Meta smantella una campagna di...

Meta smantella una campagna di...Feb 03, 2025 0

-

Il trojan Necro ha attaccato 11 milioni...

Il trojan Necro ha attaccato 11 milioni...Set 24, 2024 0

Altro in questa categoria

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica...

Minacce recenti

Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna...