Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Il leak del Trono di Spade usato come esca per diffondere un trojan

Ago 28, 2017 Marco Schiaffino Attacchi, Intrusione, Leaks, Malware, News 0

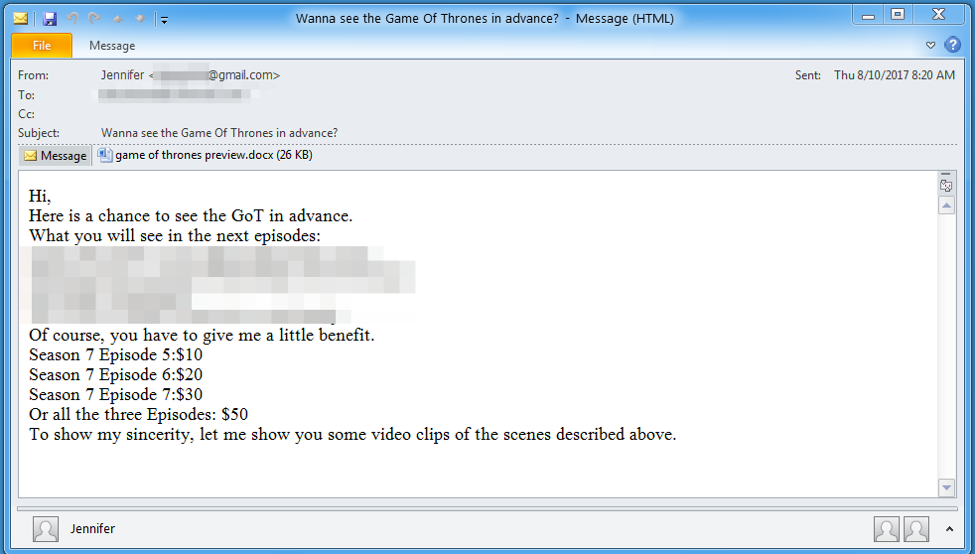

L’email propone di acquistare gli episodi non ancora andati in onda della serie TV. Ma nell’allegato che dovrebbe offrire un’anteprima c’è il malware.

La notizia dell’intrusione nei sistemi informatici di HBO e il conseguente leak su Internet di informazioni e materiali video ha avuto eco in tutto il mondo. Ai danni subiti dalla casa di produzione statunitense, però, adesso potrebbero aggiungersene altri.

Stando a quanto riporta Proofpoint, infatti, la notizia del furto di alcuni episodi del Trono di Spade viene sfruttata da un noto gruppo di cyber-spionaggio come esca per far cadere in trappola le loro vittime.

Si tratta di ATP17 (conosciuto anche con il nome di Deputy Dog e Group 27) che molti ricercatori ritengono sia collegato al governo cinese.

La tecnica di attacco è piuttosto semplice, ma rischia di essere terribilmente efficace. Il bersaglio riceve un’email in cui viene proposto l’acquisto di alcuni episodi del Trono di Spade (nell’email individuata da Proofpoint si faceva riferimento agli episodi 4, 5 e 6) per poche decine di dollari.

Magari non siamo disposti a pagare 50 dollari per vedere in anticipo tre puntate della serie. Ma un’occhiata all’anteprima non la vogliamo dare?

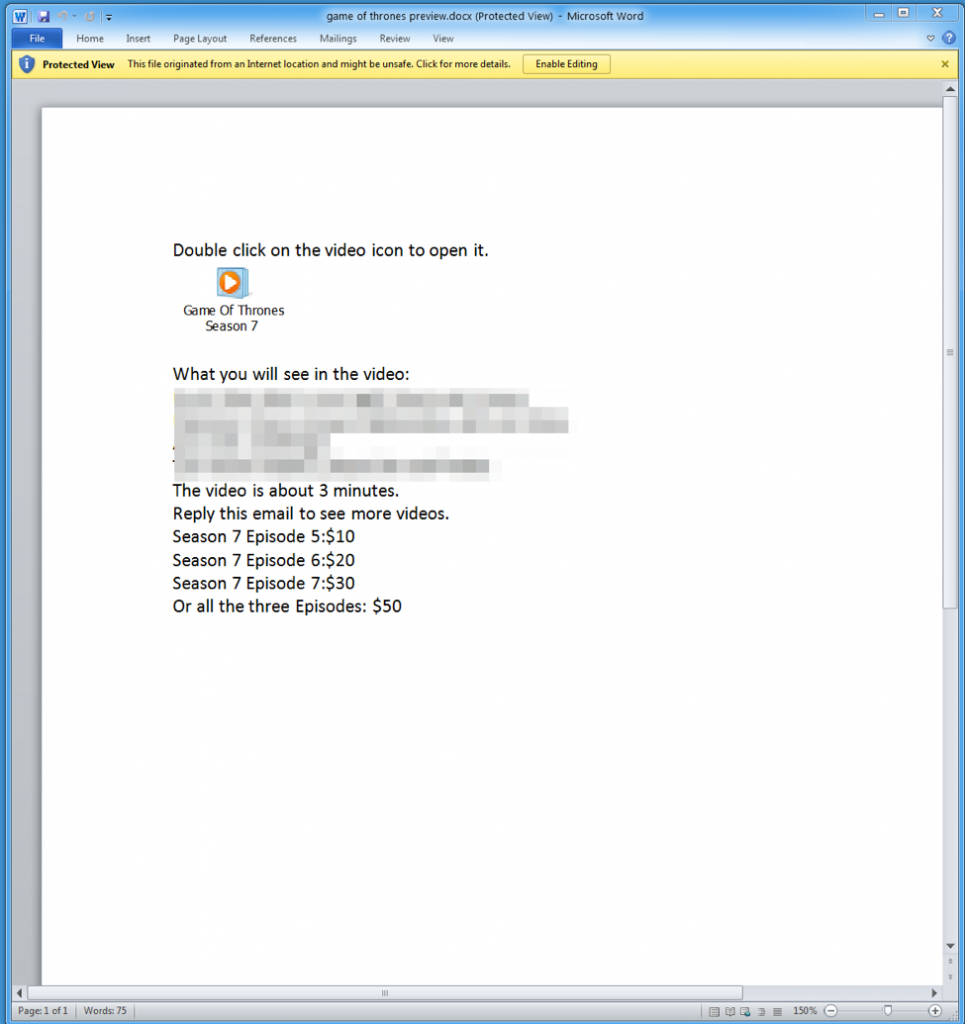

Al messaggio, inoltre, è allegato un file di Word che, stando a quanto scritto nell’email, dovrebbe consentire di visualizzare un’anteprima degli episodi in questione.

In realtà il collegamento all’interno del documento avvia uno script PowerShell che scarica due file offuscati attraverso XOR e codificati in Base64. Il primo è un trojan chiamato 9002, che il gruppo usa spesso nelle sue operazioni.

Il collegamento dovrebbe avviare il video, ma in realtà attiva uno script che scarica e installa il trojan.

Il malware viene iniettato all’interno di un file eseguibile legittimo di Windows (wabmig.exe) mentre il secondo file, in formato .LNK, viene memorizzato nella cartella Startup di Windows. La sua funzione è quella di aprire, decodificare e iniettare il trojan in un nuovo processo wabmig.exe.

Il trojan a questo punto si collega al server Command and Control (C&C) utilizzando una serie di sistemi di codifica e offuscamento che rendono estremamente difficile l’individuazione dell’attività del malware.

Secondo i ricercatori Proofpoint, una tecnica di attacco molto simile sarebbe stato usato dallo stesso gruppo nel 2014. Anche in quel caso, infatti, gli hacker di ATP17 hanno utilizzato il sistema di codifica XOR e un vettore di infezione realizzato utilizzando un file in formato LNK con una struttura pressoché identica.

Articoli correlati

-

In Italia raddoppiano gli attacchi...

In Italia raddoppiano gli attacchi...Dic 02, 2024 0

-

Phishing, breach e trojan bancari:...

Phishing, breach e trojan bancari:...Nov 07, 2024 0

-

Il trojan Necro ha attaccato 11 milioni...

Il trojan Necro ha attaccato 11 milioni...Set 24, 2024 0

-

Un malware Android ha infettato più di...

Un malware Android ha infettato più di...Set 16, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...