Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Abbattuta una gigantesca botnet di dispositivi Android

Ago 29, 2017 Marco Schiaffino Malware, News, RSS 3

Era un vero esercito composto da migliaia di device usato dai pirati per portare attacchi DDoS. La botnet smantellata da un’alleanza tra società di sicurezza.

Erano riusciti a mettere in piedi una vera armata di bot controllati a distanza attraverso app infette che gli permettevano di utilizzare le connessioni di smartphone e tablet per portare attacchi DDoS a siti Internet e infrastrutture informatiche.

L’attività del gruppo di cyber-criminali è stata interrotta solo grazie allo sforzo congiunto di un gruppo di società di sicurezza e dell’IT che hanno unito le loro forze per “abbattere” la gigantesca botnet individuando i server Command and Control e mettendoli K.O.

Come riporta Michael Mimoso di Kaspersky, l’azione che ha portato allo smantellamento della botnet WireX ha coinvolto aziende del calibro di Akamai; Cloudflare; Flashpoint; Google; Oracle; RiskIQ e Team Cymru.

Un fronte ampio che ha visto lavorare fianco a fianco anche aziende concorrenti, con lo scopo di eliminare un pericolo altrettanto eccezionale. Secondo i ricercatori che hanno partecipato all’azione, infatti, WireX sarebbe la botnet più grande mai individuata.

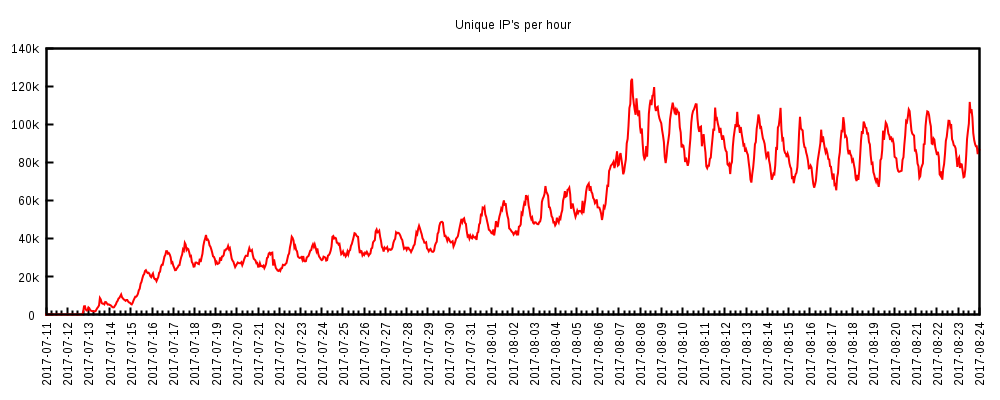

A lanciare l’allarme sulla presenza di un soggetto in grado di portare attacchi DDoS di notevole violenza è stata Akamai, che nel mese di agosto ha individuato attacchi che in alcuni momenti coinvolgevano fino a 120.000 IP diversi nel momento massimo di picco, individuato tra il 15 e il 17 agosto.

Il volume di connessioni individuate da Akamai è davvero impressionante. Nei momenti di picco supera i 120.000 IP unici.

Secondo le stime dei ricercatori, in realtà, il numero di dispositivi infetti controllati attraverso WireX era di “soli” 70.000 device. Come puntualizza Mimoso, questa discrepanza tra i numeri può essere dovuta al fatto che quando un telefono passa da una cella all’altra ottiene un nuovo indirizzo IP.

I dati “gonfiati” sarebbero quindi da attribuire al fatto che i proprietari di alcuni dispositivi coinvolti negli attacchi fossero in movimento.

Ma come è stato possibile arrivare a una situazione del genere? Le indagini condotte dal team di ricercatori non lascia dubbi: i pirati erano riusciti a imbottire il Google Store di app infette. La società di Mountain View, secondo quanto riportato da Justin Paine di Cloudflare, tra quelle nel Google Store e quelle in siti di terze parti ne avrebbe individuate (e rimosse) più di 300.

Il fatto che nessuno se ne fosse accorto, invece, si spiega con un cambio di strategia dei pirati informatici. Secondo Allison Nixon di Flashpoint, il malware in questione è una variante del ben conosciuto Android.Clicker, che fino a qualche tempo fa aveva un comportamento completamente diverso.

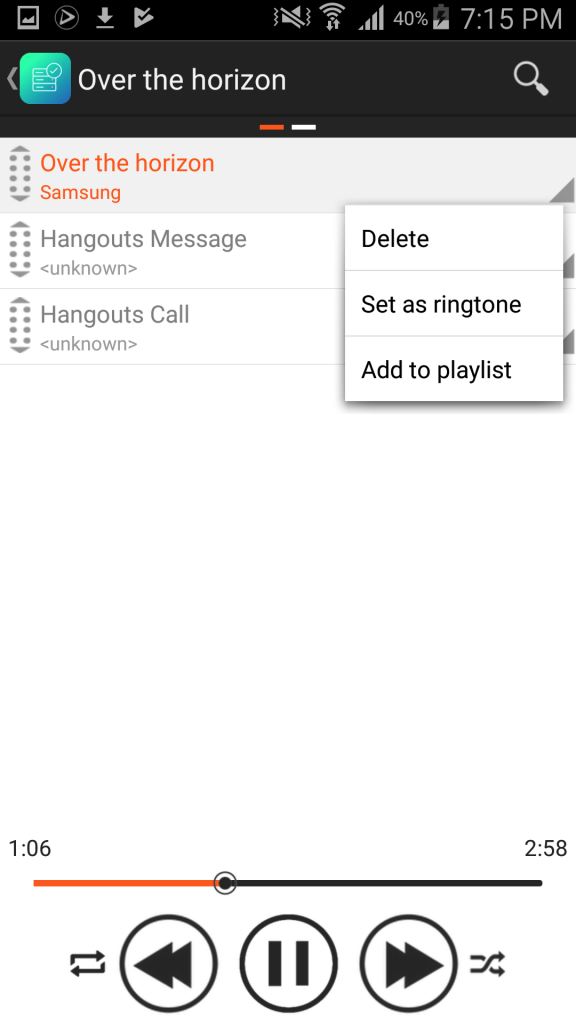

La maggior parte delle app in questione sono Media Player o semplici programmi per la creazione di suonerie come quello che vediamo in questa immagine.

Android.Clicker, infatti, era il classico malware progettato per procurare guadagni ai cyber-criminali facendo clic su annunci pubblicitari e siti controllati dagli stessi pirati. La sua “mutazione” in uno strumento di attacco tramite DDoS sarebbe quindi qualcosa di recente.

Articoli correlati

-

Attenzione ai convertitori di file...

Attenzione ai convertitori di file...Mar 24, 2025 0

-

Scoperto KoSpy, un nuovo spyware...

Scoperto KoSpy, un nuovo spyware...Mar 14, 2025 0

-

CERT-AGID 1-7 marzo: bot fasulli,...

CERT-AGID 1-7 marzo: bot fasulli,...Mar 11, 2025 0

-

BadBox è stato smantellato (di nuovo):...

BadBox è stato smantellato (di nuovo):...Mar 07, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...

3 thoughts on “Abbattuta una gigantesca botnet di dispositivi Android”