Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Il tallone d’Achille delle CPU Intel può essere corretto. Merito dell’NSA

Ago 29, 2017 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Il famigerato Management Engine può essere disattivato modificando il firmware. L’opzione imposta a Intel dal governo USA.

Dopo mesi di preoccupazione, la vicenda legata alle vulnerabilità dell’Intel Management Engine (ME), il co-processore che l’azienda implementa nelle macchine destinate all’uso in ambito enterprise, sembra essere arrivato al capitolo finale.

ME è diventato una sorta di spauracchio per tutti i responsabili di sicurezza dopo che alcune settimane fa erano emerse informazioni riguardo a delle falle di sicurezza legate al processore e, in particolare, alle funzioni di gestione in remoto implementate da Intel.

In seguito le cose erano peggiorate con la notizia che un gruppo di cyber-criminali stava sfruttando attivamente alcune funzioni di ME per aggirare il controllo dei sistemi antivirus.

Ora, un gruppo di ricercatori di Positive Technologies hanno reso pubblico un report in cui spiegano come sia possibile disattivare ME in modo che le sue funzionalità non rappresentino più un rischio per chi utilizza macchine che montano le CPU Intel di nuova generazione.

Nel dettaglio, quello che i ricercatori hanno scoperto è che basta modificare un bit (un bit!) nel firmware del processore per fare in modo che ME si disattivi una volta gestito l’avvio del computer.

Una notizia sorprendente, anche perché il firmware di questo componente hardware, almeno fino a oggi, rappresentava un mistero per tutti. Il codice (crittografato e compresso) è infatti pressoché inaccessibile e i tentativi di analizzarlo da parte degli esperti di sicurezza erano finora andati a vuoto.

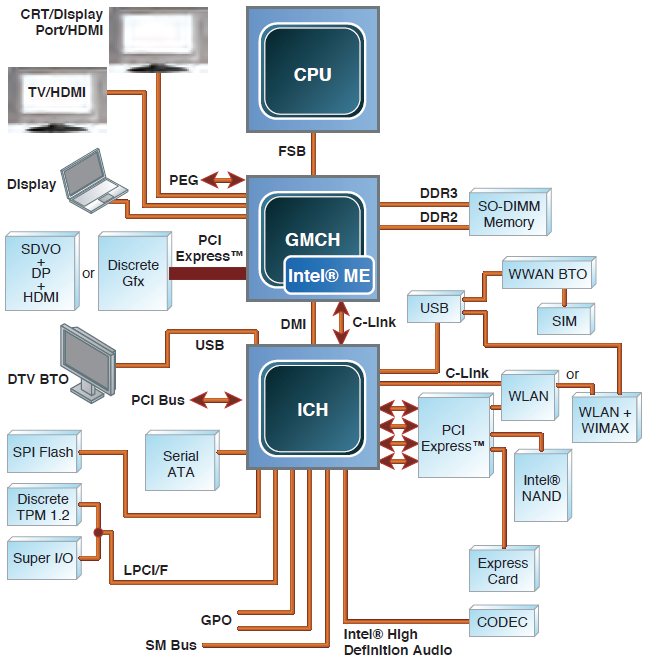

Cosa fa ME? Stando ai grafici pubblicati da Intel, un po’ di tutto. E di conseguenza metterci le mani non è di certo la cosa più semplice del mondo…

Ma com’è possibile che una piccola modifica (basta modificare un particolare valore inserendo “1”) sia sufficiente a disattivare ME? Stando a quanto riportano gli stessi ricercatori, non è un caso.

Gli sviluppatori di Intel, infatti, sono stati obbligati a inserire questa opzione sulla base di un programma governativo statunitense (in pratica su richiesta dell’NSA) che non gradiva la presenza di funzioni così vulnerabili ad attacchi.

Si chiama High Assurance Platform e, semplificando, contiene le linee guida per garantire la sicurezza dei sistemi informatici negli Stati Uniti.

Secondo i ricercatori di Positive Techonologies, in ogni caso, la modifica del firmware dei processori Intel che usano ME non è un’operazione da prendere alla leggera.

Stando a quanto scrivono, infatti, la procedura non è ancora stata controllata e potrebbe avere conseguenze imprevedibili, tra cui il danneggiamento della CPU stessa. Il loro suggerimento è di eseguire la modifica solo con la supervisione di un esperto di firmware (certo, se ne trova uno a ogni angolo di strada) che possa garantire l’esito positivo della modifica.

Articoli correlati

-

Spectre è ancora presente nei nuovi...

Spectre è ancora presente nei nuovi...Ott 30, 2024 0

-

Vulnerabilità di Microsoft Exchange...

Vulnerabilità di Microsoft Exchange...Mag 22, 2024 0

-

SLAM segue le orme di Spectre per...

SLAM segue le orme di Spectre per...Dic 07, 2023 0

-

Gli hacktivisti iraniani continuano a...

Gli hacktivisti iraniani continuano a...Dic 06, 2023 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...