Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Regala un kit per creare il proprio trojan, ma dentro c’è una backdoor

Set 01, 2017 Marco Schiaffino Malware, News, RSS 0

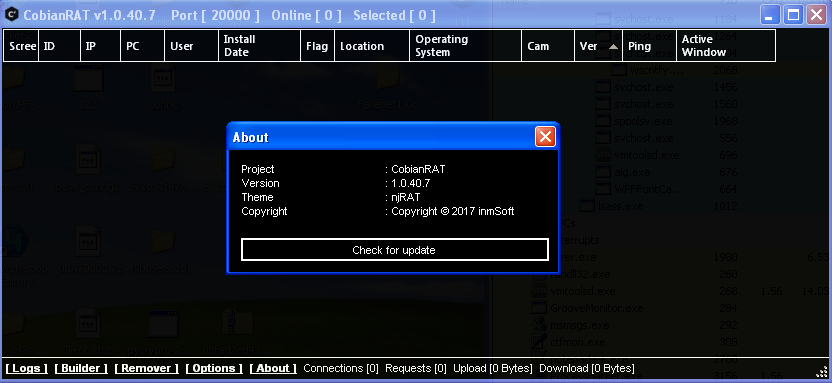

Il Remote Access Tool si chiama Cobian e nel suo codice è nascosto un sistema che permette all’autore del kit di prendere il controllo dei PC infetti.

Nei bassifondi del Web nessuno dà niente per niente e i presunti hacker che frequentano certi forum dovrebbero sapere che l’offerta di un kit gratuito per creare il proprio trojan puzza di bruciato lontano un kilometro.

Secondo quanto riportano dalle pareti di Zscale, però, c’è un buon numero di aspiranti cyber-criminali che hanno deciso di fidarsi e scaricare Cobian per lanciarsi nell’affascinante mondo della pirateria informatica.

Dal punto di vista tecnico, Cobian è una variante del trojan njRAT, che i ricercatori di Zscale hanno già individuato e analizzato in passato.

Una volta attivato sul computer, il malware crea un nuovo file %TEMP%/svchost.exe e crea una chiave di registro per fare in modo che venga avviato a ogni accensione del computer.

Le funzionalità di Cobian comprendono la possibilità di catturare schermate dal PC infetto, registrare tutto ciò che viene digitato sulla tastiera, accedere alla webcam e al microfono per registrare audio e video, sottrarre file, inviare comandi tramite Shell e installare ulteriori moduli.

Un gran bel malware che permette di fare più o meno quello che si vuole sul computer infetto. Peccato che al suo interno ci sia una sorpresina…

***foto***Un gran bel malware che permette di fare più o meno quello che si vuole sul computer infetto. Peccato che al suo interno ci sia una sorpresina…

Peccato che l’autore del kit abbia inserito nel suo RAT (Remote Access Tool) una backdoor nascosta che si collega all’url di un Pastebin per ricevere istruzioni. Di conseguenza, l’autore del kit può prendere il controllo delle macchine infettate quando vuole.

Insomma: non solo ha trovato il modo di scaricare sugli altri il compito di diffondere i malware e gestire il furto dei dati delle vittime, ma anche di lasciare a loro tutti i rischi legati a eventuali reazioni da parte delle forze dell’ordine.

Secondo i ricercatori di Zscaler, che hanno analizzato nel dettaglio Cobian, gli IP unici che si sono collegati all’indirizzo su Pastebin sarebbero 4.055. Questo significa che in circolazione ci sono più di 4.000 computer infetti che possono passare di mano in qualsiasi momento.

Da notare è anche il fatto che la backdoor è programmata per non attivarsi nel caso in cui il nome della macchina infetta sia uguale a quello del server Command and Control. Un accorgimento che l’autore del kit ha preso per evitare che il trucchetto venisse scoperto in fase di test da parte di uno dei suoi “agenti”.

Dopo la pubblicazione del report di Zscaler, però, il trucchetto è stato scoperto ed è piuttosto improbabile che qualche altro pollo cada nella trappola. Ma non si sa mai…

Articoli correlati

-

MirrorFace ha colpito un ente...

MirrorFace ha colpito un ente...Mar 19, 2025 0

-

BadBox è stato smantellato (di nuovo):...

BadBox è stato smantellato (di nuovo):...Mar 07, 2025 0

-

Brutto momento per la crittografia in...

Brutto momento per la crittografia in...Feb 28, 2025 0

-

Una nuova backdoor in GoLang sfrutta...

Una nuova backdoor in GoLang sfrutta...Feb 17, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...