Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Scardinata la crittografia di 320 milioni di password

Set 04, 2017 Marco Schiaffino Gestione dati, News, Privacy, RSS, Tecnologia 1

Il gruppo CynoSure Prime ha risposto all’appello di Troy Hunt per dimostrare l’importanza di usare password diverse per ogni servizio.

Troy Hunt sarà anche un po’ fissato, ma la sua paranoia in merito all’uso delle password è più che giustificata. Il ricercatore australiano è uno degli animatori di HaveIBeenPwned, il sito che raccoglie i database con le credenziali di accesso rubati e distribuiti sul Web.

L’obiettivo del sito è quello di sensibilizzare gli utenti nei confronti dei rischi che si corrono nell’usare la stessa password per servizi Internet diversi. La logica è semplice: se i server di uno di questi servizi viene violato e i pirati si impossessano delle credenziali, avranno accesso anche a tutti gli altri per cui è stata usata la stessa password.

E visto che una delle argomentazioni che vengono opposte al ragionamento di Hunt è quella che le password sarebbero inviolabili grazie all’uso della protezione crittografica, il buon Troy ha deciso di offrire al mondo la prova che fare affidamento solo sull’inviolabilità di un sistema di protezione è un errore.

Ecco quindi che ha messo a disposizione di chiunque fosse disposto a dimostrare la sua teoria un database con 320 milioni di password crittografate (nel database non ci sono gli username collegati) raccolte nel corso degli anni da HaveIBeenPwned.

Uno dei nostri account è stato violato? HaveIBeenPwned ci permette di scoprirlo. Il problema, in alcuni casi, è ricordarsi che password avessimo usato…

Sfida accettata dal gruppo di “cracktivist” di CynoSure Prime, che manco a dirlo ha portato a termine il compito in tempi tutto sommato ragionevoli. Hunt ha pubblicato le password il 3 di agosto. Loro hanno pubblicato il post in cui spiegano come le hanno decrittate il 29 di agosto. Non male.

Come si legge nel loro report, i cracktivist (con il gruppo CynoSure Prime hanno lavorato anche il ricercatore Royce Williams e uno studente tedesco) non hanno di certo avuto vita facile. Si sono dovuti infatti confrontare con sistemi di hash diversi e, almeno in alcuni casi, anche sistemi di hashing “misti” o alterati attraverso l’inserimento di dati casuali.

Per decrittare gli hash, i ricercatori hanno usato un computer con Intel Core i7-6700K, quattro GeForce GTX 1080 e 64GB di memoria. Non proprio una sciocchezza, ma nulla che non sia possibile assemblare con una spesa non stratosferica.

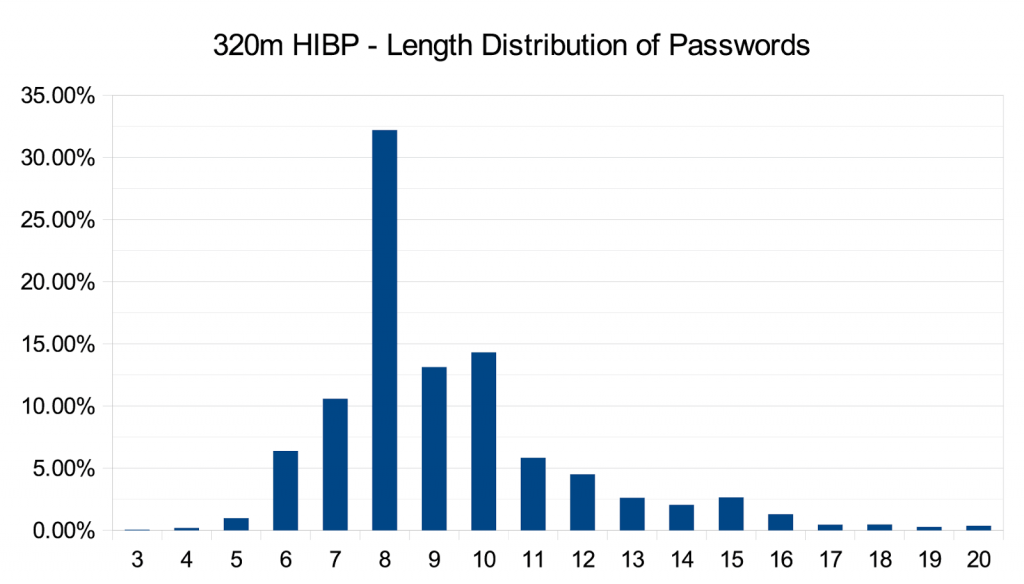

Qualche dato interessante emerge anche dall’analisi statistica delle password individuate. Per esempio riguardo la loro lunghezza. La stragrande maggioranza, infatti, era composta da 8 caratteri.

Più del 30% delle password era composta da 8 caratteri. Un caso?

Il dato si può leggere in due modi, con conclusioni opposte riguardo il livello di “educazione” degli utenti. Quello ottimistico interpreta il dato sulla base del fatto che, per anni, si è raccomandato di utilizzare password lunghe almeno 8 caratteri e che gli utenti abbiano introiettato questa regola in maniera molto “rigida”.

La seconda è che la maggior parte dei servizi da cui provengono le password ponesse l’obbligo di usare almeno 8 caratteri. In questo caso dovremmo dedurre che l’utente medio ha una spiccata tendenza a fare il minimo indispensabile per andare incontro ai requisiti richiesti.

Un vizietto di cui non si può certo accusare l’utente che ha utilizzato come password la più lunga tra quelle individuate dal team. Stando a quanto dicono i ragazzi di CynoSure Prime era infatti composta dalla bellezza di 400 caratteri.

Articoli correlati

-

Brutto momento per la crittografia in...

Brutto momento per la crittografia in...Feb 28, 2025 0

-

DeepSeek: il top della tecnologia...

DeepSeek: il top della tecnologia...Gen 31, 2025 0

-

Gli Stati Uniti cambiano opinione sulla...

Gli Stati Uniti cambiano opinione sulla...Gen 08, 2025 0

-

Circola una nuova versione di Qilin,...

Circola una nuova versione di Qilin,...Ott 30, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...

One thought on “Scardinata la crittografia di 320 milioni di password”