Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Instagram cerca di bloccare il leak con dati di milioni di utenti

Set 06, 2017 Marco Schiaffino Attacchi, Gestione dati, Hacking, In evidenza, Intrusione, Leaks, News, RSS, Vulnerabilità 0

Non solo i VIP: i pirati sostengono di avere sottratto i dati di 6 milioni di utenti Instagram e li stanno vendendo sul Web.

Qualcuno avrà anche sorriso all’idea che l’account dell’attrice Selena Gomez fosse stato hackerato per postare online le foto “senza veli” di Justin Bieber. Ora, però, sembra che quello fosse solo l’aperitivo di qualcosa di (molto) più serio.

Come ha riportato il Daily Beast, infatti, i cyber-criminali avrebbero sfruttato il bug che ha permesso agli ignoti hacker di violare l’account dell’attrice statunitense per rastrellare milioni di account.

Stando a quanto si legge sempre sul Daily Beast, che ha avuto contatti con i pirati autori dell’intrusione ma che non ha potuto visionare il materiale in loro possesso, i cyber-criminali avrebbero rubato le informazioni secondo una logica precisa: sarebbero partiti dagli account più seguiti per poi “scendere”. Totale: 6 milioni di account.

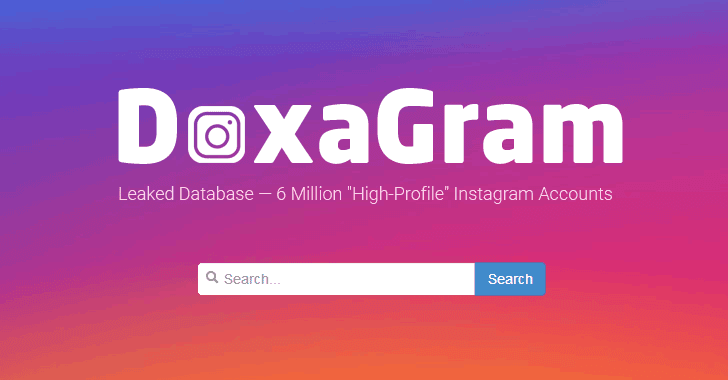

Il tutto sarebbe poi stato ordinato in un database con una funzione di ricerca che i pirati hanno battezzato Doxagram (Dox è il termine che in slang indica l’insieme dei contatti di una persona – ndr) e messo online sotto forma di sistema a pagamento.

Ora è chiuso, ma per un po’ questa è stata l’homepage di Doxagram.com.

Per 10 dollari chiunque potrebbe ottenere le informazioni personali (indirizzo email e numero di telefono cellulare) di uno qualsiasi degli utenti “sequestrati”.

Dopo la correzione del bug a opera degli sviluppatori di Instagram, la partita si è spostata sul Web. Il social network di proprietà di Facebook starebbe infatti facendo di tutto per impedire che l’archivio sia accessibile al pubblico, bloccando gli account dei cyber-criminali sui social network (Facebook e Twitter) e registrando qualsiasi dominio che contenga la parola “Doxagram” per impedire ai pirati di avere troppa visibilità.

La strategia, però, non sembra funzionare particolarmente bene. Prima di scrivere questo articolo, per esempio, ci sono bastati 10 secondi per trovare una serie di post su bitcointalk.org dai quali siamo riusciti ad arrivare al sito doxagram2.com, che sembrerebbe essere gestito proprio dai pirati che hanno saccheggiato i database di Instagram.

Impossibile sapere se contenga davvero i dati di 6 milioni di utenti Instagram, ma il sito promette di fornire le informazioni dietro pagamento.

Stando a quanto si legge nel post, ce ne sarebbe anche una versione sul Dark Web, che ovviamente i volenterosi tecnici di Instagram non possono bloccare ricorrendo agli stessi metodi che hanno usato per social network e domini “normali”.

Ma cosa rischiano gli utenti che sono rimasti vittima del leak? Nel caso dei VIP le conseguenze riguardano essenzialmente la sfera della privacy, visto che saranno presumibilmente costretti a cambiare numero di telefono e indirizzo email.

Per tutti gli altri, magari non così celebri, rimane il rischio che qualcuno sfrutti le informazioni per portare degli attacchi di phishing nei loro confronti, un po’ come è successo a Selena Gomez.

Conoscere indirizzo email e numero di telefono di una persona, infatti, è più che sufficiente per mettere in piedi un raggiro terribilmente credibile, anche perché gli SMS su smartphone sono spesso usati come strumento di verifica nei sistemi di autenticazione a due fattori.

È bene ricordarsi, poi, che l’eventuale truffa potrebbe riguardare anche un servizio diverso da Instagram. Immaginiamo per esempio che ci arrivi un’email con la richiesta di verifica del nostro account Google.

Normalmente saremmo diffidenti, ma nel messaggio c’è scritto che ci verrà inviato un codice via SMS che dovremo inserire nel sito. Behh, se conoscono il nostro numero di telefono devono essere davvero quelli di Google. No? Beh, forse no…

Articoli correlati

-

Sul dark web ci sono oltre 2 milioni di...

Sul dark web ci sono oltre 2 milioni di...Mar 04, 2025 0

-

Black Basta vittima di un leak:...

Black Basta vittima di un leak:...Feb 21, 2025 0

-

Arrestati quattro hacker dietro il...

Arrestati quattro hacker dietro il...Feb 12, 2025 0

-

Hacker russi sfruttano falle in Safari...

Hacker russi sfruttano falle in Safari...Set 03, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...