Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Raffica di vulnerabilità nei router D-Link 850L

Set 12, 2017 Marco Schiaffino News, RSS, Vulnerabilità 0

Il ricercatore Pierre Kim denuncia una serie impressionante di falle di sicurezza che lo rendono un colabrodo: “un dispositivo progettato male”.

Secondo Pierre Kim si tratterebbe di un dispositivo “progettato male” che contiene una serie di falle di sicurezza che lo rendono vulnerabile a un’impressionante varietà di attacchi.

Stiamo parlando del D-Link 850L, un router piuttosto popolare (da una nostra ricerca su Shodan ce ne sarebbero in circolazione circa 90.000) che potrebbe finire presto nel mirino dei pirati informatici.

Secondo quanto riporta Kim in un impietoso report, infatti, i cyber-criminali non avrebbero che l’imbarazzo della scelta per violare il dispositivo.

Andiamo con ordine. A finire sul banco degli imputati è in primo luogo il firmware, che secondo quanto spiega il ricercatore ha una protezione inesistente e può quindi essere decrittato e modificato con estrema facilità.

Non solo: l’uso combinato di alcune falle di sicurezza nei servizi D-Link e delle caratteristiche del router (per esempio il fatto che le credenziali di accesso sono contenute nel codice del firmware) lo esporrebbero ad attacchi via LAN o dall’esterno che consentirebbero a un pirata informatico di prendere il controllo del router esponendo qualsiasi dispositivo collegato alla rete.

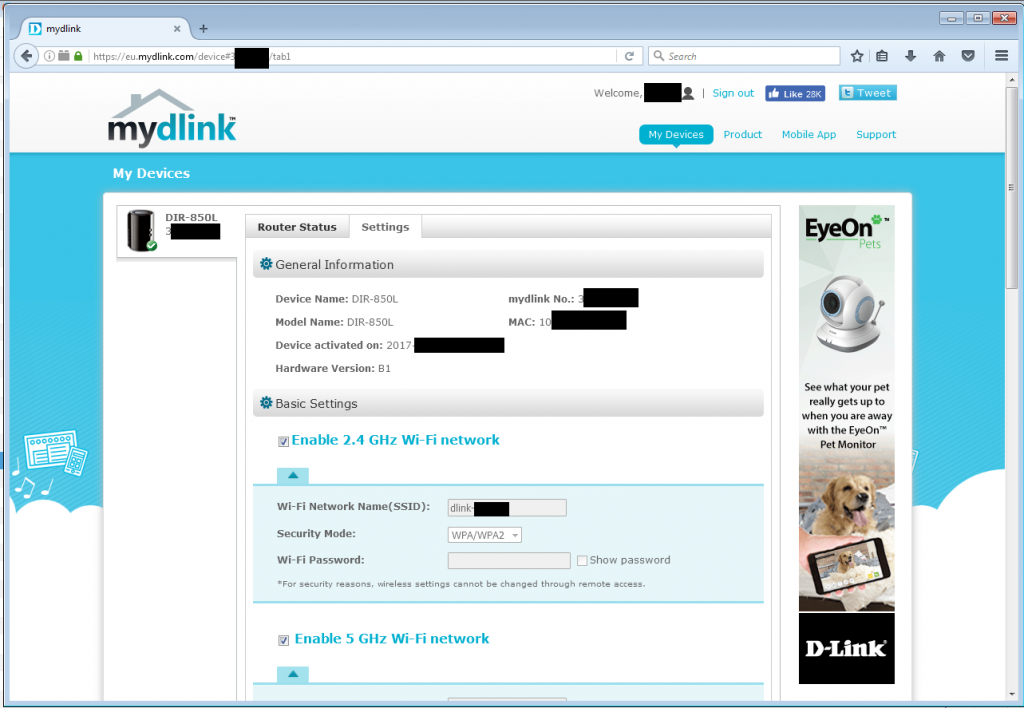

Il sito MyDlink non verifica l’autenticazione dell’utente. Secondo Kim sarebbe quindi facilissimo collegarsi al router ed eseguire un aggiornamento del firmware per comprometterlo.

Nel suo report, Kim snocciola dieci vulnerabilità che affliggerebbero l’850L sia nella versione revA che nella versione revB (entrambe in circolazione) e che secondo il ricercatore comprenderebbero la possibilità di portare attacchi XSS (Cross Site Scripting) che permetterebbero di rubare le credenziali di accesso.

Insomma: un vero disastro che Pierre Kim avrebbe reso pubblico senza troppe remore in seguito a una passata esperienza di coordinamento don D-Link che il ricercatore definisce “difficile”. Tradotto: tra Kim e D-Link non corre buon sangue.

Ora, però, i proprietari dei router D-Link 850L si trovano in una posizione decisamente scomoda. Dopo la pubblicazione delle vulnerabilità (con tanto di codice per sfruttarle) rischiano di diventare dei veri “bersagli mobili” per i pirati informatici.

Articoli correlati

-

D-Link risolve tre vulnerabilità...

D-Link risolve tre vulnerabilità...Set 23, 2024 0

-

Più di 92.000 NAS D-Link sono...

Più di 92.000 NAS D-Link sono...Apr 09, 2024 0

-

Scoperta una nuova campagna hacker che...

Scoperta una nuova campagna hacker che...Feb 20, 2024 0

-

CISA aggiunge sei bug al catalogo di...

CISA aggiunge sei bug al catalogo di...Gen 10, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...