Aggiornamenti recenti Aprile 4th, 2025 12:39 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

Aggiornate i routers Netgear: il malware RouteX ne prende il controllo

Set 13, 2017 Giancarlo Calzetta Hacking, Malware, News, RSS 0

Un hacker che parla russo ha creato, tramite il malware RouteX, una botnet con la quale ruba account grazie a una vulnerabilità vecchia di mesi ma ancora molto diffusa.

RouteX dimostra che tutti dovrebbero impegnarsi molto nel creare software sicuri, ma i produttori di accessori e dispositivi informatici dovrebbero farlo più degli altri. Il motivo è sempre il solito: mentre se per un software per desktop o un’app sono buggate si può implementare qualche procedura per convincere l’utente a scaricare l’aggiornamento, riuscire a tenere aggiornati dispositivi esterni come router, videocamere e simili è davvero complicato.

Non è un caso che un hacker di lingua russa abbia passato gli ultimi mesi a infettare router Netgear con un malware chiamato RouteX, trasformandoli in zombie dediti alla pratica del Credential Stuffing.

Secondo quanto dichiarato da Stu Gordon, Chief Science Officer e Head of Research alla Forkbombus Labs, il criminale ha sfruttato la vulnerabilità CVE-2016-10176 per infettare i router Netgear della serie WNR2000 che non avevano ricevuto la patch rilasciata a dicembre 2016.

Il problema colpisce l’interfaccia di amministrazione interna, che risulta essere accessibile dall’esterno e pienamente operativa a livello di amministratore. In questo modo, l’hacker carica il malware che provvede a chiudere la vulnerabilità (in modo da non esser sovrascritto da eventuali altri malintenzionati) e ad installare un SOCKS Proxy, tramite il quale inizia le operazioni di credential stuffing.

Il credential stuffing è una pratica molto in crescita in questi ultimi mesi che sfrutta i database rubati di username e password per prendere il controllo di account su varie piattaforme.

Gli hacker che mettono le mani su dei database di credenziali rubate, infatti, si trovano davanti a due utilizzi. Il primo è quello di usarlo per la piattaforma di provenienza, se nota; il secondo è quello di cercare di usare le stesse credenziali per accedere ad altri servizi dato che molti utenti usano sempre la stessa combinazione per siti diversi.

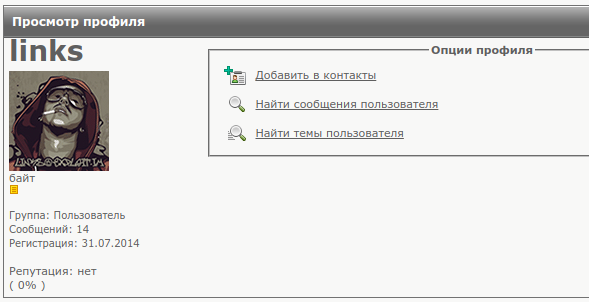

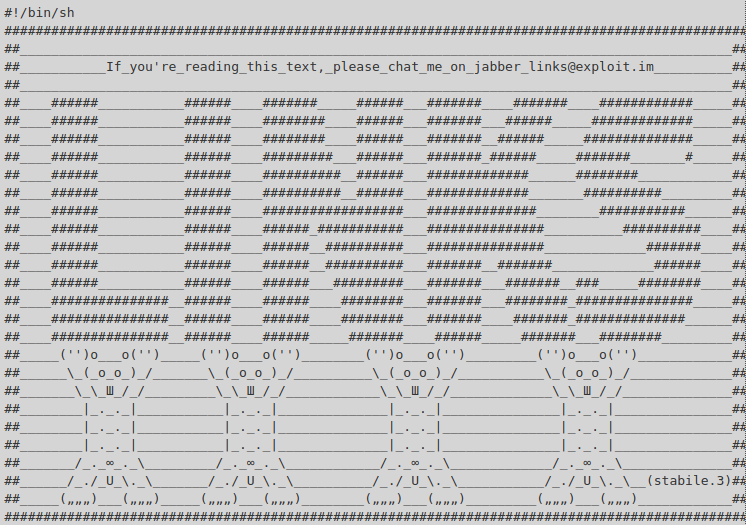

Analizzando gli indirizzi di dieci server di comando e controllo abbinati a RouteX, gli esperti di Forkbombus sono risaliti all’hacker che si fa chiamare Link, lo stesso che creò il malware usato per infettare i dispositivi di Ubiquity Networks nell’ottobre del 2016.

La struttura dei due malware, quello del 2016 e RouteX, sono molto simili, anche se l’ultimo è ovviamente più evoluto, e lo stesso si può dire per lo splash screen che saluta chi si connette alla console di comando.

Per mettere al sicuro i nostri dispositivi, l’unica cosa da fare è quella di aggiornare i Router, ricordandoci di creare un task ricorrente che ci ricordi di fare un controllo manuale su quegli apparecchi che non sono predisposti per aggiornarsi automaticamente.

Fonte: Bleeping Computer

Articoli correlati

-

Al Pwn2Own di ottobre sono state...

Al Pwn2Own di ottobre sono state...Ott 29, 2024 0

-

Robot aspirapolvere hackerati insultano...

Robot aspirapolvere hackerati insultano...Ott 22, 2024 0

-

La quasi totalità degli attacchi a...

La quasi totalità degli attacchi a...Lug 09, 2024 0

-

Tiscali offre gratuitamente la...

Tiscali offre gratuitamente la...Giu 10, 2024 0

Altro in questa categoria

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica...

Minacce recenti

Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna...