Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Rowhammer: il nuovo attacco hardware sfrutta le CPU Intel per nascondersi

Ott 05, 2017 Marco Schiaffino Attacchi, News, RSS, Vulnerabilità 2

La tecnica messa a punto da un gruppo di ricercatori. Servono decine di ore, ma l’attacco è efficace e difficile da individuare.

Aggirare il sistema operativo e i software di sicurezza puntando direttamente alle vulnerabilità dell’hardware per ottenere il controllo di un dispositivo. È questa, in sintesi, la filosofia degli attacchi basati su Rowhammer, una tecnica che sfrutta la possibilità di alterare la memoria RAM.

Una nuova ricerca mette in luce la possibilità di sfruttare la tecnica aggirando gli strumenti di mitigazione implementati fino a oggi.

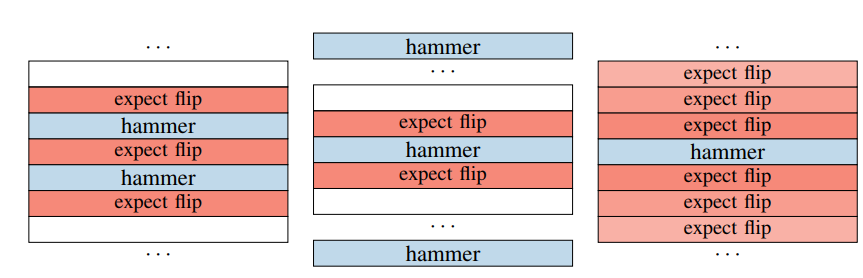

Il concetto alla base degli attacchi Rowhammer è tutto sommato semplice: l’idea è quella di alterare i dati sulla macchina attraverso la lettura ripetuta di una specifica porzione di memoria, che porta al “flip” di un bit (uno 0 diventa 1 o viceversa) all’interno dei dati conservati nella memoria stessa.

Ad aggiornare la tecnica di attacco ci ha pensato un gruppo di ricercatori della Graz University of Technology, Università della Pennsylvania, Università del Maryland, Università di Adelaide e di Data61, che in un report pubblicato online e consultabile a questo link spiega i punti cardine della loro strategia.

Concentrando l’attacco su una singola posizione i ricercatori sono riusciti a renderlo più efficace.

L’idea di base è quella di concentrare l’attacco su uno specifico elemento. La tecnica di attacco, battezzata con il nome di opcode flipping, avrebbe una maggiore efficacia e permetterebbe di aggirare i sistemi di contenimento messi a punto per proteggere i dispositivi dagli attacchi Rowhammer.

Non solo: per fare in modo che l’attacco (e in particolare l’ottenimento dei privilegi di amministratore) non siano rilevati, i ricercatori hanno “abusato” del sistema di sicurezza integrato nei processori Intel (Intel SGX o Software Guard Extensions) che renderebbe l’attacco “invisibile” al sistema operativo.

Stando ai test effettuati dai ricercatori, l’attacco richiede però parecchio tempo: da un minimo di 44 ore a un massimo di 137. Certo: se il bersaglio è un server impostato per essere attivo 24/7, il fattore tempo non è un grosso problema.

In passato, lo spauracchio degli attacchi Rowhammer hanno indotto i produttori hardware (Intel in particolare) a introdurre sistemi di controllo in grado di mitigare l’alterazione dei dati nella memoria. Ora, con le nuove scoperte legate alla tecnica di opcode flipping, rischiano di dover cominciare tutto da capo.

Articoli correlati

-

Spectre è ancora presente nei nuovi...

Spectre è ancora presente nei nuovi...Ott 30, 2024 0

-

Rockwell Automation, una vulnerabilità...

Rockwell Automation, una vulnerabilità...Ago 06, 2024 0

-

GoFetch, il bug dei chip Apple che non...

GoFetch, il bug dei chip Apple che non...Mar 26, 2024 0

-

SLAM segue le orme di Spectre per...

SLAM segue le orme di Spectre per...Dic 07, 2023 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...

2 thoughts on “Rowhammer: il nuovo attacco hardware sfrutta le CPU Intel per nascondersi”