Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

La vulnerabilità DUHK mette a rischio i sistemi di crittografia

Ott 25, 2017 Marco Schiaffino News, RSS, Vulnerabilità 0

Una nuova falla di sicurezza consentirebbe di violare la codifica delle sessioni dei browser e delle VPN. La colpa è dei dispositivi obsoleti.

I sistemi di crittografia utilizzati per svariate funzioni (dalle Virtual Private Netowrk al protocollo HTTPS) avrebbero una falla di sicurezza che consentirebbe di ricavare facilmente la chiave privata usata per la codifica dei dati, esponendo così all’intercettazione tutti i dati inviati come se fossero in chiato.

A spiegarlo è un gruppo di ricercatori della University of Pennsylvania e della Johns Hopkins University, che in un report spiegano per filo e per segno le caratteristiche della vulnerabilità DUHK (Don’t Use Hard-coded Keys) che hanno individuato nel loro studio.

Il problema nasce dall’uso di un vecchio algoritmo, chiamato ANSI X9.31. Si tratta di un generatore di numeri pseudo-casuali utilizzato per creare le chiavi crittografiche e che, per essere sicuro, deve utilizzare una chiave iniziale segreta. Se qualcuno ottiene questa chiave, può violare la codifica in una manciata di minuti.

Il sistema migliore per fare in modo che la chiave iniziale rimanga segreta, spiegano i ricercatori, è quello di generarla all’avvio delle sessioni. Nessuno standard, però, ha fissato questa regola.

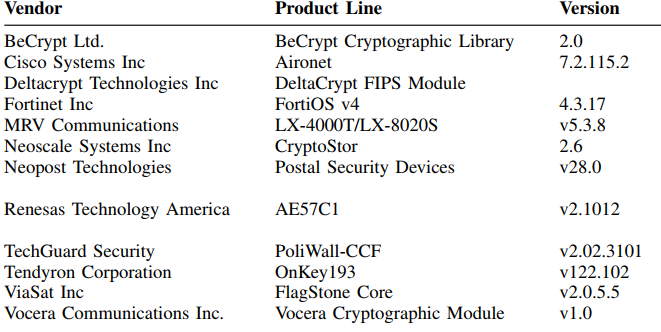

Risultato: nello studio hanno individuato una serie di prodotti (tra cui quelli di Fortinet e Cisco) che utilizzano una chiave iniziale memorizzata nel codice del software e che chiunque potrebbe recuperare e usare per violare i sistemi crittografici.

Ecco l’elenco dei prodotti “a rischio” individuati dai ricercatori. Quanti saranno ancora in circolazione? Solo i FortiGate con versioni vulnerabili, secondo il report, sarebbero stati 23.000.

Si tratta di prodotti piuttosto vecchi, ma ancora in circolazione. E questo crea un problema: mentre nel caso di Fortinet la falla sarebbe stata corretta (interessava solo i modelli FortiGate che usavano versioni di FortiOS tra la 4.3.0 e la 4.3.17) in altri casi (come in quello di Cisco) i dispositivi vulnerabili non godono più del supporto del produttore.

Ma quali prodotti sono vulnerabili? Difficile dirlo. Quel che è certo è che i dispositivi certificati dopo gennaio 2016 non utilizzano ANSI X9.31. In circolazione, però, ci sarebbero ancora migliaia di device vulnerabili che potrebbero essere violati in meno di 4 minuti utilizzando l’attacco DUHK.

Articoli correlati

-

Fortinet estende il suo Academic...

Fortinet estende il suo Academic...Mar 10, 2025 0

-

Brutto momento per la crittografia in...

Brutto momento per la crittografia in...Feb 28, 2025 0

-

PlushDaemon: un nuovo gruppo APT cinese...

PlushDaemon: un nuovo gruppo APT cinese...Gen 29, 2025 0

-

L’IA generativa rivoluziona il...

L’IA generativa rivoluziona il...Gen 15, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...