Aggiornamenti recenti Aprile 2nd, 2025 10:39 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

Amazon corre ai ripari per bloccare le violazioni di dati sul cloud

Nov 09, 2017 Marco Schiaffino Gestione dati, News, Prodotto, RSS, Tecnologia, Vulnerabilità 0

L’azienda ha introdotto nuove funzioni e un avviso all’interno del sistema di controllo che segnala quando il Bucket è accessibile dall’esterno.

La novità può sembrare una minuzia, ma testimonia il livello di esasperazione a cui devono essere arrivati dalle parti di Amazon nel verificare le continue intrusioni sui loro sistemi.

Esasperazione dovuta al fatto che gli utenti che usano i loro servizi cloud sembrano proprio non essere in grado di configurare correttamente il servizio.

A testimoniarlo sono gli episodi di cronaca, che registrano continui “incidenti” che seguono sempre lo stesso copione: database o servizi lasciasti esposti su Internet e accessibili a chiunque senza autenticazione. Stando a dati forniti da Skyhigh Networks lo scorso settembre, si starebbe parlando del 7% del totale.

Ora che alcune società di sicurezza hanno lanciato l’allarme sulla possibilità che in situazioni simili i Bucket possano essere usati come strumenti per diffondere malware o violare i siti Web, dalle parti di Amazon hanno deciso di correre ai ripari.

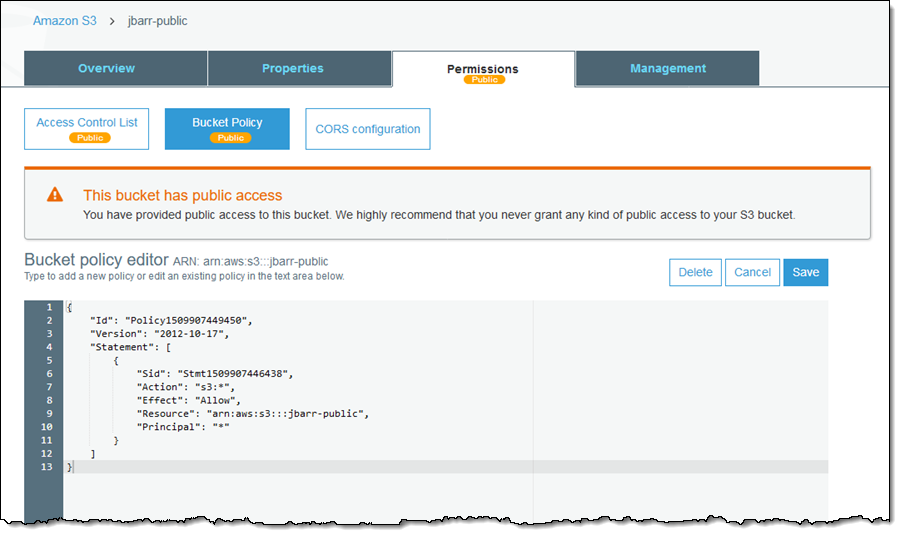

L’avviso è decisamente visibile e bisogna impegnarsi parecchio per ignorarlo. Scommettiamo che qualcuno ci riuscirà comunque?

***foto***L’avviso è decisamente visibile e bisogna impegnarsi parecchio per ignorarlo. Scommettiamo che qualcuno ci riuscirà comunque?

Il primo passo è stato quello di predisporre un avviso (decisamente visibile) che segnala la incorretta configurazione e la possibilità che i dati siano accessibili dall’esterno.

Amazon, però, è andata oltre e ha anche introdotto una funzione di crittografia dei dati. Purtroppo nonostante il nome (Default Encryption) non è attiva per impostazione predefinita.

Nel prossimo futuro vedremo se gli accorgimenti saranno sufficienti per evitare che si ripetano episodi come quelli a cui abbiamo assistito in passato.

Anche perché sul Web stanno spuntando come funghi software che consentono di scansire la rete alla ricerca dei Bucket esposti e la possibilità di “leak” aumenta esponenzialmente.

Articoli correlati

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

-

Sul dark web ci sono oltre 2 milioni di...

Sul dark web ci sono oltre 2 milioni di...Mar 04, 2025 0

-

Black Basta vittima di un leak:...

Black Basta vittima di un leak:...Feb 21, 2025 0

-

DeepSeek: il top della tecnologia...

DeepSeek: il top della tecnologia...Gen 31, 2025 0

Altro in questa categoria

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso...