Aggiornamenti recenti Aprile 2nd, 2025 10:39 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

Proteggersi dal furto di password: cominciamo dall’email

Nov 14, 2017 Marco Schiaffino Approfondimenti, Hacking, In evidenza, Privacy, RSS 0

Una ricerca di Google accende i riflettori sulle tecniche usate per sottrarre le credenziali dei servizi online. Gli account email sono quelli più bersagliati.

Sul mercato nero sono in vendita miliardi di credenziali rubate agli utenti e almeno il 15% degli utenti hanno sperimentato nel corso della loro vita un problema legato al furto delle credenziali per un qualche servizio Internet.

A dirlo è una ricerca pubblicata da Google, che ha analizzato il fenomeno del furto delle credenziali online alla ricerca di spunti e per migliorare il livello di protezione dei suoi servizi. Il quadro che emerge, però, consente di comprendere piuttosto bene le dinamiche legate alle tecniche utilizzate dai pirati informatici per mettere le mani sui dati di accesso ai servizi online.

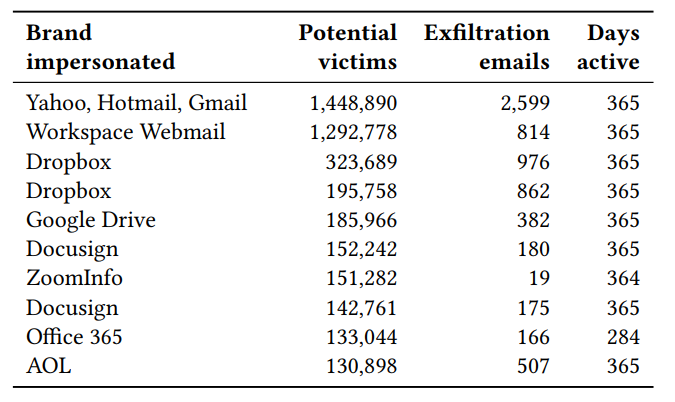

La ricerca di Google evidenzia, tra le altre cose, quali siano i servizi più bersagliati dagli attacchi di phishing. I servizi di posta elettronica sono in testa alla lista.

Dalla ricerca di Google nel Deep Web emerge che i cyber-criminali possono accedere a una quantità smisurata di informazioni che provengono da fonti diverse. I ricercatori hanno individuato 788.000 credenziali rubate utilizzando keylogger, 12 milioni provenienti dal phishing e la bellezza di 3,3 miliardi sottratte attraverso la violazione di sistemi di servizi online.

Account Gmail al centro del mirino

Nella ricerca si capisce immediatamente che la preoccupazione dei ricercatori è rivolta soprattutto agli account Google. Prima di archiviarla come una prospettiva “di parte”, però, serve fare qualche considerazione.

Il fatto che il servizio di posta elettronica dell’azienda di Mountain View sia il più usato al mondo, per esempio, ha una prima conseguenza immediata: la maggior parte degli account di qualsiasi servizio su Internet fanno riferimento a un indirizzo Gmail.

Dalla ricerca emerge che tra i 3,3 miliardi di account provenienti dai vari leak provocati dalla violazione di sistemi di altre società, ben il 12% fa riferimento a un account Gmail. Di questi, il 7% usa la stessa password utilizzata per la posta elettronica.

Compromettere un account Gmail consente ai pirati di accedere anche a tutti i servizi a cui l’utente si è registrato con quell’indirizzo di posta elettronica.

Il dato ha una certa importanza. Visto che la maggior parte dei servizi prevede che il reset della password avvenga attraverso l’email usata per la registrazione, significa infatti che chi ha accesso all’account Gmail di un utente, ha accesso anche a tutti i servizi che ha registrato con quell’email.

Non è un caso che i pirati informatici dedichino significativi sforzi per violare proprio gli account di Google. Stando ai dati pubblicati nella ricerca, una percentuale tra il 12 e il 25% degli attacchi mirati tramite keylogger e phishing ne confronti di questi account ha successo.

Quanto servono i controlli?

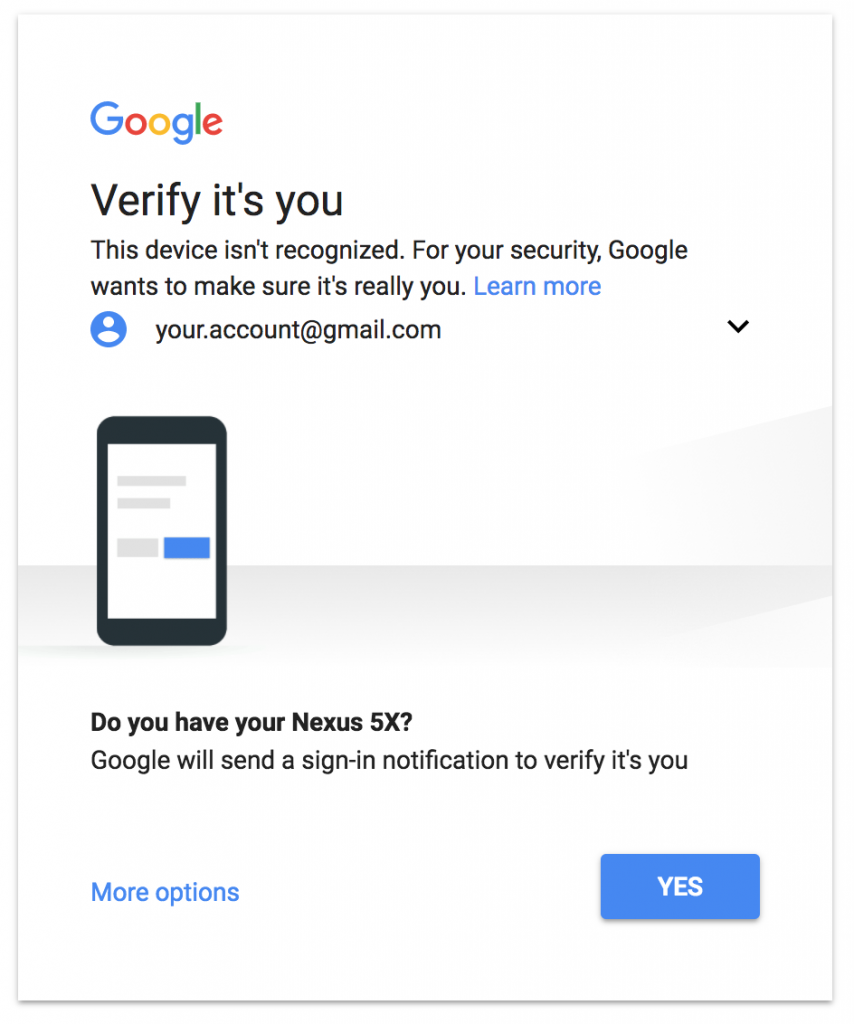

E qui si apre un altro discorso. Tutto si può dire di Google, infatti, tranne che non presti attenzione al tema della sicurezza. Quante volte vi è capitato di ricevere un avviso (magari mentre vi trovavate all’estero) in cui si chiedeva conferma del fatto che l’accesso a un servizio Google fosse stato fatto proprio da voi?

Questo perché l’azienda di Mountain View utilizza una serie di parametri di identificazione degli utenti (per esempio la posizione) che consente di far scattare un allarme quando c’è qualche attività sospetta.

Il problema è che i pirati conoscono benissimo queste tecniche e cercano di aggirarle rubando le informazioni che possono servire per aggirare i controlli.

Dall’indagine, per esempio, emerge che l’82% degli strumenti di phishing e il 74% dei keylogger cercano anche di registrare l’indirizzo IP dell’utente e la sua posizione. Dati che permetterebbero ai pirati di eseguire l’accesso senza far scattare campanelli di allarme “scomodi”.

I sistemi di autenticazione a due fattori rappresentano uno degli argini più efficaci al furto di credenziali.

Un discorso diverso vale per i sistemi di autenticazione a due fattori (per esempio i PIN inviati ai dispositivi mobili) che sono decisamente più difficili da eludere e che rappresentano ancora uno degli strumenti di protezione più efficaci a nostra disposizione.

Articoli correlati

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

Il ransomware Medusa ha colpito oltre...

Il ransomware Medusa ha colpito oltre...Mar 13, 2025 0

-

CERT-AGID 1-7 marzo: bot fasulli,...

CERT-AGID 1-7 marzo: bot fasulli,...Mar 11, 2025 0

-

Gli scammer di PayPal sfruttano...

Gli scammer di PayPal sfruttano...Mar 05, 2025 0

Altro in questa categoria

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso...